Revisión de CreepJS 2026: La guía definitiva para el análisis de huellas digitales del navegador

Blog » Revisión de CreepJS 2026: La guía definitiva para el análisis de huellas digitales del navegador

CreepJS es una de las herramientas más estrictas e incluso algo paranoicas para probar la huella digital de un navegador. Creado por el desarrollador de GitHub abrahamjuliot, el proyecto fue diseñado originalmente para demostrar cuán inconsistentes pueden ser las huellas digitales. A diferencia de otros verificadores que simplemente asignan una puntuación, CreepJS se centra en detectar inconsistencias y literalmente intenta 🤥 atrapar al navegador “mintiendo”, exponiendo contradicciones lógicas dentro de la huella digital.

Este enfoque es precisamente la razón por la que la verificación de fingerprinting de CreepJS se considera una especie de stress test para cualquier configuración. Mientras la mayoría de los servicios muestran un resultado perfecto, este aún puede revelar problemas. Como resultado, el usuario recibe un informe detallado que destaca qué parámetros específicos de su entorno digital podrían delatarlo.

Vamos a descubrir cómo funciona la prueba de CreepJS en la práctica, cómo opera, qué problemas puede detectar incluso en un navegador aparentemente perfectamente configurado y cómo se explica el Trust Score de CreepJS.

Cómo funciona CreepJS: más allá del simple fingerprinting

A diferencia de otros servicios que simplemente recopilan parámetros del navegador y generan una puntuación de huella digital, CreepJS va más allá. Comprueba qué tan 👯 consistentes son estos datos entre sí. El sistema correlaciona docenas de señales de distintas fuentes, desde propiedades básicas del navegador hasta otras más avanzadas, e identifica no solo desajustes, sino también indicadores de qué tan único es un usuario. Este tipo de desviaciones en el comportamiento y la estructura del fingerprint es lo que CreepJS marca como “lies” — inconsistencias dentro de la huella digital que pueden exponer al usuario ante sistemas antifraude.

En la práctica, esto significa que el análisis no se limita a registrar valores. CreepJS evalúa cómo estos datos se comportan en diferentes contextos: a través de APIs de JavaScript, dentro del entorno del navegador y en la interacción con el sistema. Como resultado, incluso parámetros formalmente correctos pueden aumentar la unicidad del fingerprint y elevar la probabilidad de seguimiento.

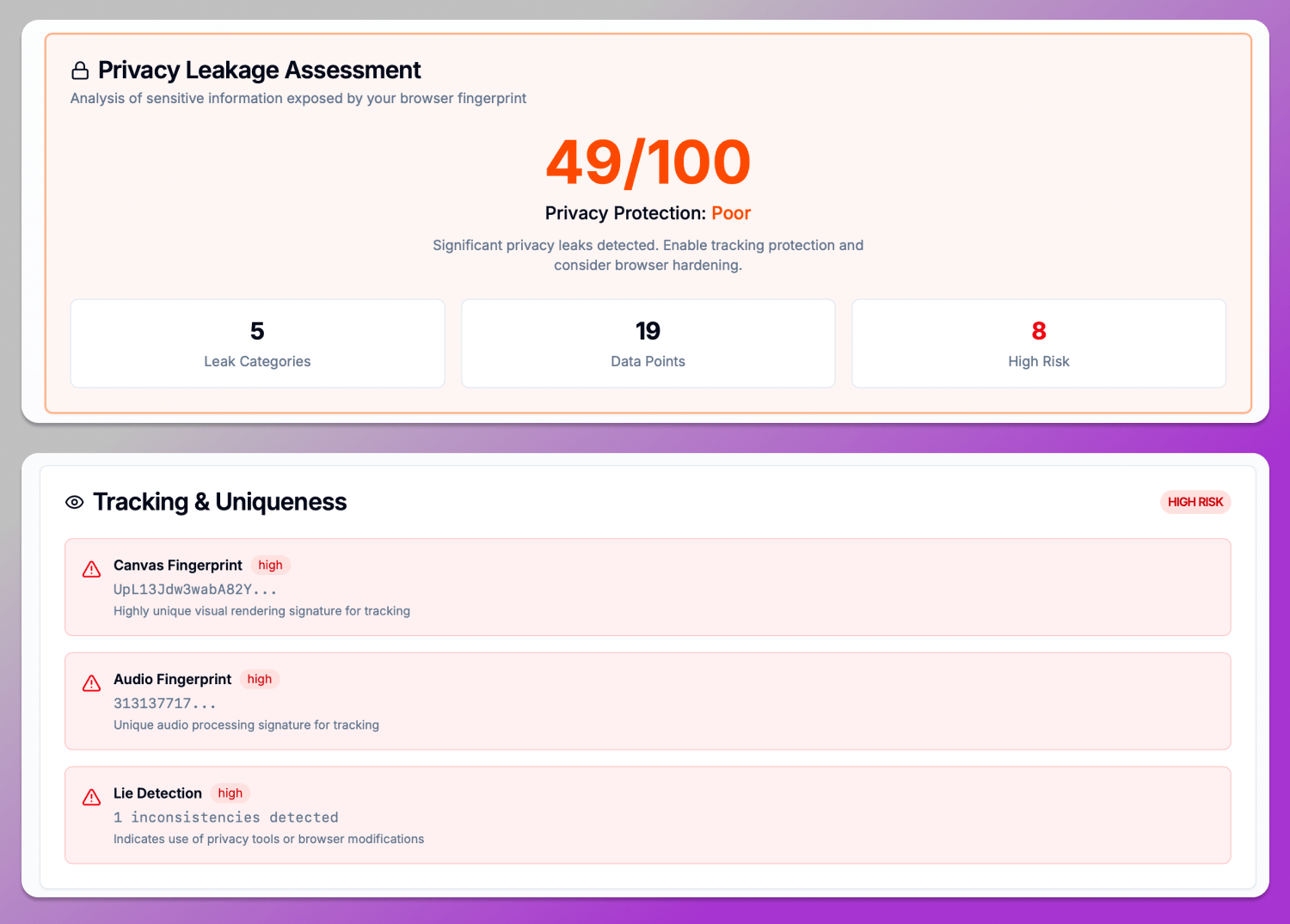

Por ejemplo, esto se puede ver en los resultados de las pruebas en secciones como Privacy Leakage Assessment y Tracking & Uniqueness.

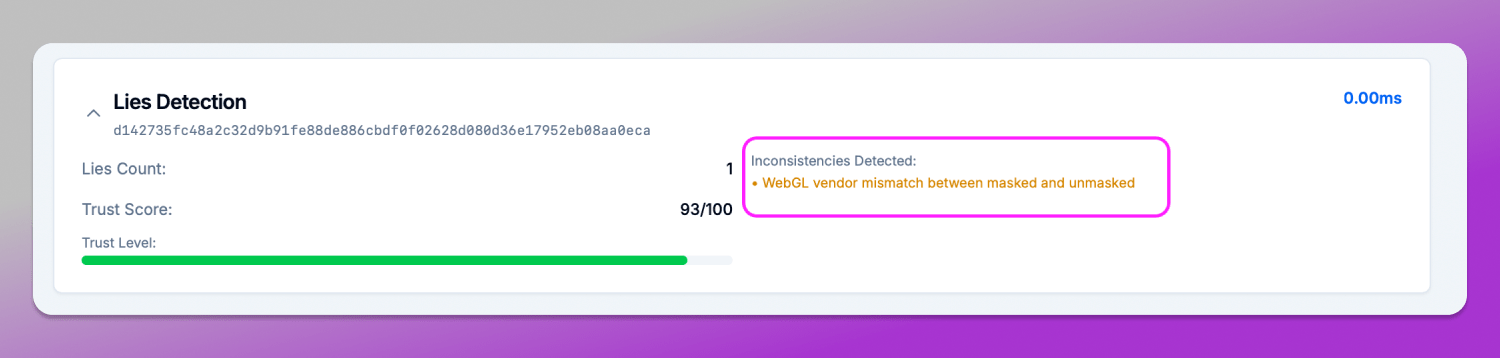

Vamos a aclarar qué significa esto. Parámetros como Canvas Fingerprinting, Audio Fingerprinting y WebRTC se generan mediante APIs de JavaScript y contribuyen directamente a la identificación del dispositivo. CreepJS no solo analiza los valores en bruto, sino también señales indirectas: estabilidad del renderizado, retardos de audio (Audio Base Latency) y características de las APIs de red. En este contexto, el indicador final de Lie Detection de CreepJS no debe considerarse un error, sino más bien una señal de un entorno no estándar o modificado que casi con seguridad llamará la atención de los algoritmos de seguridad.

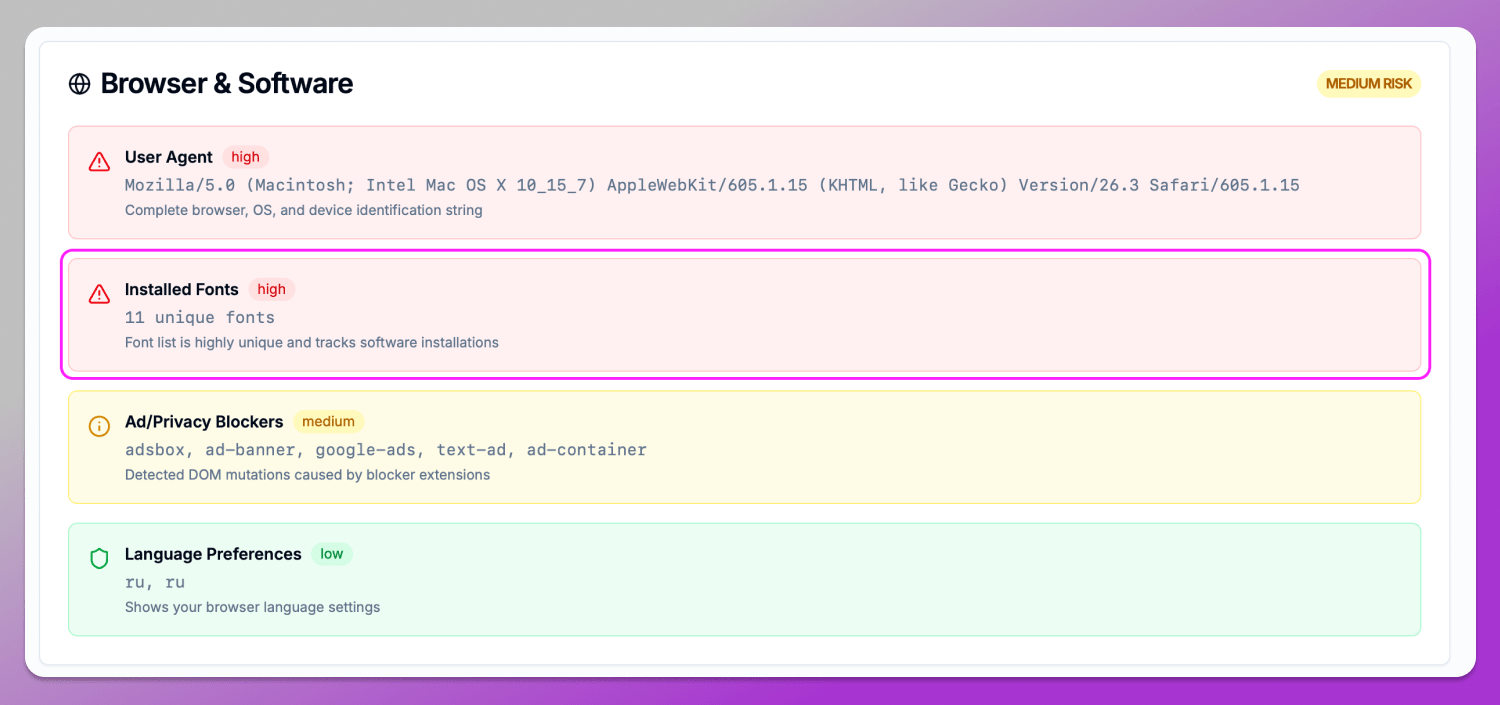

Un enfoque similar se aplica a las fuentes del sistema y al renderizado. En la sección Installed Fonts se detectan 11 fuentes únicas, lo que sirve como un indicador claro de la unicidad del fingerprint.

Cuanto más rara es la combinación de fuentes, más fácil resulta distinguir este navegador de los demás. En algunos casos, esto puede indicar un entorno artificial, especialmente cuando el conjunto de parámetros se desvía de las configuraciones típicas de la plataforma.

Características clave de CreepJS en 2026

El valor principal de CreepJS reside en que no se limita a proporcionar una puntuación final. Divide el perfil en grupos separados que pueden analizarse de forma individual y verificarse manualmente.

Trust Score y Entropy Score

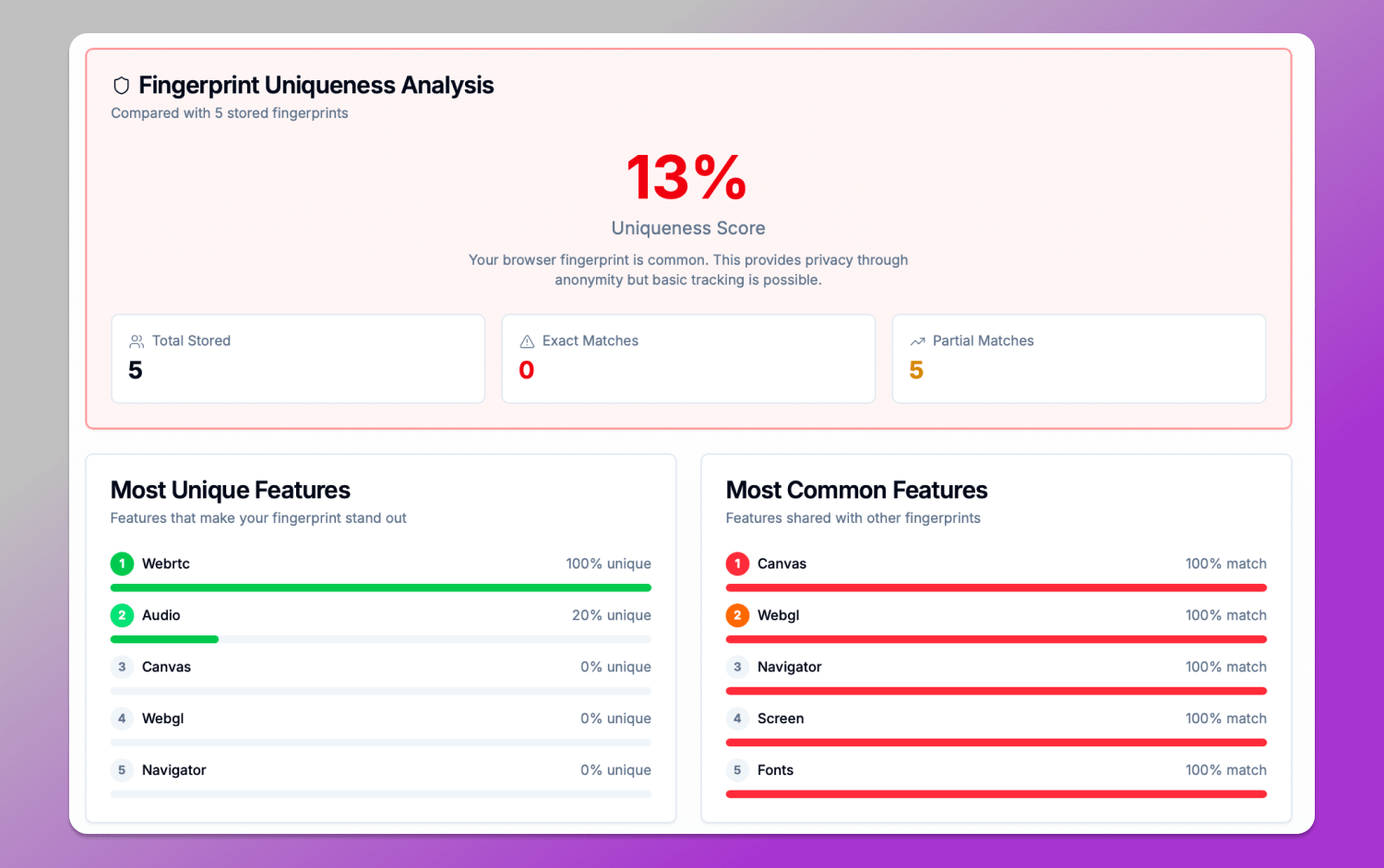

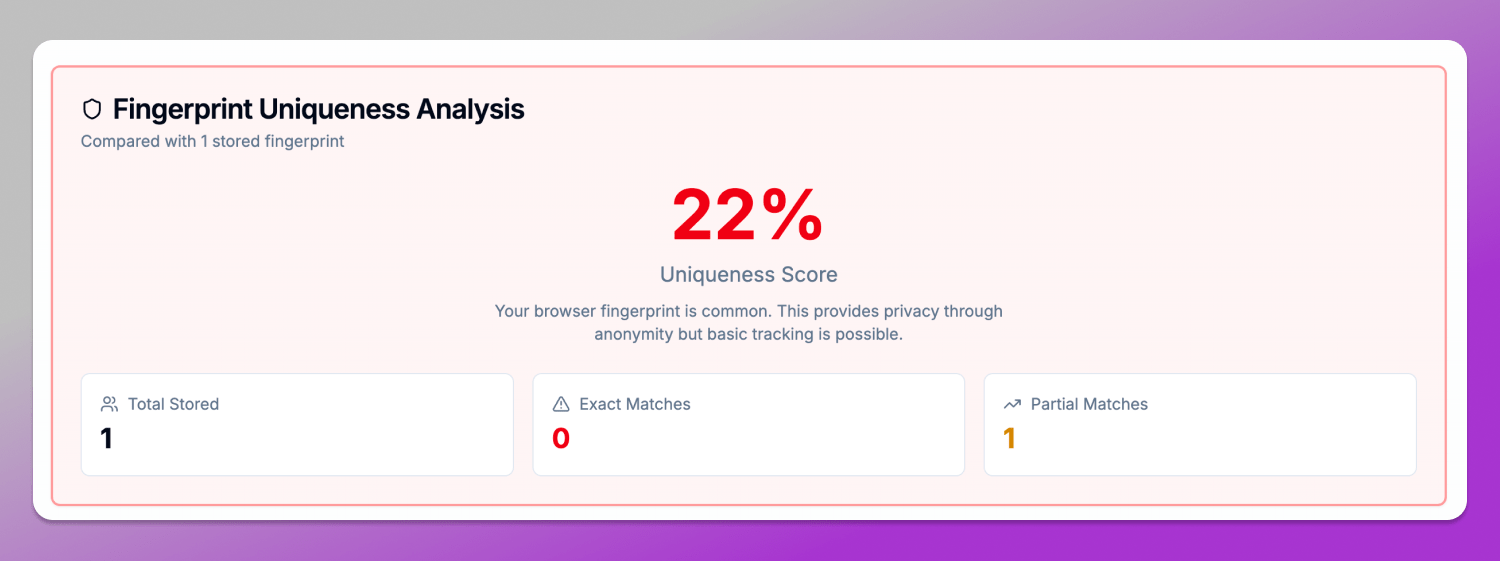

Una de las métricas clave de CreepJS es la evaluación de qué tan ❄️ único es tu navegador en comparación con otros fingerprints. En la sección Fingerprint Uniqueness Analysis se puede ver el porcentaje de unicidad junto con el nivel de similitud con otros fingerprints.

Por ejemplo, en los resultados de la captura de pantalla se puede ver:

- Uniqueness Score: 13%;

- Coincidencias completas y parciales con otros fingerprints;

- Los parámetros más únicos y los más comunes.

El análisis de la huella digital indica que el navegador se encuentra dentro de la categoría de configuraciones bastante típicas, es decir, no destaca demasiado en comparación con otros.

Al mismo tiempo, las secciones Most Unique Features y Most Common Features muestran que WebRTC y Audio contribuyen significativamente a la unicidad, mientras que Canvas, WebGL, Navigator y Fonts coinciden completamente con otros perfiles. Esto demuestra que la identificación del usuario se construye a partir de una combinación de señales.

Detección de bots y automatización

La detección de automatización de CreepJS ⚙️ se utiliza con frecuencia para comprobar si un navegador está ejecutando herramientas de automatización, incluyendo Playwright, Puppeteer y Selenium. En estos casos, el sistema no busca directamente el nombre del framework, sino que analiza artefactos conductuales y técnicos típicos de la automatización, como:

- rastros de WebDriver;

- señales de navegador headless;

- anomalías en el event loop;

- inconsistencias en el renderizado y en las respuestas de las APIs.

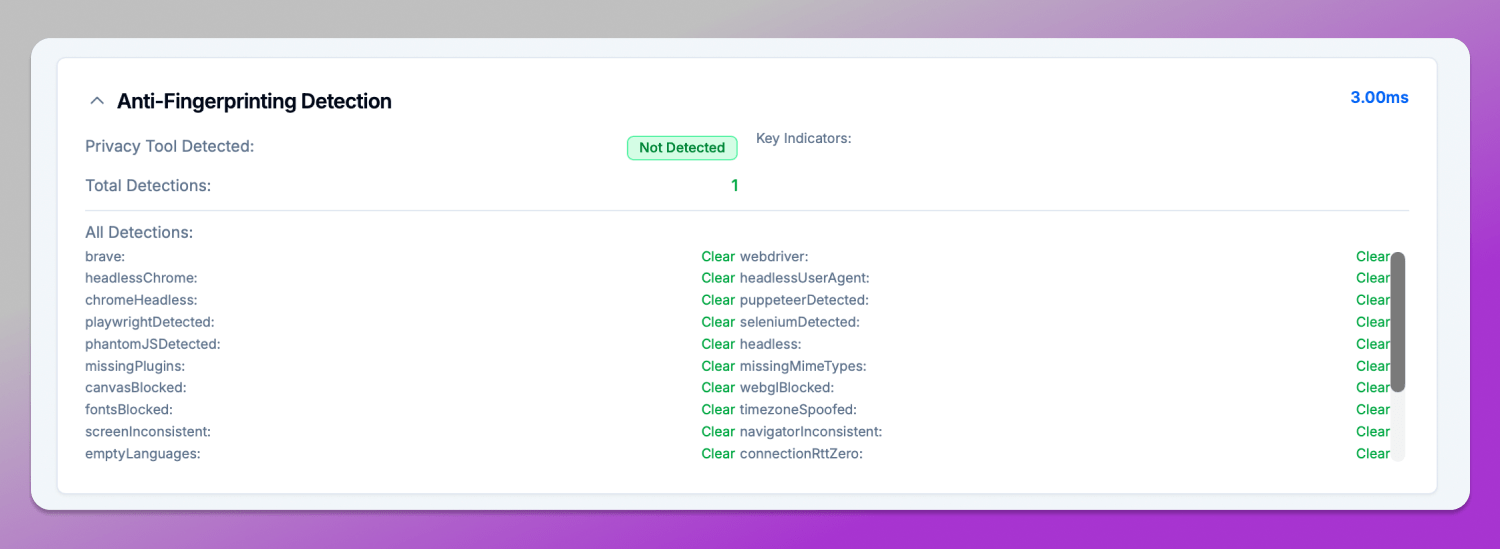

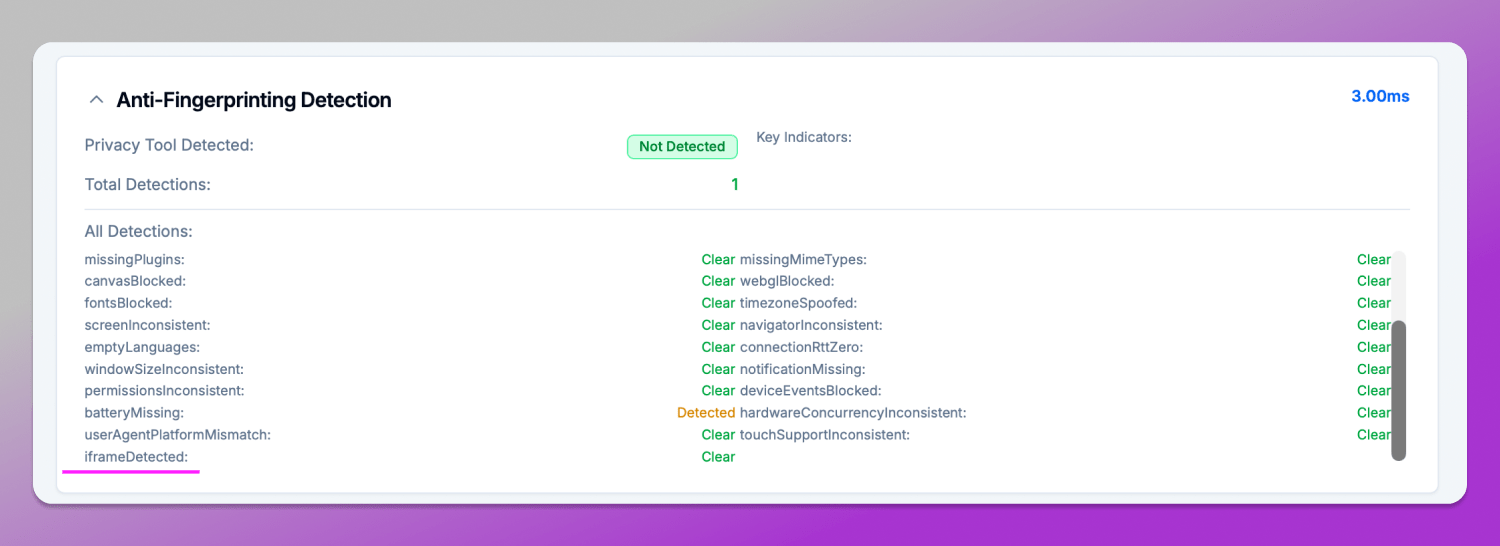

En nuestro ejemplo, esto se refleja en la sección Anti-Fingerprinting Detection, que no detectó ningún indicio de este tipo de herramientas.

Todos los indicadores clave relacionados con la automatización, incluidos webdriver, headlessChrome, puppeteerDetected, playwrightDetected y seleniumDetected, aparecen marcados como ✅ Clear. Esto significa que el entorno no muestra patrones de comportamiento típicos de escenarios automatizados.

Análisis de hardware y APIs

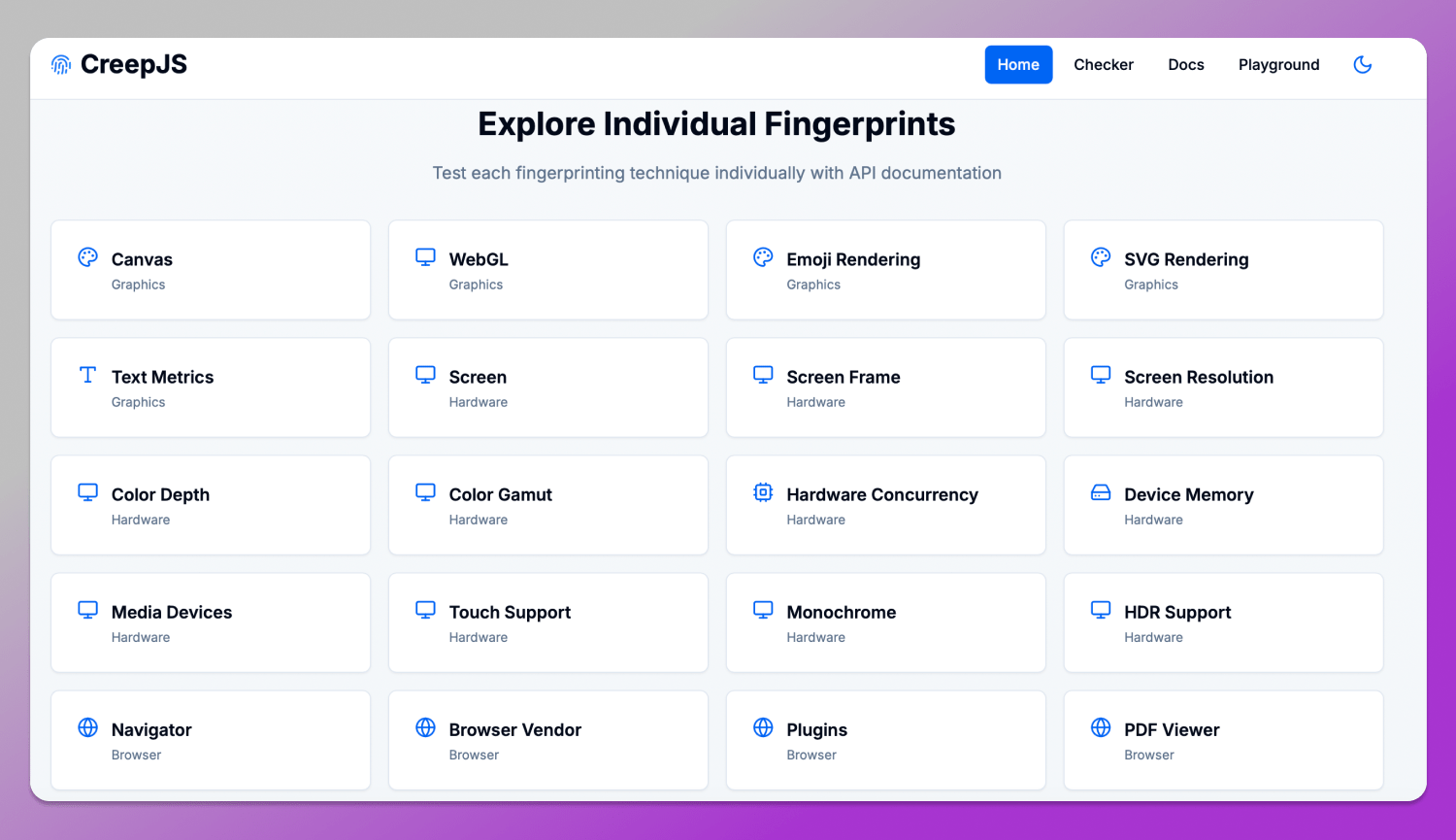

Una de las partes más potentes es la sección 🔎 Explore Individual Fingerprints, utilizada para comprobar browser leaks en CreepJS. Cada técnica se presenta como un módulo independiente, con una descripción técnica detallada, un enlace a GitHub y una explicación de cómo se utiliza en el rastreo en entornos reales.

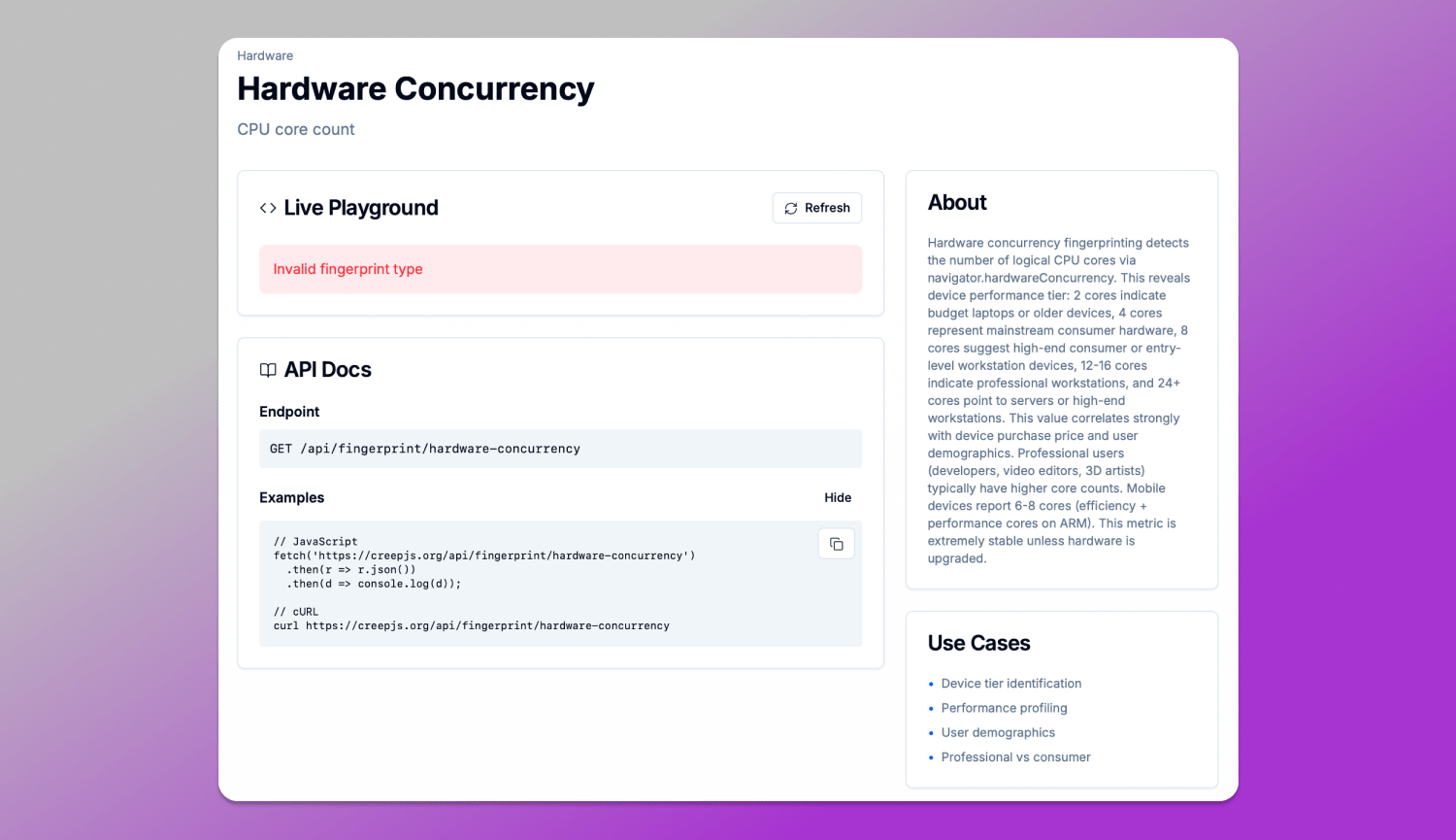

Por ejemplo, al abrir Hardware Concurrency, se puede encontrar una explicación de cómo funciona navigator.hardawareConcurrency: qué representa el número de núcleos lógicos de CPU, cómo se interpretan estos valores y por qué este parámetro está estrechamente relacionado con la clase del dispositivo y su rendimiento. En la interfaz de CreepJS, esto se acompaña de una nota de que estos datos se utilizan a menudo para estimar el tipo de dispositivo y pueden servir como un identificador estable en el seguimiento a largo plazo.

La característica clave de esta sección es que no solo muestra el valor del parámetro, sino también su papel dentro del fingerprint. Cada elemento viene acompañado de una explicación de cómo exactamente puede utilizarse para la identificación del usuario y por qué estas características son difíciles de modificar sin provocar efectos secundarios en el navegador o el sistema.

CreepJS vs FingerprintJS vs BrowserLeaks: ¿Cuál es mejor?

Existen muchos servicios en el mercado para el análisis de huellas digitales, y es importante entender que cumplen funciones distintas. Uno muestra cómo te ven los sitios web, otro se utiliza para la identificación comercial de usuarios y el tercero actúa como un conjunto de pruebas diagnósticas para detectar fugas del navegador. Vamos a comparar CreepJS con otras herramientas populares.

👉 Lee una reseña detallada de BrowserLeaks aquí.

| Criterio | CreepJS | FingerprintJS | BrowserLeaks |

|---|---|---|---|

| Propósito principal | Análisis de fingerprint, consistencia de señales | Identificación comercial de usuarios | Pruebas de fugas del navegador |

| Enfoque | Tests JS profundos, entropía, detección de “lies” | Recolección de señales, correlación server-side | Pruebas independientes y separadas |

| Profundidad de análisis | Muy alta | Alta | Muy alta |

| Qué muestra | Estructura completa del fingerprint e inconsistencias | Identificador estable del usuario | Parámetros individuales: IP, Canvas, WebRTC leaks, etc. |

| Métricas | Unicidad, riesgo de fugas | Señales de riesgo | Sin modelo de puntuación unificado |

| Uso práctico | Anonimato, anti-detect, auditorías de configuración | Antifraude, tracking empresarial, identificación | Diagnóstico de leaks y análisis técnico detallado |

| Transparencia | Total: muestra composición y mejoras | Parcialmente oculta | Totalmente abierta, pero fragmentada |

CreepJS es una herramienta de investigación que no solo recopila datos del navegador, sino que verifica su consistencia y muestra cuán único y rastreable es el usuario.

FingerprintJS es una solución comercial diseñada para empresas, enfocada no en la privacidad, sino en la identificación estable de usuarios entre sesiones y sitios, combinando señales del navegador, datos de comportamiento y análisis server-side.

BrowserLeaks es una herramienta de diagnóstico más simple, que muestra parámetros individuales, pero no los combina en un modelo de análisis unificado.

Cómo lograr un Trust Score alto en CreepJS

Un 📈 Trust Score alto en CreepJS se consigue mediante la consistencia general del perfil del navegador. El sistema evalúa menos los valores individuales de los parámetros y más su coherencia lógica entre sí.

Uno de los factores clave es la alineación de 🌏 geolocalización, zona horaria y configuración de idioma con la dirección IP utilizada. Si la IP apunta a un país mientras el resto de los parámetros indican otro, esto genera inmediatamente inconsistencias que reducen la confiabilidad del perfil.

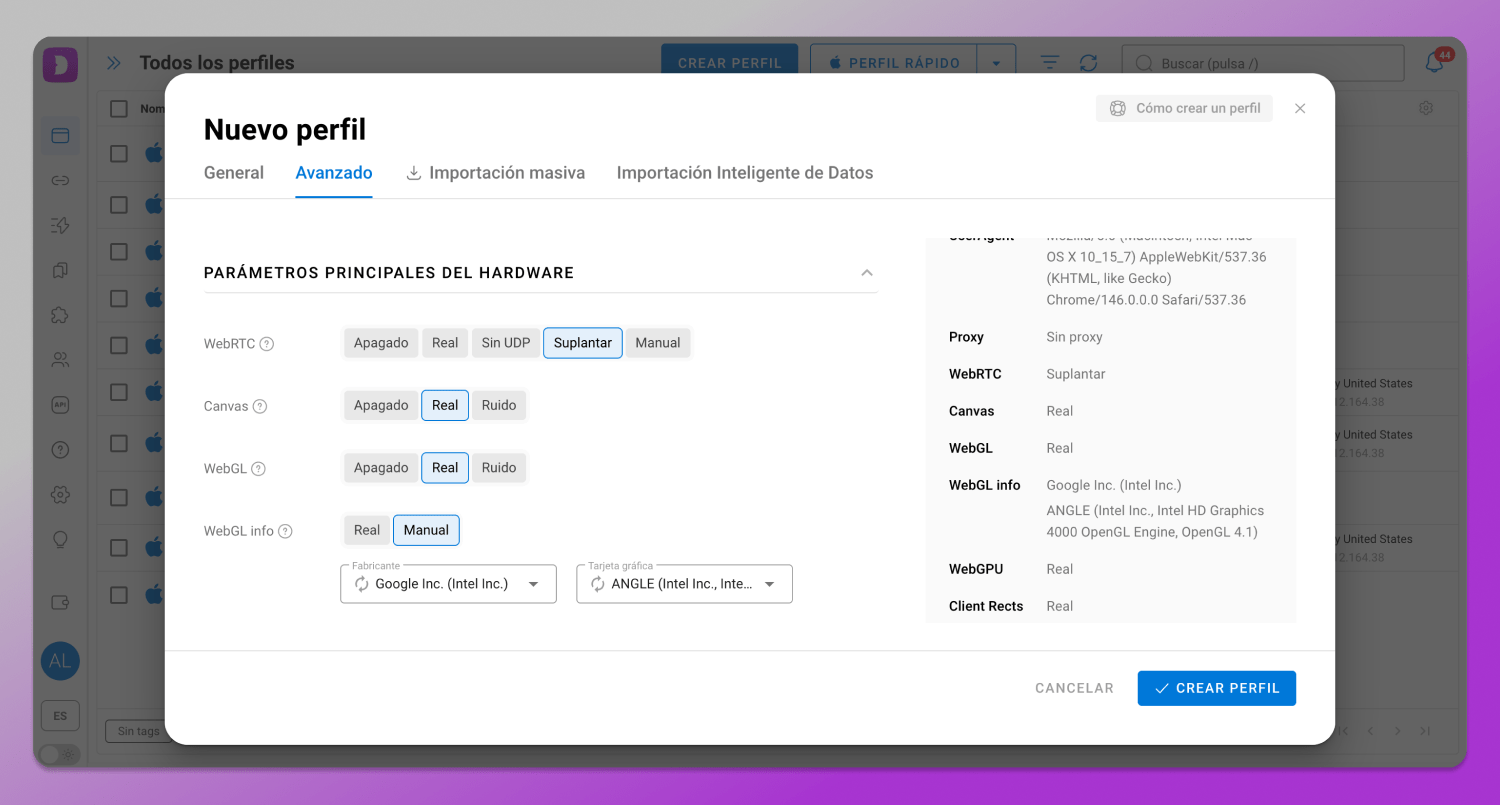

La correcta alineación de los parámetros 💻 de hardware también es igual de importante, especialmente en lo relacionado con GPU y renderizado WebGL. El stack gráfico debe verse natural para la plataforma declarada: las discrepancias entre sistema operativo, drivers y vendor de WebGL suelen provocar el estado “lies” en CreepJS.

En última instancia, un alto Trust Score no es el resultado de la suplantación, sino de un entorno digital consistente donde todas las señales del navegador y del dispositivo no se contradicen.

Señales comunes de detección: por qué falla el navegador

CreepJS identifica un conjunto de pequeñas inconsistencias que, cuando se combinan, forman un perfil sospechoso. Estas señales son las que provocan una reducción del Trust Score o la aparición de “lies” en el reporte.

En la sección Lies Detection, ubicada en la parte inferior de la página, se listan todas las inconsistencias detectadas en el comportamiento del navegador. Si el problema está relacionado con diferencias entre contextos de ejecución de JavaScript, aparece como una inconsistencia general o como un desajuste más específico de API o comportamiento.

Otra razón para no pasar la verificación se denomina iframe inconsistency. Ocurre cuando el navegador se comporta de forma diferente dentro de un iframe en comparación con la ventana principal, por ejemplo, diferencias en las respuestas de las APIs, propiedades disponibles o resultados de renderizado. Este parámetro se puede encontrar en la sección Anti-Fingerprinting Detection.

Estas discrepancias son interpretadas por CreepJS como una violación de la integridad del entorno, ya que en un navegador de usuario real se espera que estos contextos permanezcan sincronizados.

En general, estos problemas no necesariamente significan que el navegador no mantenga el anonimato, pero sí indican que su comportamiento se desvía del modelo esperado, lo que provoca una reducción del nivel de confianza.

Mejores navegadores anti-detect para CreepJS en 2026

Para 2026, el mercado de navegadores antidetect ya está bien establecido, con varios actores principales diseñados para el spoofing e aislamiento de fingerprints. Estas herramientas se utilizan para multiaccounting, marketing de afiliados, testing y otros flujos de trabajo donde la identificación del usuario es importante.

La idea central de todas estas soluciones es la creación de perfiles de navegador separados con conjuntos únicos y coherentes de características: Canvas, WebGL, Audio, Fonts y otros. Sin embargo, el nivel de implementación y el realismo de estas modificaciones varía significativamente.

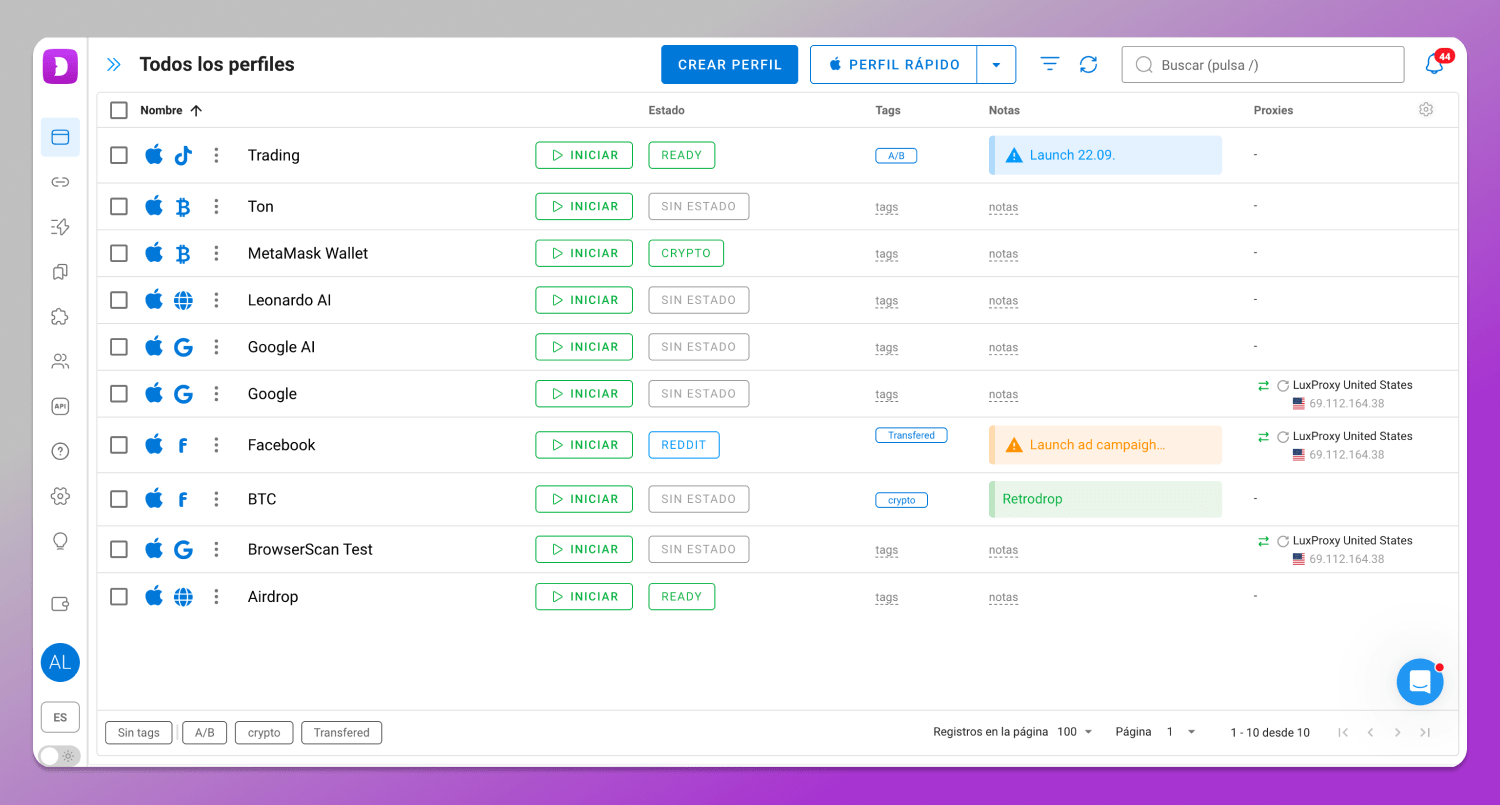

Entre las soluciones más conocidas se encuentran los navegadores antidetect Dolphin Anty, GoLogin, Octo y AdsPower. Todos buscan falsificar el fingerprint, pero difieren en la profundidad y estabilidad de su implementación.

Pruebas de Dolphin Anty en CreepJS: ¿puede el navegador stealth ocultar las “lies”?

🚀 Dolphin Anty es un navegador antidetect que permite crear y gestionar perfiles aislados con parámetros falsificados que forman una huella digital. Como resultado, cada perfil aparece como un usuario separado con su propio conjunto de características, incluyendo Canvas, Audio, WebGL y otros señales de fingerprinting.

Para evaluar la calidad de este tipo de suplantación, basta con crear un perfil en Dolphin Anty y ejecutar la prueba de CreepJS. Este analizador de fingerprint del navegador comprobará la consistencia de la huella digital entre diferentes parámetros y, a continuación, generará una puntuación final.

En Dolphin Anty, se puede configurar una gran cantidad de parámetros del perfil del navegador. En la configuración predeterminada, el perfil suele aparecer consistente y no contiene contradicciones evidentes, mientras que los usuarios también tienen acceso a ajustes manuales para una personalización más detallada del fingerprint.

¿Qué es el score de CreepJS?

El score de CreepJS es la puntuación de unicidad, por ejemplo 22%, que en este caso significa que el perfil está cerca de configuraciones comunes, lo que reduce su distintividad entre otros usuarios. Sin embargo, el nivel de unicidad siempre depende de la combinación específica de parámetros y del entorno en el que se utiliza el perfil.

Al mismo tiempo, cualquier cambio en el fingerprint puede aparecer durante las pruebas no como errores directos, sino como noise o “lies” (inconsistencias). Por ejemplo, la suplantación de Canvas o WebGL vendor y renderer puede devolver correctamente el valor esperado, pero aun así generar inconsistencias con otros parámetros del sistema como GPU, fuentes o renderizado. En estos casos, CreepJS no detecta la herramienta en sí, sino que marca desviaciones del comportamiento normal del fingerprint.

Así, CreepJS, cuando se usa junto con Dolphin Anty, no actúa como un detector de un navegador antidetect específico, sino como un sistema de verificación de la integridad del perfil del navegador. Evalúa qué tan natural parece el fingerprint, independientemente de si fue generado por un dispositivo real o construido mediante un navegador antidetect.

Conclusión

Si trabajas con multiaccounting, mantienes la privacidad o simplemente quieres entender cómo tu navegador es visto por los sistemas de tracking, tiene sentido ejecutar perfiles reales en CreepJS y ver dónde aparecen inconsistencias. Y para flujos prácticos de multiaccounting existe 🔥 Dolphin Anty.