Visión general de Browserleaks: guía completa para la verificación de la huella digital

Blog » Visión general de Browserleaks: guía completa para la verificación de la huella digital

En 2026, la privacidad en Internet no se limita únicamente a cambiar la dirección IP. Incluso utilizando VPN o proxy, los sitios pueden 🔎 identificar fácilmente al usuario mediante la huella digital, que incluye múltiples parámetros, desde la configuración del navegador hasta las особенidades del renderizado gráfico. Los sistemas de tracking modernos, potenciados por algoritmos de IA, recopilan estos datos en un perfil unificado para combatir el multi-accounting y otras infracciones.

Por ello, los VPN y proxies estándar ya no garantizan el anonimato. Solo ocultan el nivel de red, mientras que también existe un análisis a nivel de navegador y dispositivo. Como resultado, el usuario no puede mantener la privacidad, ya que su configuración permanece única y fácilmente rastreable.

En esta situación, el servicio Browserleaks actúa como una herramienta de diagnóstico completa. Permite ver qué datos transmite realmente tu navegador a los sitios, dónde se producen fugas y qué tan coherente es tu huella digital. Tras leer esta guía, sabrás con certeza si el sistema te ve exactamente como deseas o no.

¿Qué es Browserleaks

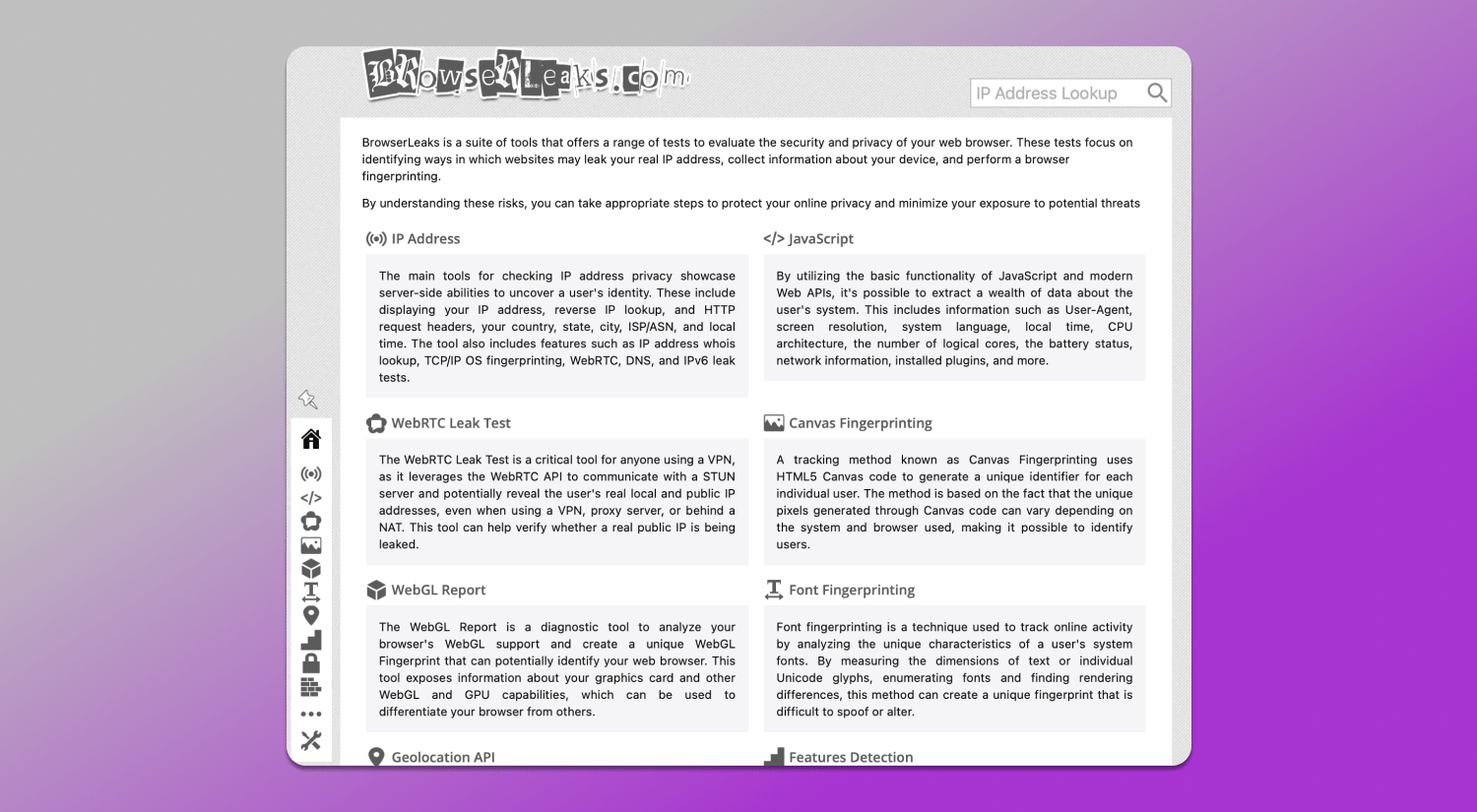

👉 Browserleaks es un servicio para el diagnóstico de fugas de datos y el análisis de la huella digital del navegador. A diferencia de la mayoría de los checkers populares, fue creado inicialmente como una herramienta técnica que muestra los parámetros reales que el navegador transmite a los sitios web.

El servicio apareció mucho antes del auge masivo del multi-accounting. Inicialmente era utilizado por desarrolladores y especialistas en seguridad para probar navegadores, configuraciones de red y la correcta implementación de los estándares web. Con el tiempo, a medida que evolucionaron las tecnologías de tracking, comenzó a ser utilizado activamente por marketers, arbitrajistas y especialistas en privacidad para entender las causas de los bloqueos.

La principal razón por la que Browserleaks sigue considerándose un estándar de referencia es su neutralidad y precisión. A diferencia de competidores como Whoer o BrowserScan, no intenta simplificar el resultado en una única puntuación o nivel de anonimato. En su lugar, el servicio expone en detalle múltiples parámetros de la huella digital que influyen en la seguridad: dirección IP, WebRTC, Canvas, WebGL, firmas TLS, entre otros.

Este enfoque requiere 🤓 un mayor entendimiento técnico por parte del usuario, pero es precisamente lo que proporciona una visión realista. En lugar de una evaluación tipo “bueno”, “medio” o “malo”, obtienes respuestas concretas: dónde existen inconsistencias, qué parámetros se desvían del resto y qué elementos pueden utilizarse para tu identificación.

En 2026, cuando los sistemas de tracking analizan no un solo parámetro sino combinaciones de ellos, este nivel de detalle se vuelve crítico. Browserleaks no intenta tranquilizar al usuario con una puntuación. En cambio, muestra cómo te ven realmente los sitios web. Y por eso sigue siendo una herramienta imprescindible para quienes necesitan anonimato y multi-accounting.

Herramientas de diagnóstico en Browserleaks

Para entender cómo los sitios identifican a los usuarios, no basta con analizar un solo parámetro. El tracking moderno siempre se basa en una combinación de factores que incluyen características de red, del navegador y del hardware. Browserleaks divide el proceso de verificación de la huella digital en distintas áreas y muestra exactamente dónde ocurren fugas o inconsistencias.

Dirección IP y fugas a través de WebRTC

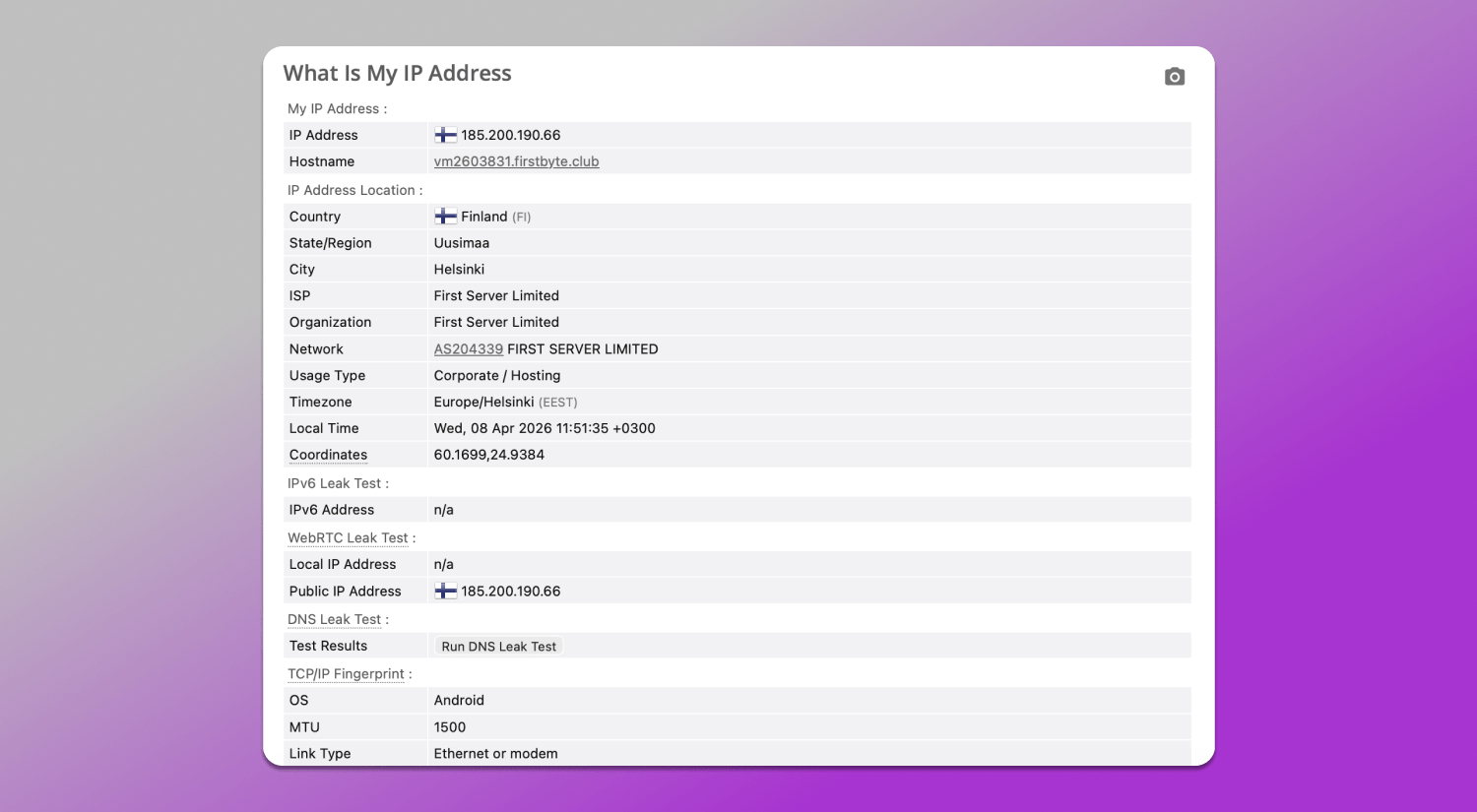

Muchos usuarios creen que usar una VPN o un proxy es suficiente para ocultar la dirección IP real. Sin embargo, los sitios modernos analizan no solo la IP en sí, sino también parámetros de red adicionales disponibles del lado del servidor. En Browserleaks, el bloque 🛠 de verificación de IP refleja precisamente esta capa, mostrando qué información puede obtener un sitio al procesar una solicitud entrante.

Durante la verificación no solo se muestra la dirección IP actual, sino también la geolocalización (país, región, ciudad), el proveedor, los encabezados HTTP, la hora del sistema, IPv6 y TCP/IP. Estos datos no se utilizan de forma aislada, sino en conjunto: el servidor los correlaciona entre sí y evalúa la coherencia del perfil. Por ejemplo, discrepancias entre la geografía de la IP y la hora del sistema, o una incongruencia entre el proveedor y la ubicación seleccionada, pueden indicar una anomalía en la configuración.

Otro elemento importante es WebRTC. Esta tecnología está diseñada para el intercambio directo de datos entre navegadores, pero durante su funcionamiento utiliza servidores STUN para determinar las direcciones de red del dispositivo. Como resultado, el navegador puede transmitir direcciones IP reales, incluyendo locales y públicas, incluso si el tráfico principal pasa por una VPN o proxy. Esto genera fugas a través de WebRTC.

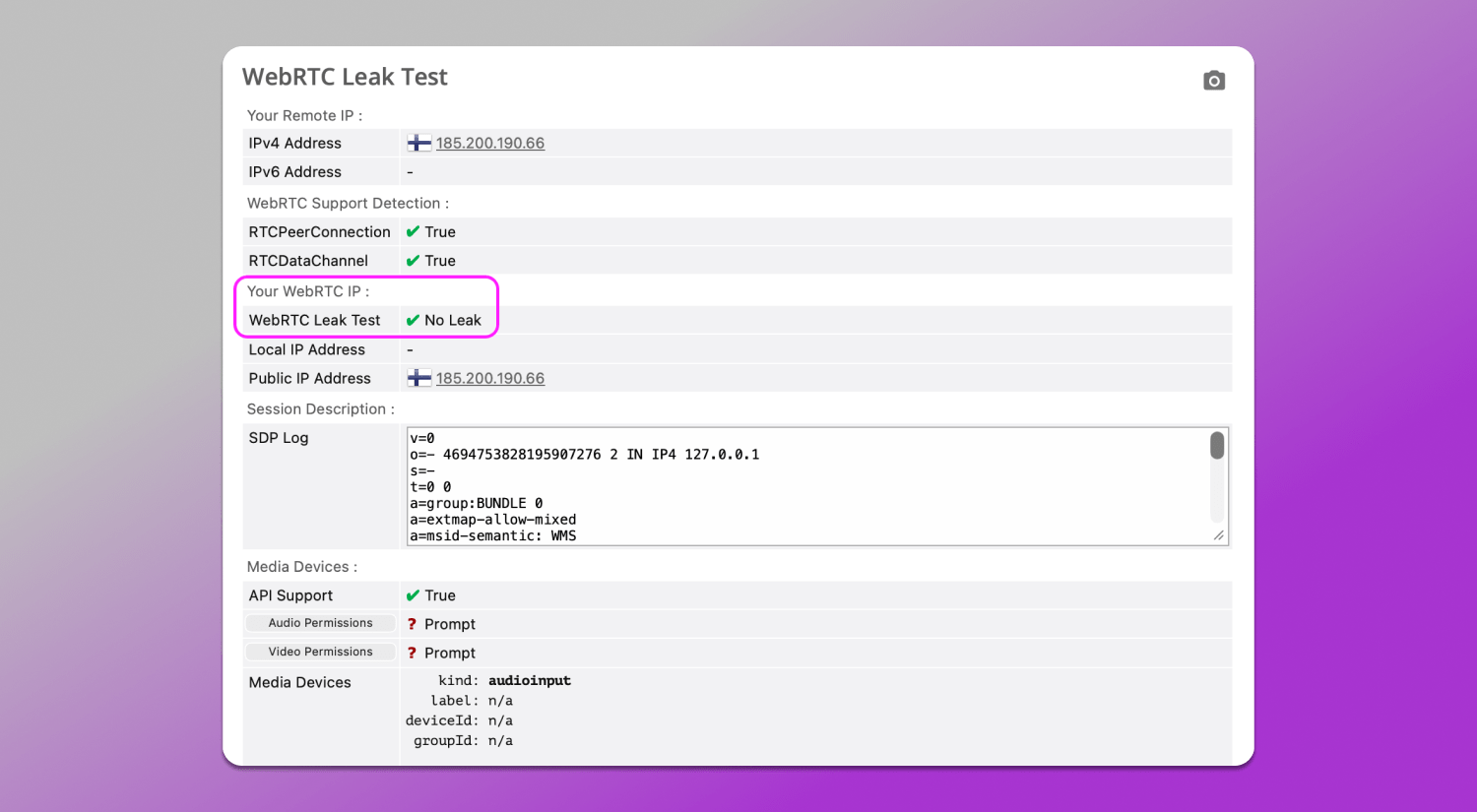

Browserleaks, en la sección WebRTC Leak Test, comprueba 💻 qué direcciones IP se devuelven a través de este tipo de solicitudes y las compara con las visibles a nivel HTTP. Si en los resultados aparecen simultáneamente la IP del proxy y la IP real, significa que parte del tráfico de red está eludiendo el esquema de enmascaramiento utilizado. En nuestro caso, no hay fugas.

Análisis profundo de la huella digital: Canvas, WebGL y Audio

Incluso con una IP completamente oculta y coherente con otros parámetros, el usuario puede ser identificado por otras características del dispositivo, el sistema y el entorno. En Browserleaks existen tres métodos principales de verificación de huella digital que muestran cómo los sitios pueden obtener datos adicionales de tu dispositivo. Estos ayudan a evaluar qué tan único y coherente parece el perfil.

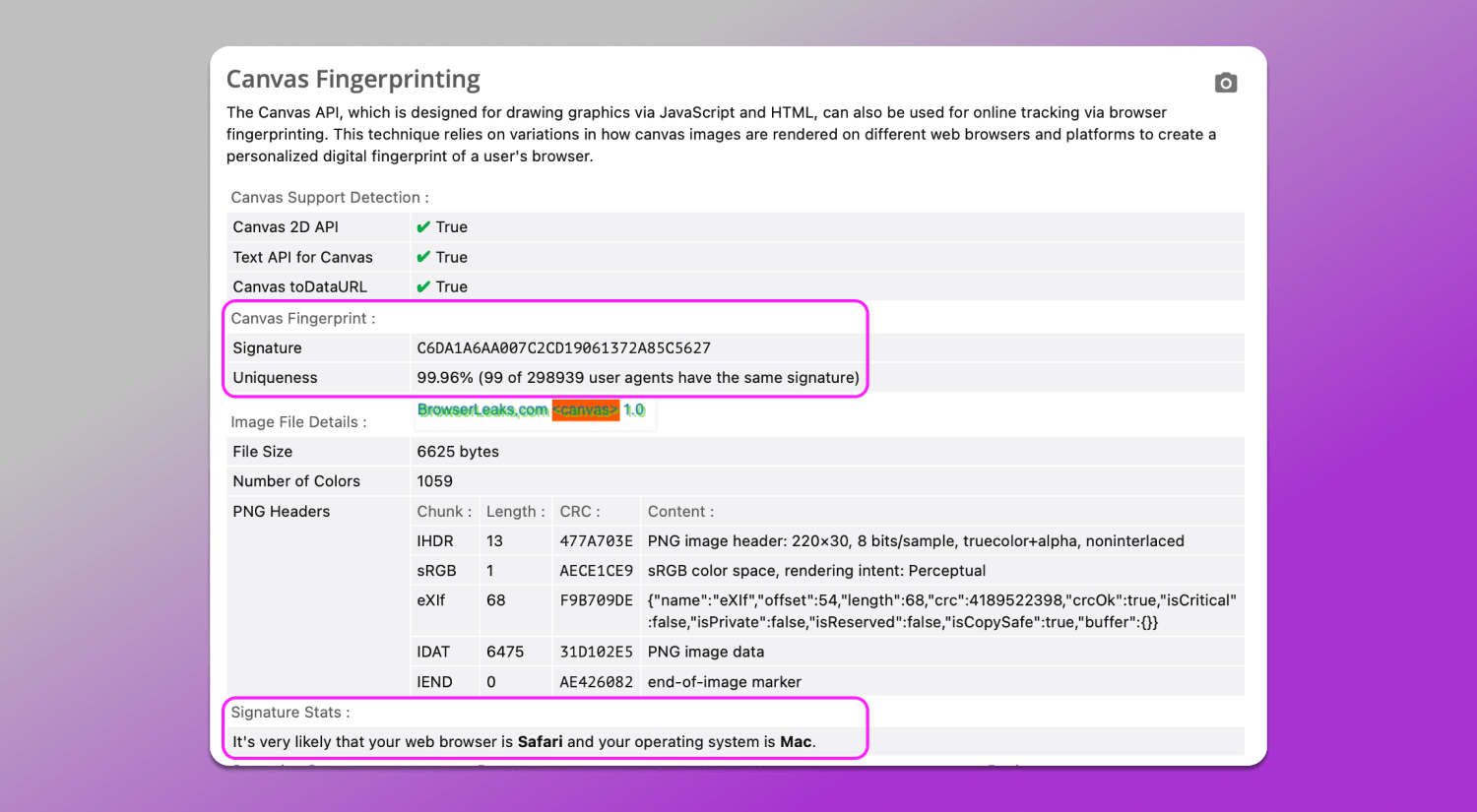

📌 A través de Canvas. En este caso, el navegador dibuja de forma invisible 🎨 una imagen (texto, figuras, fuentes) y luego se captura el resultado del renderizado. La imagen final depende de la tarjeta gráfica, los drivers, el sistema operativo e incluso la configuración de fuentes. Pequeñas diferencias en estos parámetros generan resultados ligeramente distintos, lo que permite diferenciar dispositivos entre sí. Un alto nivel de unicidad indica que la huella aparece muy raramente entre todos los perfiles analizados.

La verificación de Canvas en la captura anterior parece correcta y corresponde a una configuración nativa de Safari en macOS. La firma de Canvas y el nivel de unicidad se encuentran dentro del comportamiento esperado para este entorno; además, la distribución estadística indica coincidencia con perfiles típicos de Mac y Safari. Adicionalmente, el servicio correlaciona el resultado con otros parámetros y clasifica el perfil como consistente con una combinación estándar de dispositivos y navegadores de Apple.

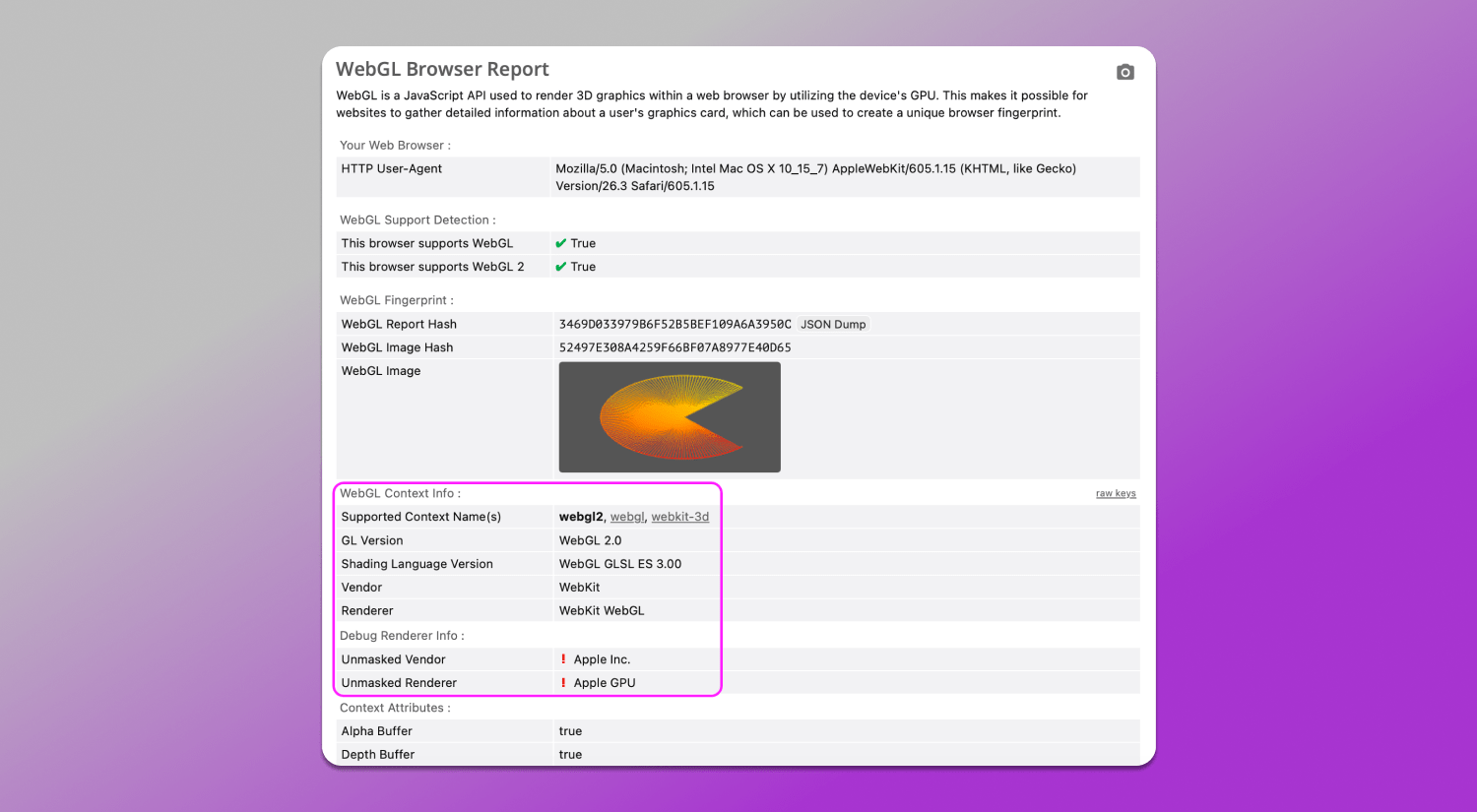

📌 A través de WebGL. WebGL es una interfaz para trabajar con gráficos que permite acceder a las características de la GPU y a particularidades de su funcionamiento. A través de este mecanismo se puede inferir indirectamente el modelo de la tarjeta gráfica, la versión de los drivers y la forma en que se procesa la renderización. Esto añade una capa de información a nivel de hardware al perfil, que es difícil de estandarizar completamente.

La verificación en la captura anterior parece correcta y no presenta signos evidentes de suplantación. Los valores de WebGL son coherentes con el User-Agent declarado de Safari en macOS y corresponden a una configuración nativa típica de dispositivos Apple. Desde la perspectiva del análisis de la huella digital, no hay conflictos entre el navegador, la capa gráfica y el hardware — lo que indica un perfil consistente y creíble.

📌 A través de Audio (WebAudio API). En este caso se evalúa cómo el dispositivo procesa una señal de audio. El navegador ejecuta un sonido generado a través de una cadena de procesamiento y devuelve un resultado numérico que depende del sistema de audio, los drivers y el hardware. Incluso en dispositivos similares, estos valores pueden diferir ligeramente.

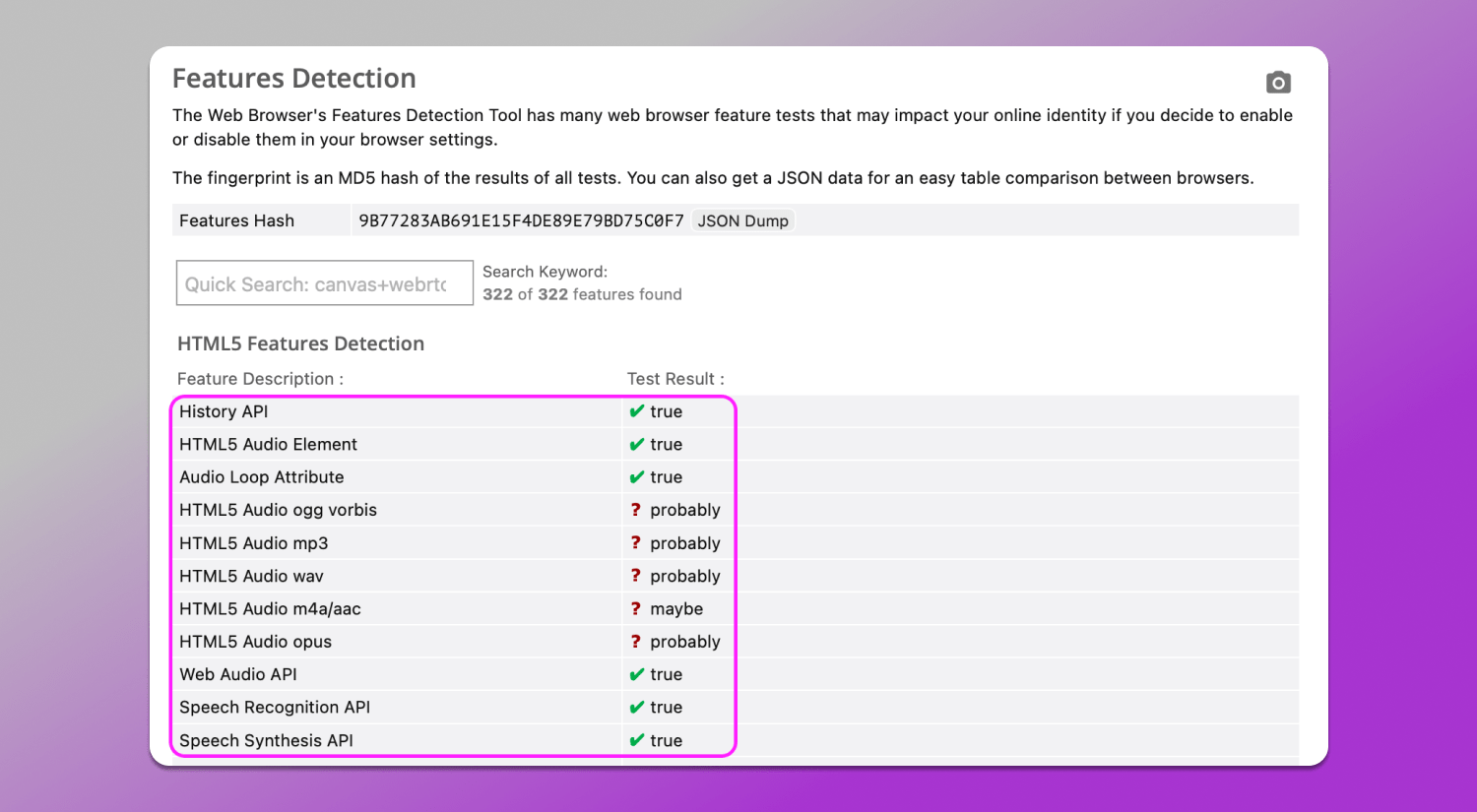

Esta verificación muestra que el navegador soporta las capacidades estándar de audio de HTML5 y Web Audio API, sin limitaciones evidentes ni funciones deshabilitadas.

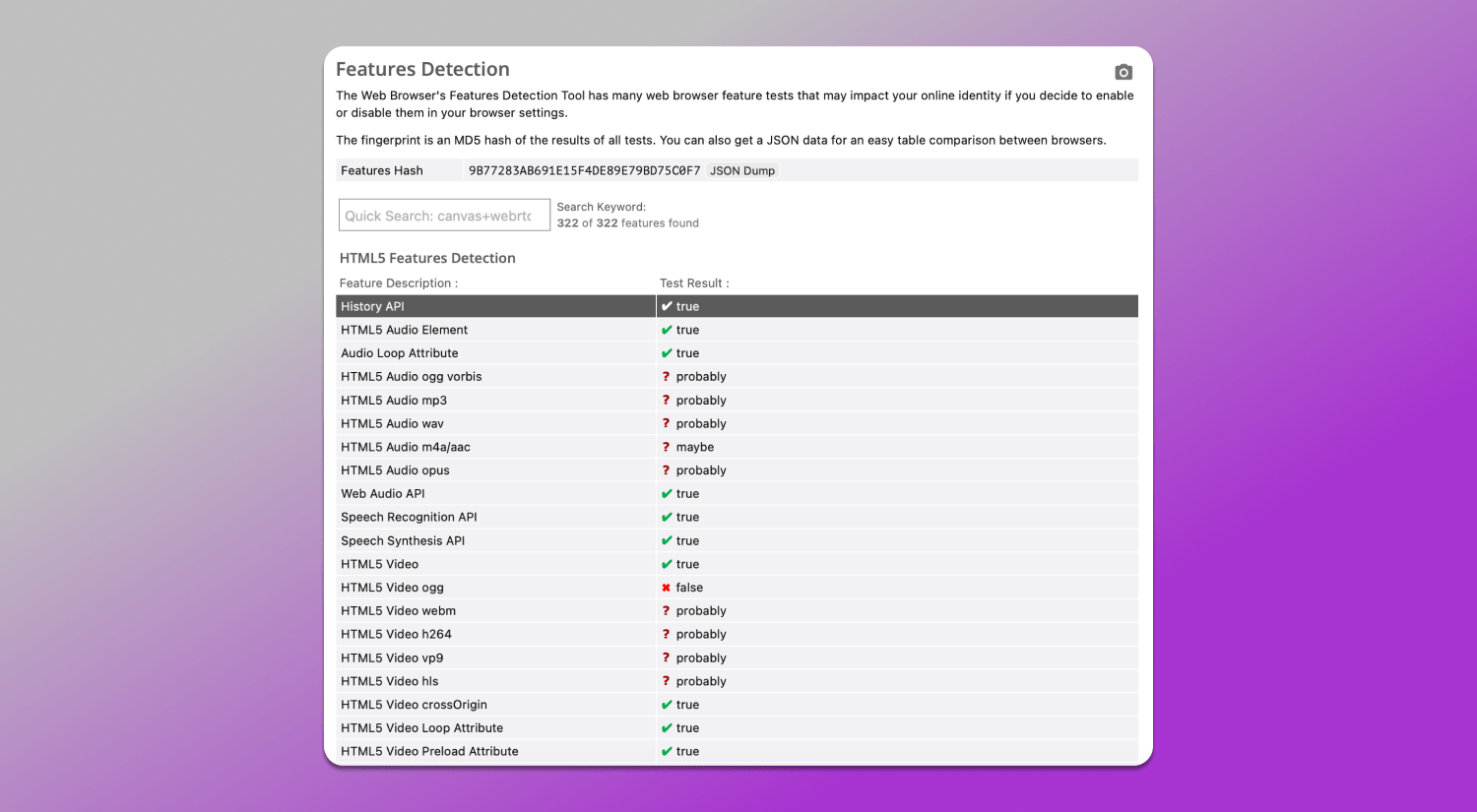

El punto clave aquí son las líneas de compatibilidad:

- History API, HTML5 Audio Element, Web Audio API — todas aparecen como disponibles (true), lo que corresponde a cualquier navegador moderno;

- La compatibilidad con distintos formatos de audio (ogg, mp3, wav, opus y otros) se indica como probably/maybe, lo cual también es un resultado habitual de la comprobación automática y no señala ningún problema.

Desde la perspectiva del análisis de la huella digital, esto significa que la pila de audio del navegador funciona en modo estándar y no muestra signos de restricciones artificiales ni de una configuración inusual. Estos resultados suelen considerarse coherentes con un entorno normal y no destacan el perfil.

Secciones Features Detection y Client Hints

En la sección ⚙️ Features Detection se verifica la disponibilidad de las capacidades del navegador a nivel de API, CSS, JavaScript y multimedia. En nuestro perfil, el conjunto de funciones compatibles parece normal para un navegador moderno en macOS: hay soporte para HTML5, Canvas, WebGL, Web Audio, WebRTC, ES6+ y la mayoría de los mecanismos CSS actuales.

Parte de las funciones aparecen como no disponibles, por ejemplo ciertos formatos de video, algunas APIs obsoletas o capacidades CSS poco comunes. Esto no se debe a anomalías, sino a particularidades específicas de WebKit y de la plataforma. Lo importante aquí es que el conjunto de parámetros se ve coherente y corresponde a un entorno real sin contradicciones.

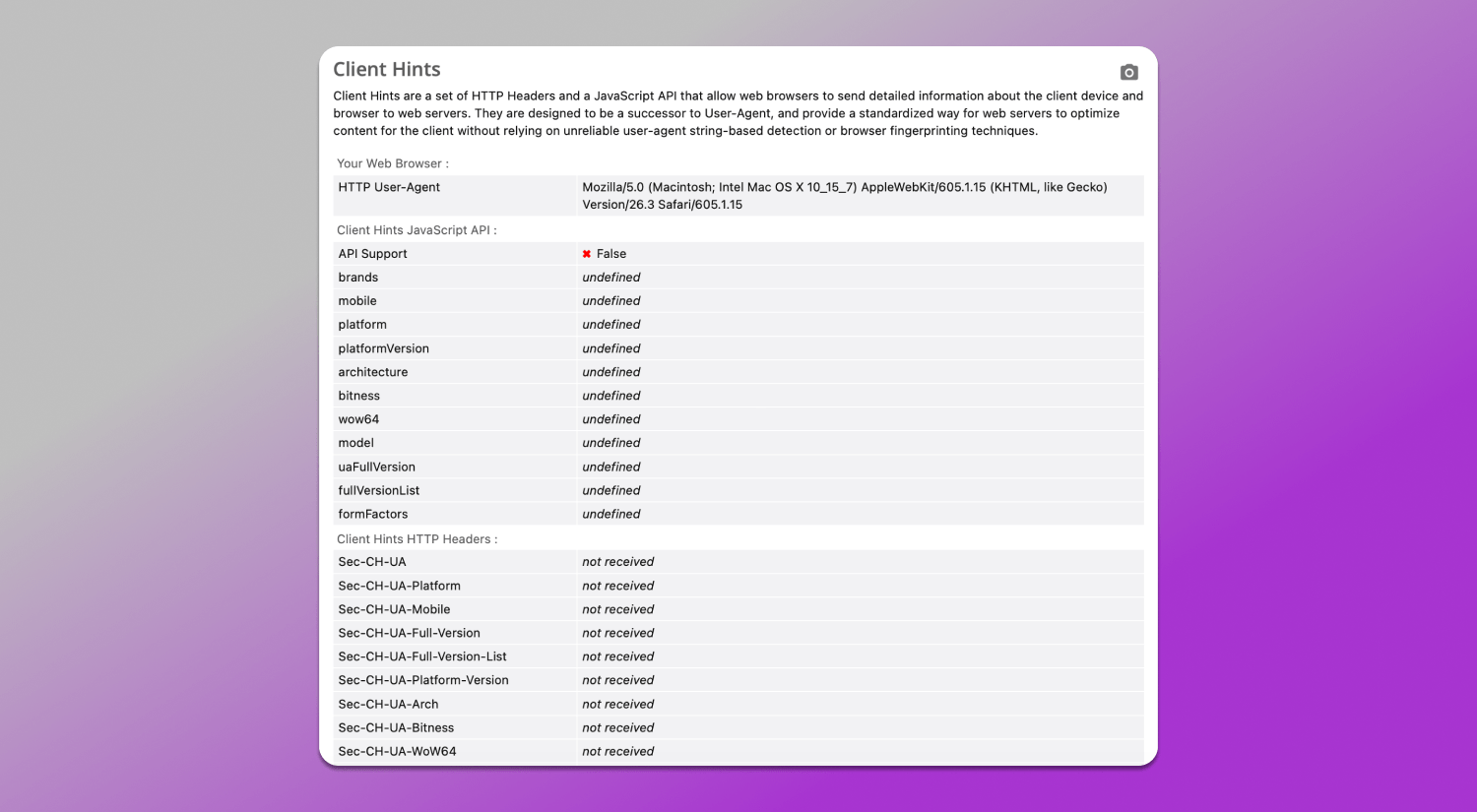

Client Hints es un mecanismo que permite al navegador transmitir características adicionales del dispositivo mediante encabezados HTTP y la API de JavaScript, en lugar del clásico User-Agent. La prueba correspondiente se puede encontrar en la sección More Tools.

En nuestro caso, el API de Client Hints no es compatible y los encabezados HTTP correspondientes no se transmiten. Esto significa que el sitio recibe únicamente el User-Agent básico, sin señales adicionales sobre la plataforma, arquitectura, parámetros del dispositivo o la red.

Este comportamiento es característico de Safari: el navegador limita la transmisión de Client Hints y no expone detalles adicionales, manteniendo un modelo de identificación más cerrado.

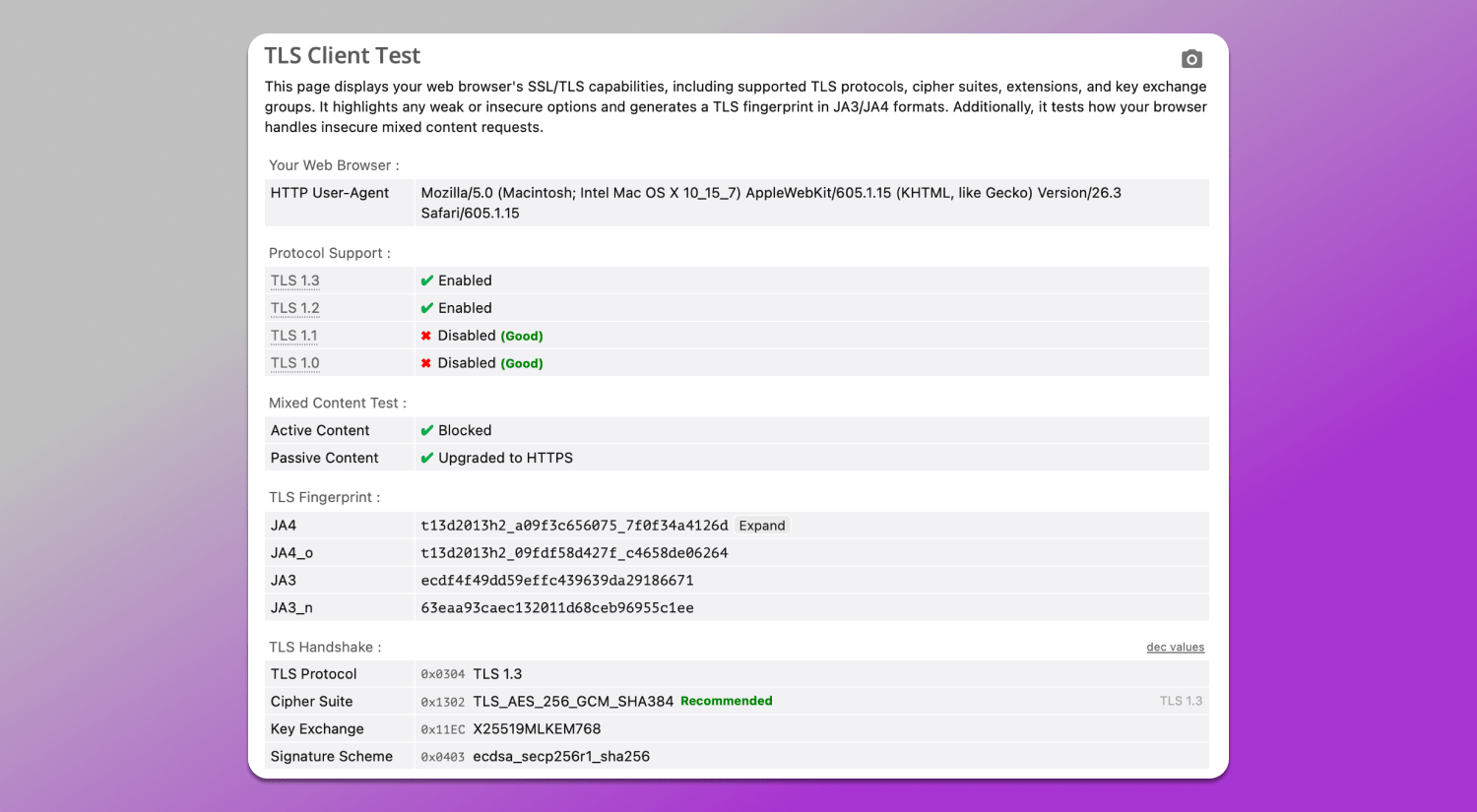

SSL/TLS y huellas JA3/JA4

SSL/TLS es la capa de red en la que se establece la conexión segura HTTPS. Incluso sin datos de JavaScript, el navegador transmite parámetros durante el TLS handshake: versiones de protocolo, conjuntos de cifrado, extensiones y grupos de claves. A partir de estos parámetros se forma una huella de red.

JA3 y JA4 son formas de representar dicha huella:

- JA3 — un hash clásico del cliente TLS basado en el conjunto de parámetros del handshake;

- JA4 — una versión más moderna y detallada que considera señales adicionales y la estructura de la conexión.

Estas huellas permiten evaluar la coherencia del navegador con el entorno declarado, las particularidades del stack TLS y la presencia de parámetros de conexión no típicos o modificados.

En nuestro caso, los parámetros de TLS corresponden a un navegador moderno típico: se utilizan TLS 1.3 y TLS 1.2, los protocolos obsoletos están deshabilitados, y se aplica un conjunto актуальный de cifrados y extensiones. El comportamiento frente a mixed content también es estándar: bloqueo y actualización automática (upgrade).

Ambas huellas, JA3 y JA4, se generan correctamente y corresponden a una configuración típica del stack TLS del navegador. No se observan discrepancias significativas ni indicios de suplantación. Este perfil se ve coherente.

Cómo usar Browserleaks para multi-accounting

En el contexto del multi-accounting, Browserleaks se utiliza 📋 para verificar la coherencia de la huella digital de los perfiles. El objetivo principal es asegurarse de que cada perfil se comporte como un dispositivo real independiente y no tenga cruces en parámetros clave. Para ello es necesario invertir tiempo y comprender qué representa cada parámetro.

П

La verificación se basa en la evaluación de las siguientes características:

- Geolocation API — se comprueba la ubicación geográfica del dispositivo. Este test evalúa la correspondencia de la geolocalización con la configuración del sistema y los datos que pueden transmitirse a sitios externos.

- Features Detection — se analiza el conjunto de APIs, funciones CSS y JS soportadas. Los perfiles deben ser coherentes internamente y corresponder a la plataforma declarada. Por ejemplo, Safari con macOS o Chrome con Windows.

- Canvas/WebGL/Audio — se revisan las huellas gráficas y de audio. Deben diferir entre perfiles y no repetirse entre cuentas cuando se requiere unicidad.

- JavaScript y Client Hints — se evalúa qué datos adicionales transmite el navegador. Idealmente, deben ser coherentes con el User-Agent y no contener valores contradictorios.

- TLS — se analiza la huella de red a nivel TLS. El perfil debe tener una firma estable y creíble que corresponda al navegador seleccionado.

Un perfil se considera consistente si todos los niveles de la huella no presentan contradicciones entre sí y corresponden a un mismo entorno.

Browserleaks vs Pixelscan vs BrowserScan

Todas estas herramientas se utilizan para analizar la huella digital y verificar la coherencia del perfil desde diferentes niveles, desde APIs de JavaScript hasta parámetros de red y TLS. A pesar de un objetivo similar, difieren en la profundidad del análisis, el nivel de detalle y el enfoque en la interpretación de los resultados.

👉 Lee una reseña detallada de Pixelscan aquí.

👉 Lee una reseña detallada de BrowserScan aquí.

|

Parámetro |

Browserleaks | Pixelscan |

BrowserScan |

| Profundidad del análisis | Alta, verificación multinivel incluyendo JavaScript, gráficos, red y TLS | Media | Media |

| TLS (JA3/JA4) | Análisis detallado y visualización | Información limitada | Información limitada |

| Canvas/WebGL/Audio | Diagnóstico detallado de huellas | Verificación básica | Verificación básica |

| Features Detection | Amplia cobertura de APIs y capacidades CSS | Conjunto limitado | Soporte parcial |

| Client Hints | Análisis detallado | No disponible | No disponible |

| Interpretación | Técnica y cercana a datos en bruto | Más simplificada | Superficial |

| Adecuado para auditoría de perfil | Sí, adecuado para verificación profunda de coherencia | Parcialmente | Para evaluación básica |

De este modo, ✅ Browserleaks proporciona el análisis más profundo y técnicamente preciso de la huella digital, incluyendo el nivel de red y la coherencia entre los distintos niveles de los datos expuestos. Pixelscan y BrowserScan son adecuados para una evaluación inicial rápida, pero son inferiores en cuanto a completitud y nivel de detalle.

Señales de incoherencia en la huella digital en los resultados

Al analizar la huella digital, es importante no centrarse en parámetros aislados, sino en su 👯 coherencia entre sí. Un alto nivel de unicidad del perfil no es en sí un error, aunque puede indicar una combinación rara o atípica que destaca frente a la mayoría de los usuarios. En estos casos, conviene comprobar qué tan coherentes son entre sí el User-Agent, las huellas gráficas y los parámetros de red del navegador.

En primer lugar, es importante prestar atención a las inconsistencias entre la 🕓 zona horaria, la 🌏 geolocalización y la 👅 configuración de idioma. Si el sistema, el idioma de la interfaz y los datos geográficos apuntan a regiones diferentes, esto genera una contradicción lógica que puede detectarse durante el análisis del perfil.

También son relevantes las discrepancias entre distintos niveles de datos: por ejemplo, cuando la huella TLS de red no coincide con el navegador declarado o cuando el comportamiento de Client Hints no coincide con el User-Agent. Este tipo de inconsistencias rompe la integridad del perfil y lo hace menos creíble. Como resultado, el perfil se percibe como un conjunto de características aisladas en lugar de un dispositivo unificado.

En consecuencia, el criterio principal es la coherencia interna de los parámetros de la huella: el perfil debe parecer un sistema completo, lógico y sin contradicciones.

Navegador antidetect Dolphin Anty: una solución para la anonimidad en 2026

En el trabajo con múltiples cuentas, la clave no es solo la suplantación de parámetros individuales, sino la coherencia general de la huella del navegador. 🚀 Dolphin Anty se utiliza como una herramienta que permite crear perfiles aislados y gestionarlos de manera que parezcan dispositivos reales e independientes entre sí.

Por qué Dolphin Anty supera la mayoría de las verificaciones

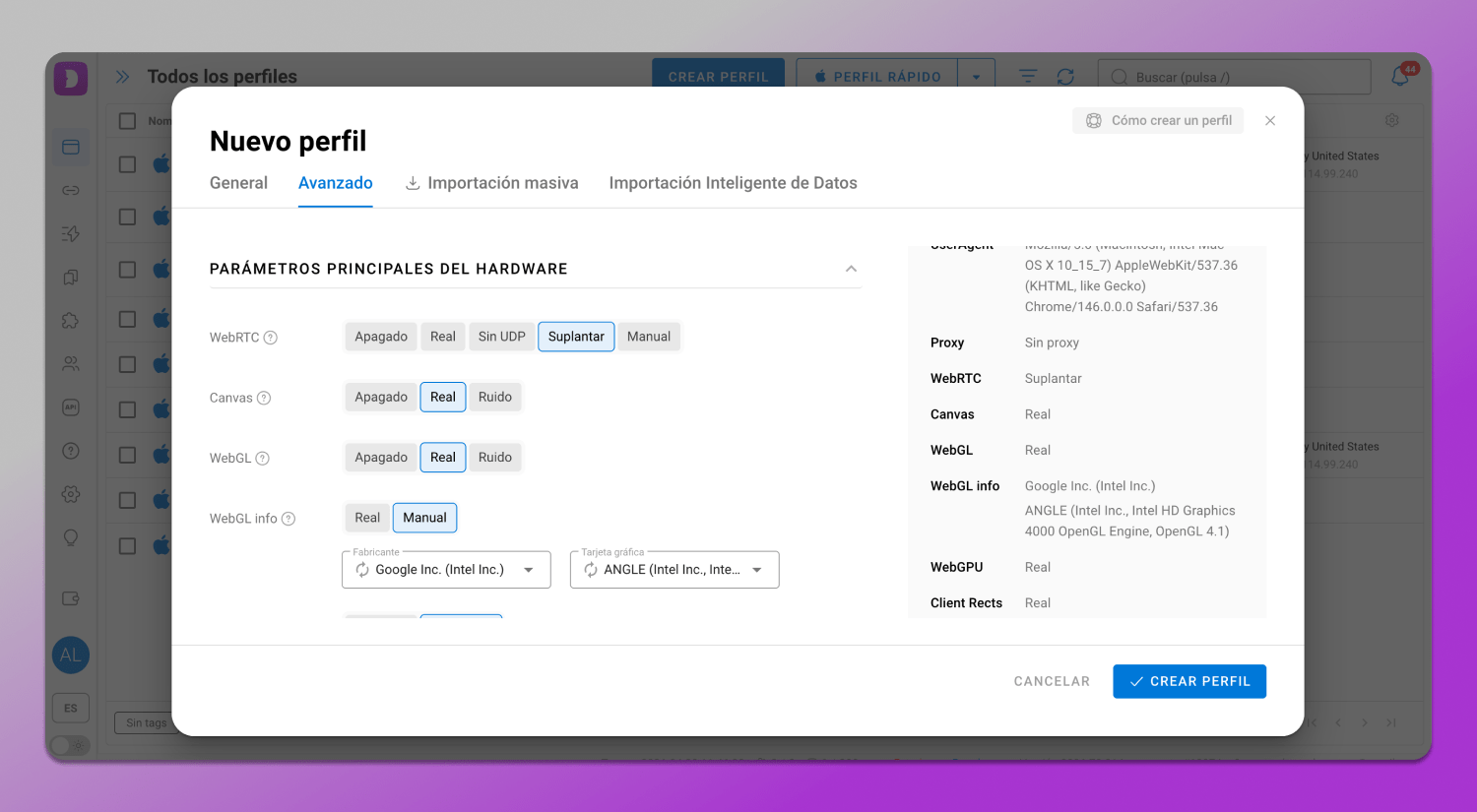

A diferencia de soluciones que generan perfiles digitales a partir de valores aleatorios, Dolphin Anty utiliza configuraciones coherentes y realistas de la huella del navegador. Los parámetros de distintos niveles, incluidos los generales, los de hardware, pantalla y medios, se seleccionan desde el inicio para evitar contradicciones internas. Esto permite que cada perfil parezca un dispositivo único en lugar de un conjunto de características inconexas.

Principales ventajas de Dolphin Anty

La suplantación inteligente garantiza ✅ una configuración correcta de los parámetros Canvas, WebGL, WebRTC y otros, sin conflictos entre los distintos niveles de la huella digital. Esto es importante para que todas las características del perfil se vean coherentes y no generen sospechas durante la verificación.

El trabajo con perfiles permite gestionar una gran cantidad de perfiles aislados, cada uno con su propio identificador único. Este enfoque facilita la escalabilidad de las tareas y reduce el riesgo de cruces entre cuentas.

🔄 La automatización permite configurar acciones dentro de los perfiles. Esto es especialmente útil para operaciones rutinarias y el trabajo con grandes volúmenes de tareas. Dentro de la automatización se utilizan herramientas adicionales:

- El sincronizador permite repetir simultáneamente las acciones del usuario en varios perfiles, acelerando la ejecución de tareas repetitivas y asegurando la uniformidad de las operaciones.

- Los escenarios son secuencias predefinidas de acciones que se ejecutan automáticamente en los perfiles y ayudan a calentarlos.

- El robot de cookies es una herramienta para trabajar automáticamente con cookies, que permite recopilar, cargar y actualizar cookies para los perfiles, simulando sesiones reales y aumentando la estabilidad de las cuentas mediante un comportamiento más natural.

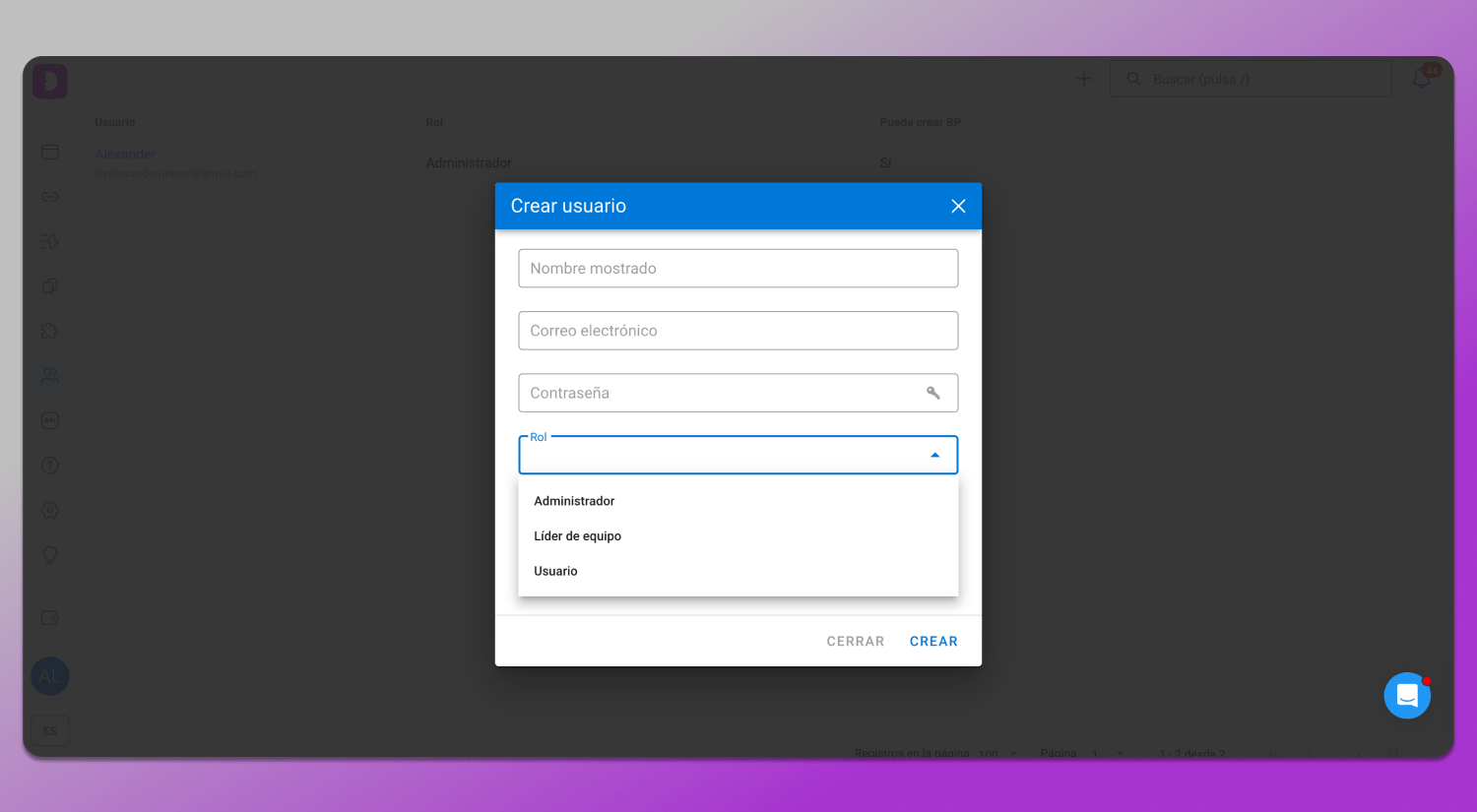

Las capacidades para el trabajo en equipo incluyen la asignación de roles y permisos de acceso entre los participantes, manteniendo al mismo tiempo la aislamiento de los perfiles. Esto permite que varios usuarios trabajen en un mismo sistema sin riesgo de fuga de datos.

Creación de un perfil coherente en Dolphin Anty para la verificación mediante Browserleaks

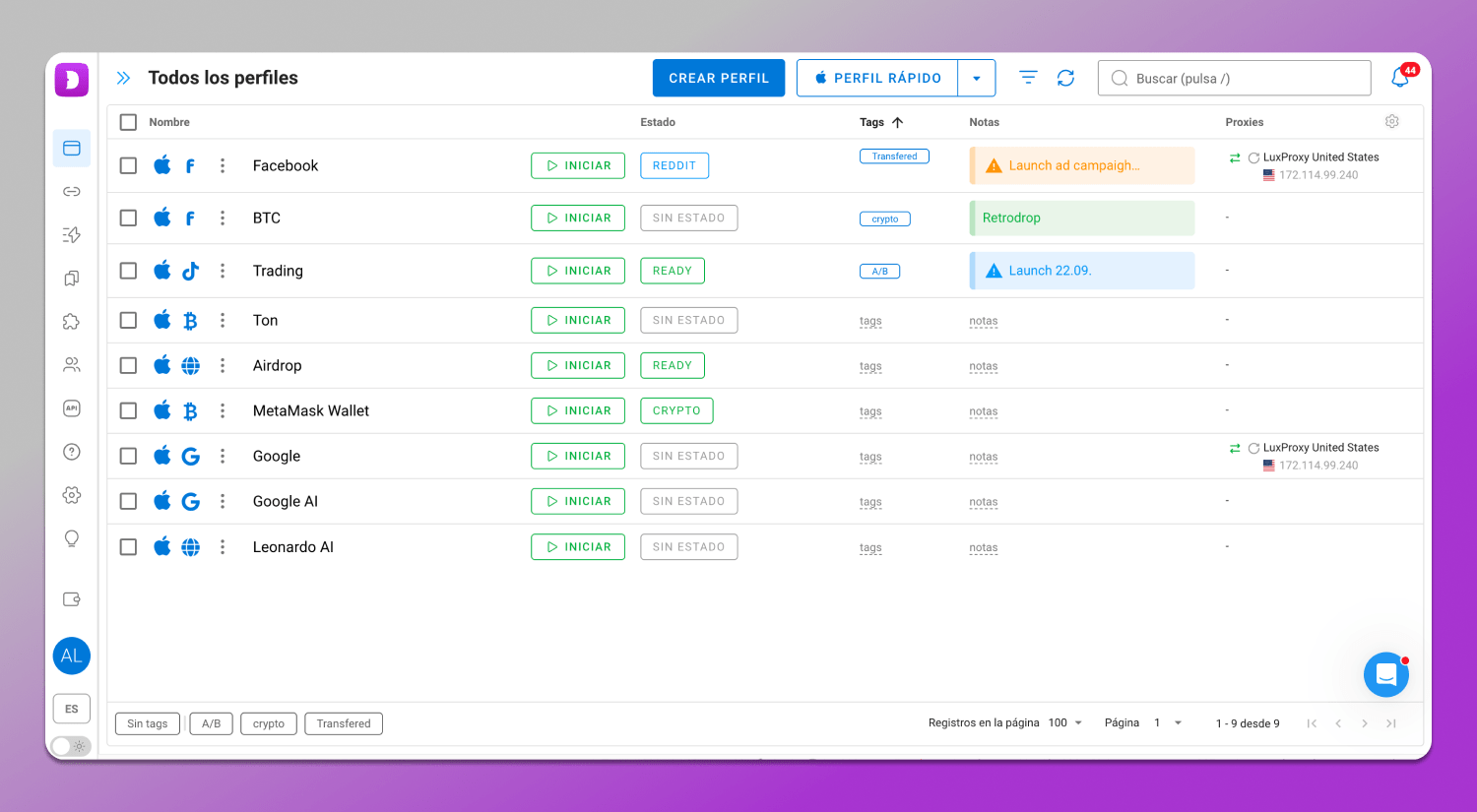

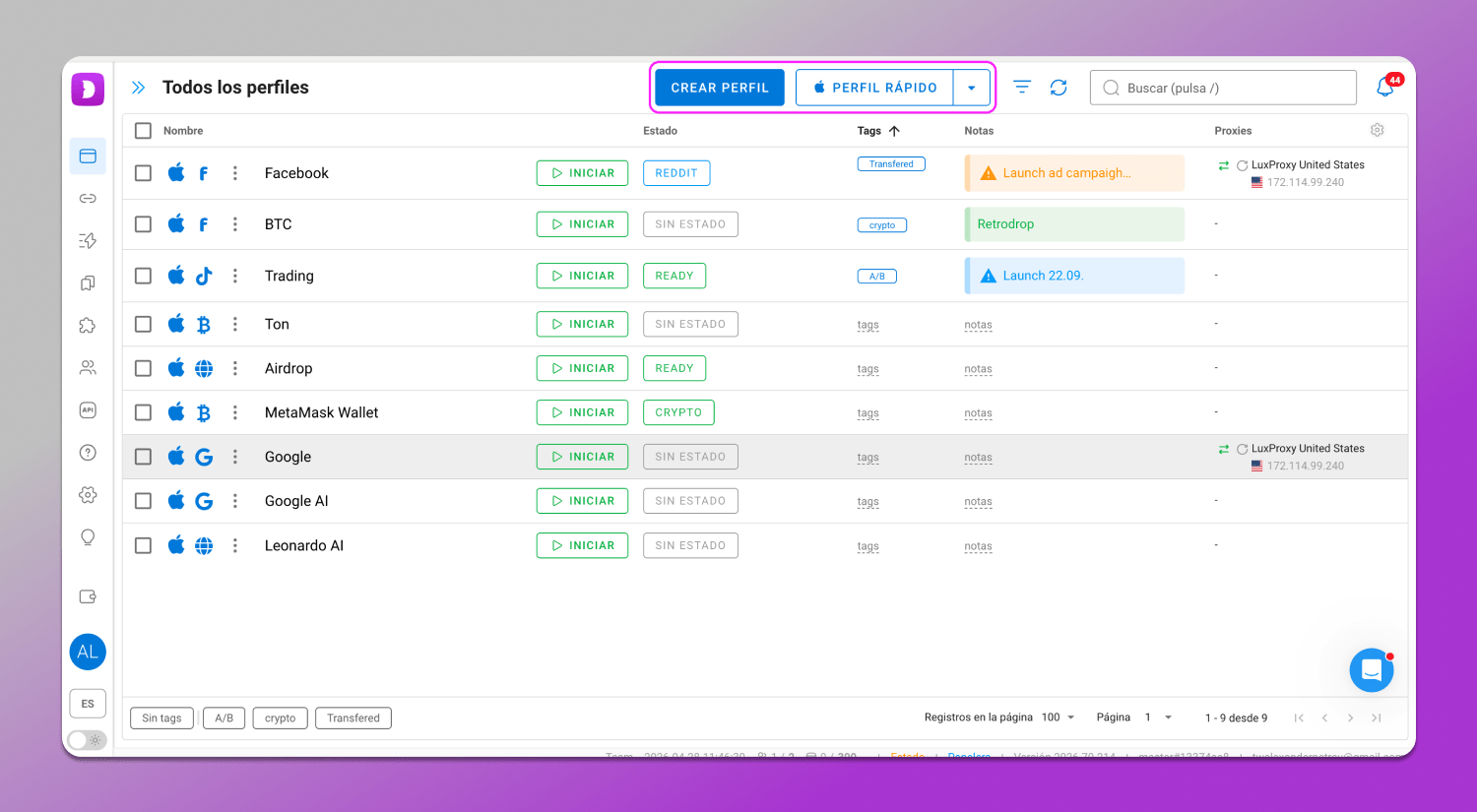

La configuración del perfil consta de tres etapas e incluye la creación del perfil, la conexión de un proxy adecuado y la posterior verificación de los parámetros mediante Browserleaks para evaluar la coherencia de la huella digital y detectar posibles fugas o inconsistencias.

Paso 1. Creación del perfil. El perfil se crea en la sección «Perfiles de navegador» mediante el botón «Crear perfil» o «Perfil rápido». Todos los parámetros de la huella están inicialmente coherentes entre sí. Cada uno de ellos incluye una ayuda emergente que explica su significado. Se recomienda modificarlos manualmente solo en los casos en los que sepas exactamente lo que estás haciendo.

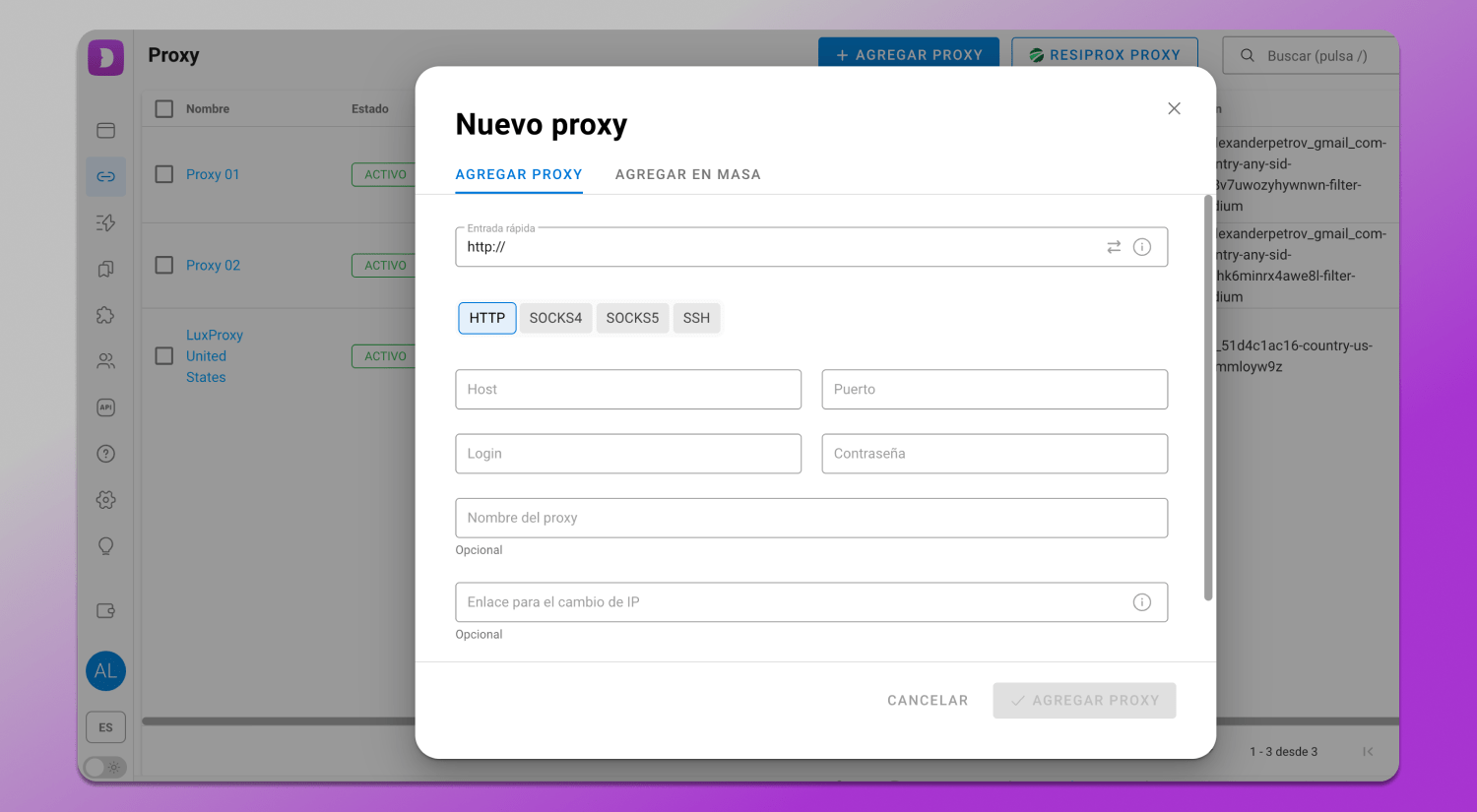

Paso 2. Conexión de proxy. El proxy se puede conectar al crear el perfil o en la sección separada «Proxies». El proceso, en general, es el mismo: se rellenan los datos y se hace clic en el botón de conexión. La diferencia es que en la sección «Proxies» se pueden añadir en masa y luego seleccionarlos de la lista al crear el perfil. En Dolphin Anty también hay proveedores de proxy integrados, algunos de los cuales ofrecen tráfico gratuito.

Al añadir el proxy, la zona horaria, el idioma y la geolocalización se ajustan automáticamente. No obstante, también pueden configurarse manualmente.

Paso 3. Verificación en Browserleaks. Al abrir el sitio a través del perfil, es necesario realizar la verificación y evaluar la coherencia de la huella digital en cada sección. Si se siguen nuestras recomendaciones y se utilizan proxies de calidad, la huella será consistente con una probabilidad prácticamente del 100%.

Conclusión

Browserleaks se considera una de las herramientas clave para desarrolladores, marketers y especialistas en multi-accounting, ya que permite evaluar rápidamente la huella del navegador a través de múltiples parámetros: desde configuraciones de red y WebRTC hasta Canvas y WebGL. Este análisis profundo ayuda a detectar inconsistencias entre los componentes del sistema que pueden revelar configuraciones inusuales o sospechosas. Y si se necesita una herramienta para mantener el anonimato en la red, definitivamente vale la pena considerar 🔥 Dolphin Anty.

FAQ

¿Es seguro Browserleaks y garantiza el anonimato?

Sí, Browserleaks funciona como una herramienta que lee los parámetros que el navegador transmite al cargar una página. No requiere introducir datos personales ni realiza seguimiento activo del usuario. El servicio analiza únicamente información técnica disponible y no almacena los datos de los usuarios obtenidos durante la verificación.

¿Por qué muestra mi IP real incluso con VPN activada?

Una de las causas más comunes son las fugas a través de WebRTC, que pueden revelar la dirección IP real eludiendo la VPN. Esto está relacionado con las características de las APIs de red del navegador. Para solucionarlo, se puede limitar o desactivar WebRTC en la configuración o utilizar herramientas que bloqueen estas fugas.

¿Qué significa “100% uniqueness” en la prueba de Canvas?

Una alta unicidad significa que la huella de Canvas es significativamente diferente de la mayoría de los demás usuarios. Esto reduce el nivel de anonimato, ya que el perfil se vuelve más visible e identificable.

¿Puede Browserleaks detectar el uso de un navegador antidetect?

El servicio no identifica directamente el tipo de navegador, pero sí detecta inconsistencias en los parámetros del entorno. Si el perfil está configurado incorrectamente, por ejemplo, si hay discrepancias entre WebGL, fuentes, hora u otras características, esto se reflejará en los resultados de la verificación.

¿Qué es la verificación GPC (Global Privacy Control)?

GPC es una señal que informa a los sitios web de la preferencia del usuario de no ser rastreado. En 2026, esta configuración sigue siendo relevante en el contexto de las normativas de privacidad, ya que algunas plataformas están obligadas a tener en cuenta estas señales al procesar los datos del usuario.