Revisão do CreepJS 2026: O Guia Definitivo para Análise de Digital Fingerprint

Blog » Revisão do CreepJS 2026: O Guia Definitivo para Análise de Digital Fingerprint

O CreepJS é uma das ferramentas mais rigorosas e até um pouco paranoicas para testar o fingerprint digital de um navegador. Criado pelo desenvolvedor do GitHub abrahamjuliot, o projeto foi originalmente desenvolvido para demonstrar o quão inconsistentes podem ser os fingerprints digitais. Diferente de outros verificadores que apenas atribuem uma pontuação, o CreepJS foca em detectar inconsistências e literalmente tenta 🤥 pegar o navegador “mentindo”, expondo contradições lógicas dentro do fingerprint.

Essa abordagem é exatamente o motivo pelo qual a verificação de browser fingerprinting do CreepJS é considerada uma espécie de stress test para qualquer configuração. Enquanto a maioria dos serviços mostra um resultado perfeito, este ainda pode revelar problemas. Como resultado, o usuário recebe um relatório detalhado destacando quais parâmetros específicos do seu ambiente digital podem denunciá-lo.

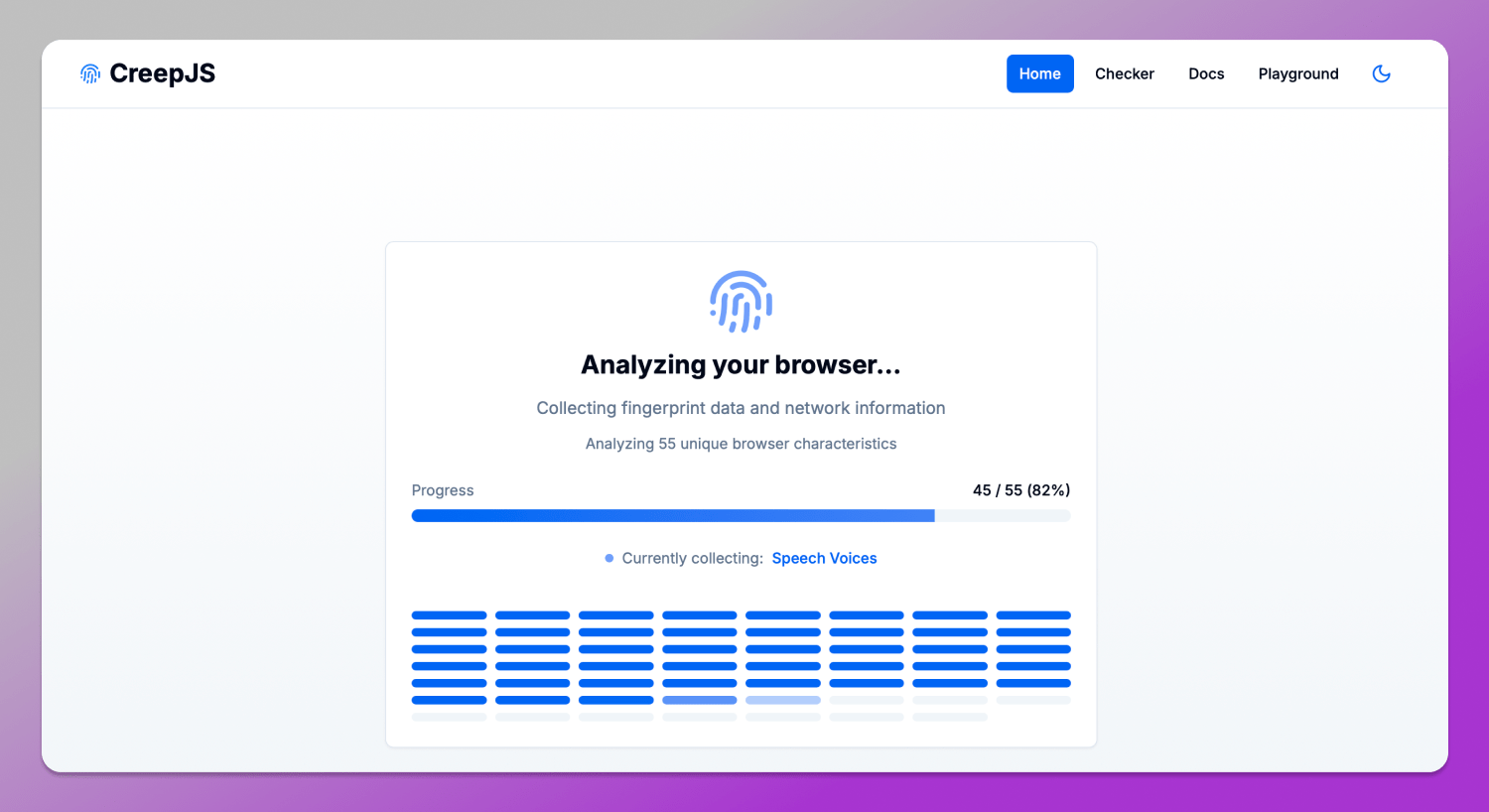

Vamos descobrir como funciona o teste do CreepJS na prática, como ele opera, quais problemas pode detectar mesmo em um navegador aparentemente perfeitamente configurado e como entender o Trust Score do CreepJS.

Como o CreepJS Funciona: Além do Simples Fingerprinting

Diferente de outros serviços que apenas coletam parâmetros do navegador e geram uma pontuação de fingerprint, o CreepJS vai mais fundo. Ele verifica o quão 👯 consistente esses dados são entre si. O sistema correlaciona dezenas de sinais de diferentes fontes — desde propriedades básicas do navegador até outras mais avançadas — e identifica não apenas incompatibilidades, mas também indicadores de quão único é o usuário. Esses tipos de desvios no comportamento e na estrutura do fingerprint são o que o CreepJS classifica como “lies” — inconsistências dentro do fingerprint que podem expor o usuário a sistemas antifraude.

Na prática, isso significa que a análise não se limita a registrar valores. O CreepJS avalia como esses dados se comportam em diferentes contextos: através de APIs JavaScript, dentro do ambiente do navegador e na interação com o sistema. Como resultado, até parâmetros formalmente corretos podem aumentar a unicidade do fingerprint e elevar a probabilidade de rastreamento.

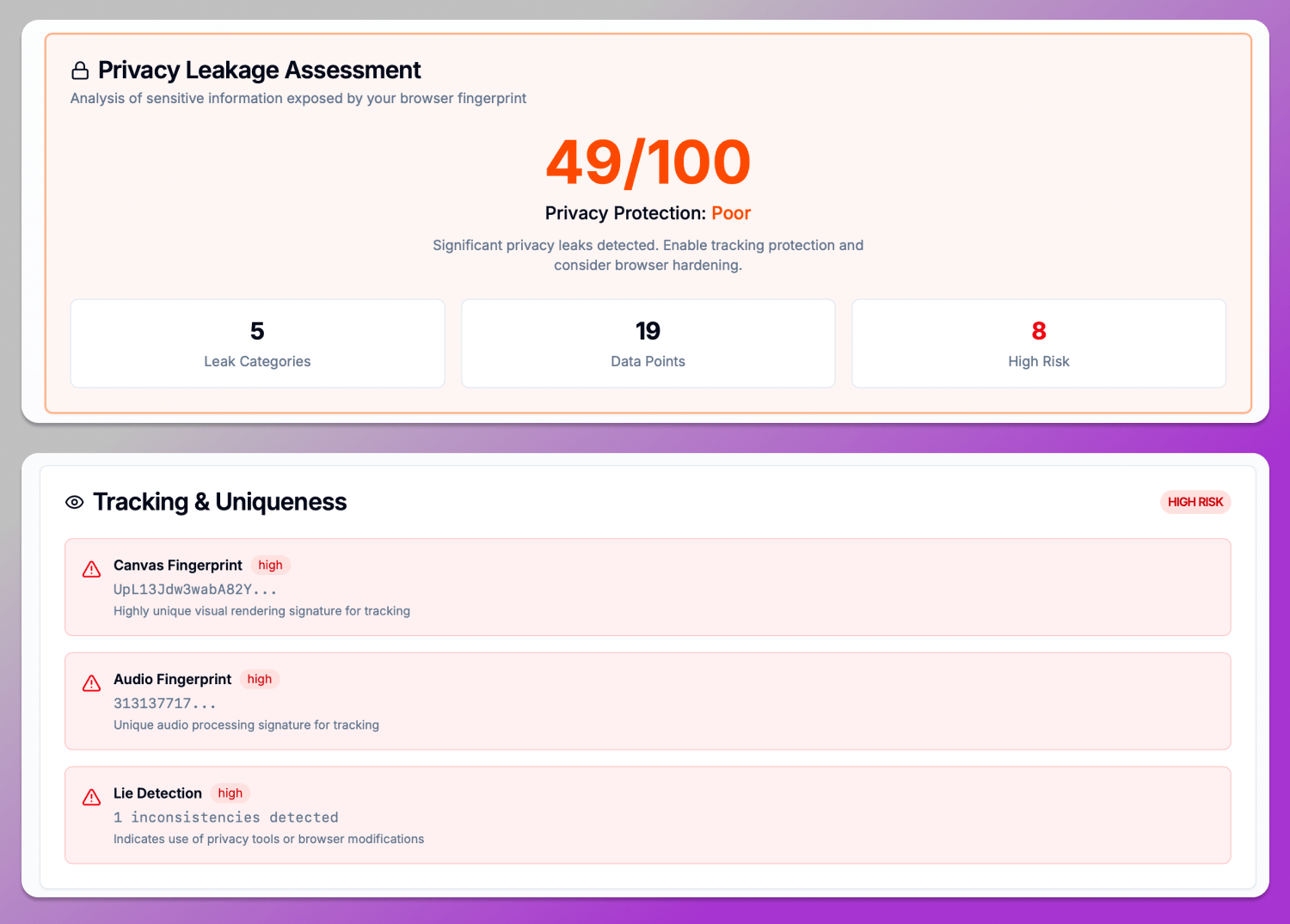

Por exemplo, isso fica visível nos resultados dos testes em seções como Privacy Leakage Assessment e Tracking & Uniqueness.

Vamos esclarecer o que isso significa. Parâmetros como Canvas Fingerprinting, Audio Fingerprinting e WebRTC são gerados por meio de APIs JavaScript e contribuem diretamente para a identificação do dispositivo. O CreepJS analisa não apenas os valores brutos, mas também sinais indiretos: estabilidade de renderização, atrasos de áudio (Audio Base Latency) e características das APIs de rede. Nesse contexto, o indicador final de Lie Detection do CreepJS não deve ser visto como um erro, mas sim como um sinal de um ambiente não padrão ou modificado, que quase certamente chamará a atenção de algoritmos de segurança.

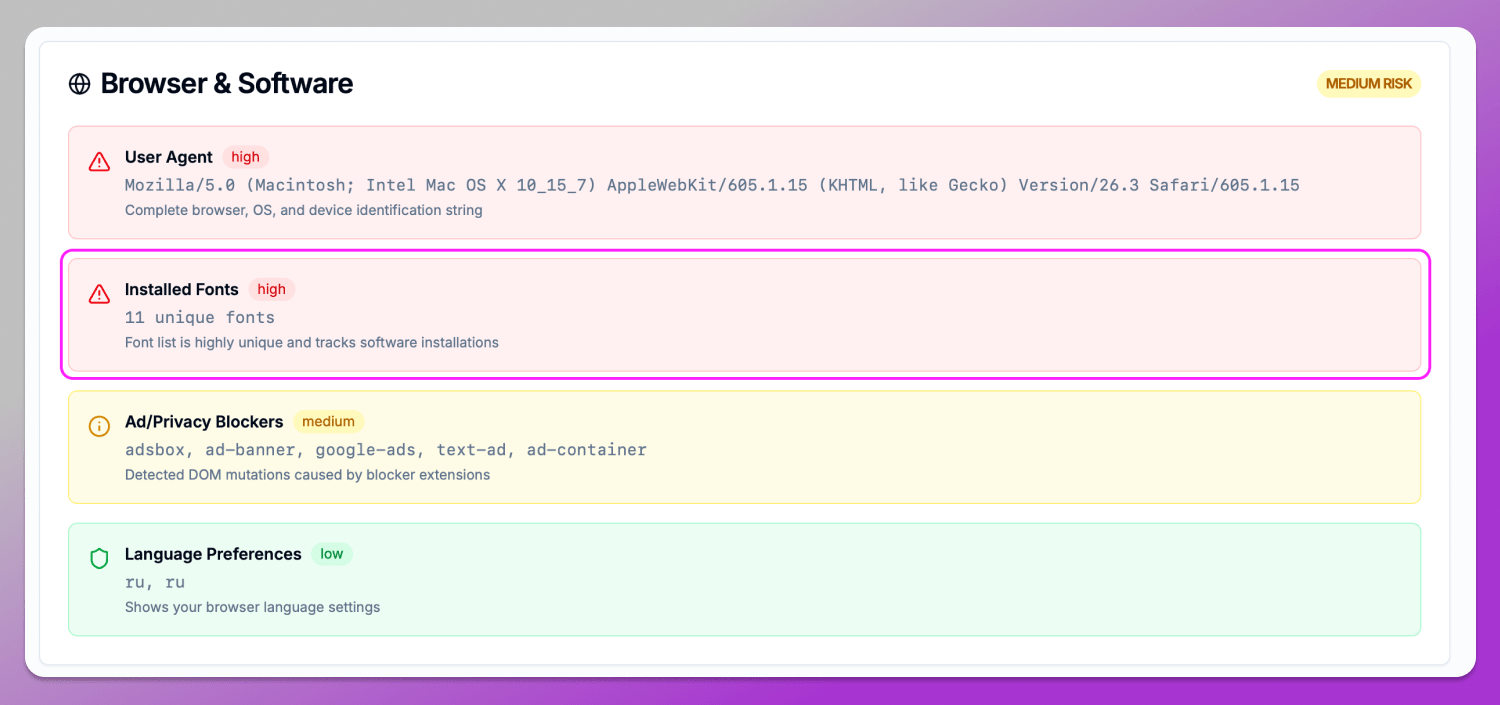

Uma abordagem semelhante é aplicada às fontes do sistema e ao rendering. Na seção Installed Fonts, são detectadas 11 fontes únicas — um indicador claro de unicidade do fingerprint.

Quanto mais rara for a combinação de fontes, mais fácil fica distinguir esse navegador dos demais. Em alguns casos, isso pode indicar um ambiente artificial, especialmente quando o conjunto de parâmetros se desvia das configurações típicas da plataforma.

Principais Recursos do CreepJS em 2026

O valor central do CreepJS está no fato de que ele não se limita a fornecer uma pontuação final. Ele divide o perfil em grupos separados que podem ser analisados individualmente e verificados manualmente.

Trust Score e Entropy Score

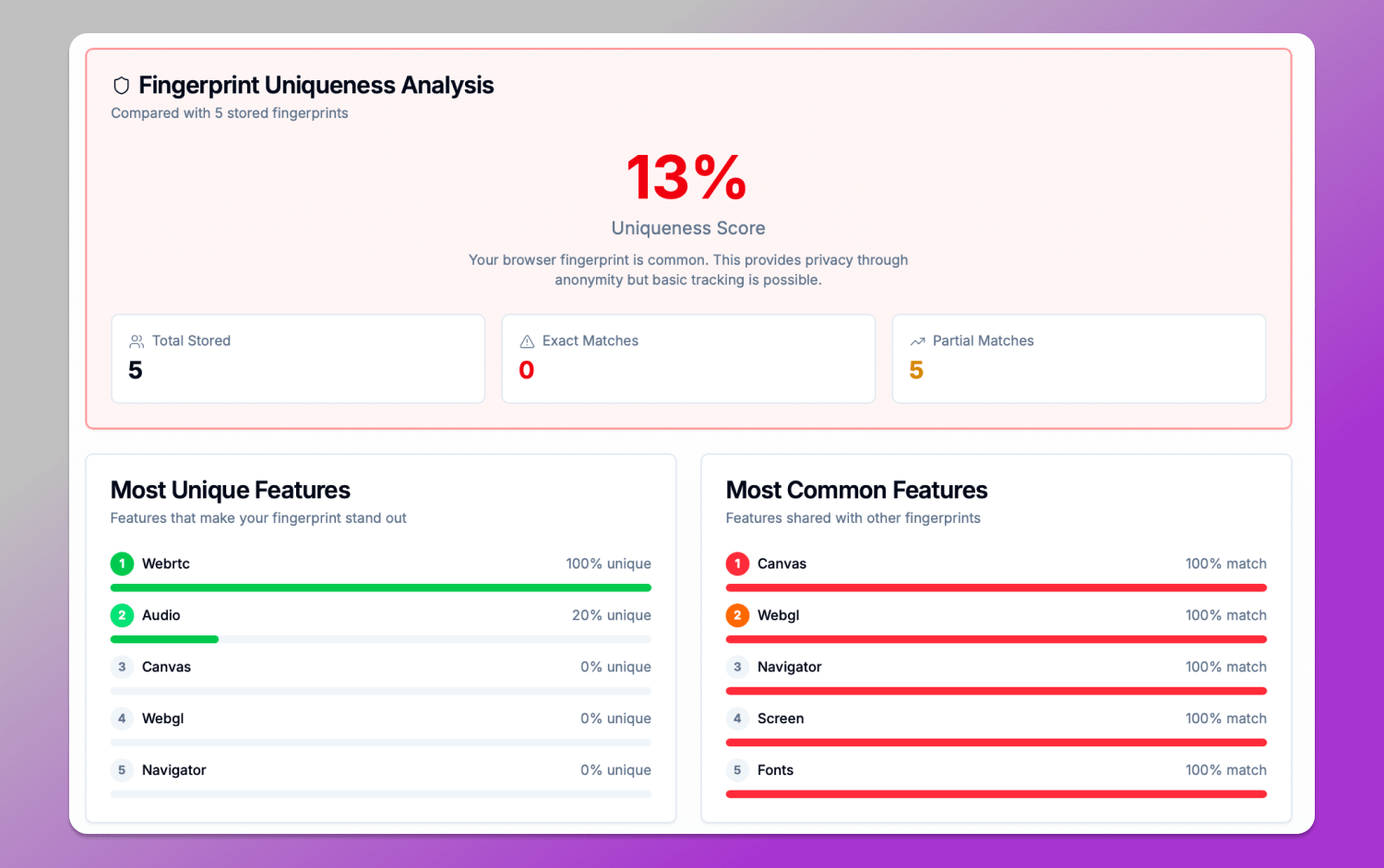

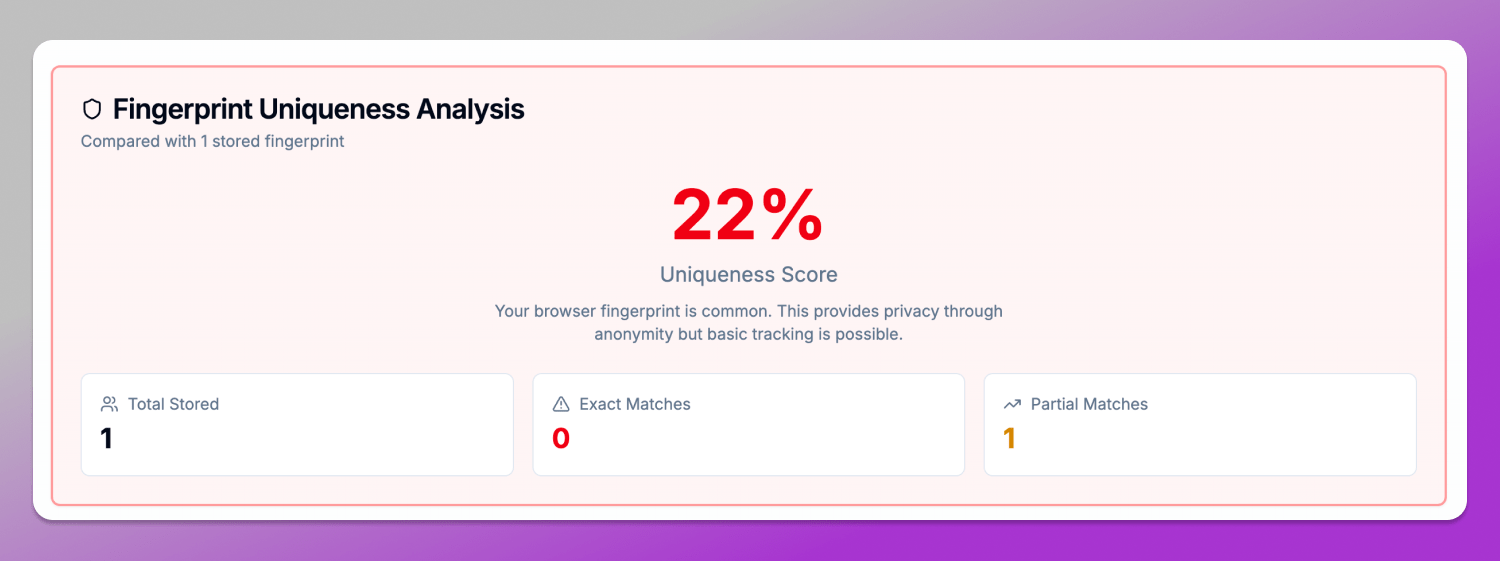

Uma das principais métricas do CreepJS é a avaliação de quão ❄️ único seu navegador é em comparação com outros fingerprints. Na seção Fingerprint Uniqueness Analysis, é possível ver a porcentagem de unicidade e o nível de similaridade com outros fingerprints.

Por exemplo, nos resultados do screenshot você pode ver:

- Uniqueness Score: 13%;

- Correspondências completas e parciais com outros fingerprints;

- Os parâmetros mais únicos e os mais comuns.

A análise do fingerprint indica que o navegador se enquadra na categoria de configurações bastante típicas, ou seja, ele não se destaca muito em comparação com os demais.

Ao mesmo tempo, as seções Most Unique Features e Most Common Features mostram que WebRTC e Audio contribuem significativamente para a unicidade, enquanto Canvas, WebGL, Navigator e Fonts coincidem totalmente com outros perfis. Isso demonstra que a identificação do usuário é construída a partir de uma combinação de sinais.

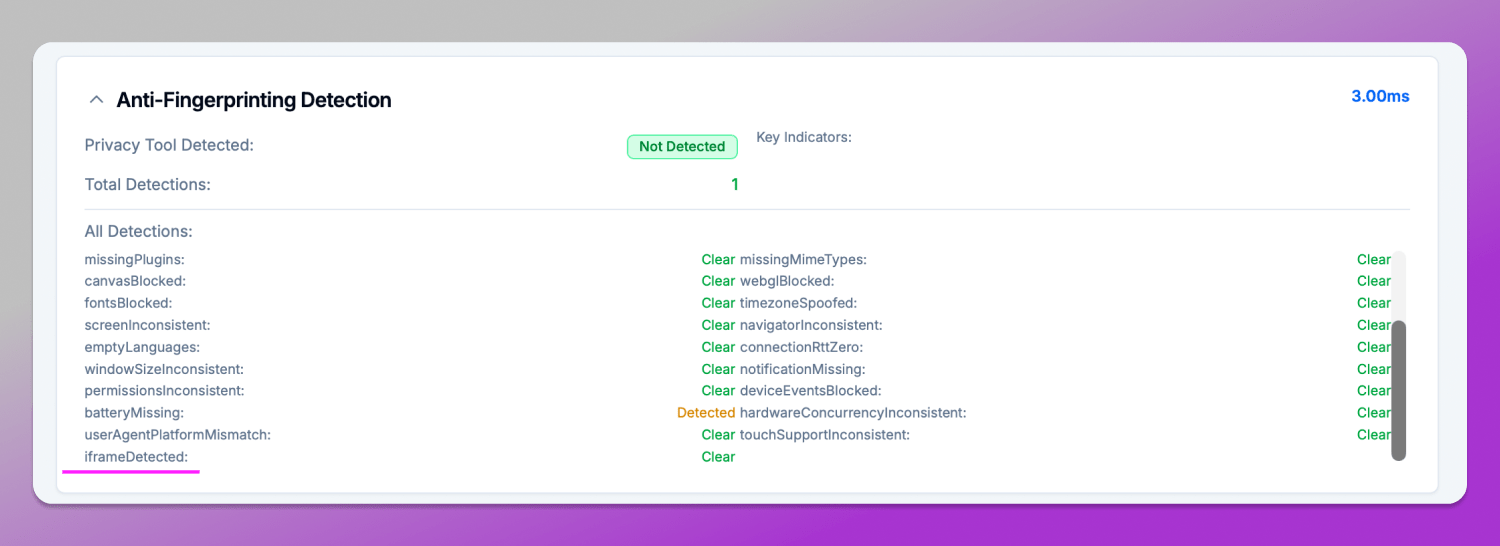

Detecção de Bots e Automação

A detecção de automação do CreepJS ⚙️ é frequentemente usada para verificar se o navegador está executando ferramentas de automação, incluindo Playwright, Puppeteer e Selenium. Nesses casos, o sistema não procura o nome do framework diretamente, mas analisa artefatos comportamentais e técnicos típicos de automação, como:

- rastros de WebDriver;

- sinais de navegador headless;

- anomalias no event loop;

- inconsistências na renderização e nas respostas de APIs.

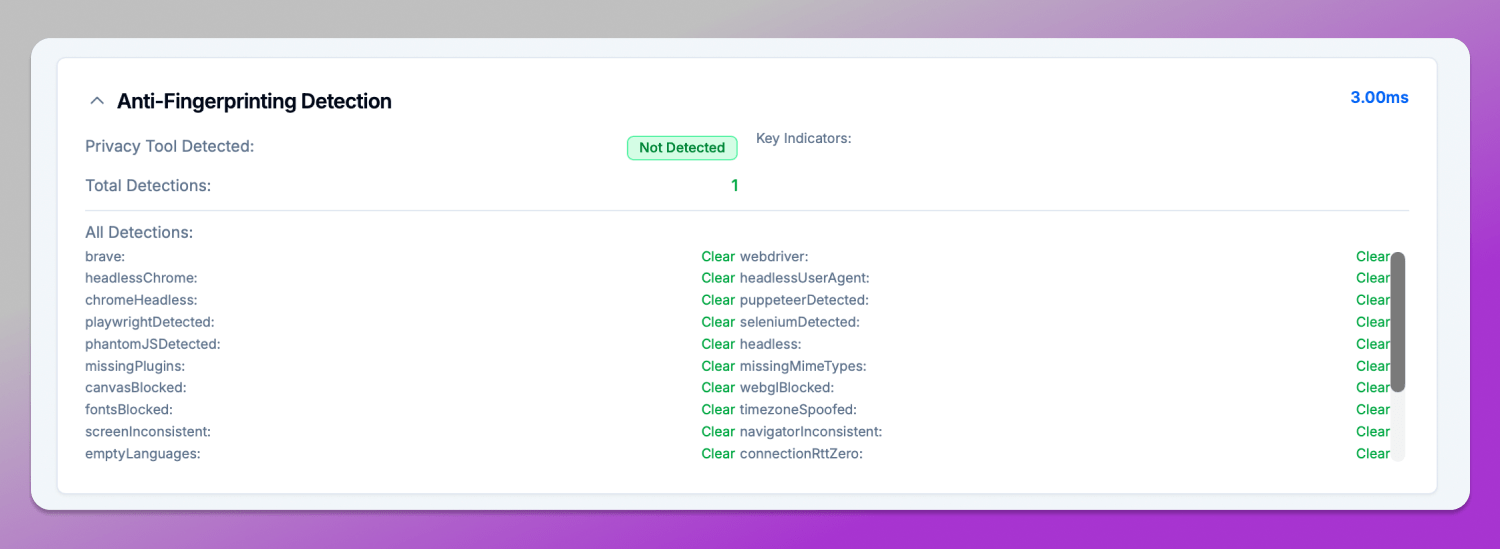

No nosso exemplo, isso é refletido na seção Anti-Fingerprinting Detection, que não detectou nenhum sinal dessas ferramentas.

Todos os principais indicadores relacionados à automação, incluindo webdriver, headlessChrome, puppeteerDetected, playwrightDetected e seleniumDetected, estão marcados como ✅ Clear. Isso significa que o ambiente não apresenta padrões comportamentais típicos de cenários automatizados.

Probing de Hardware e APIs

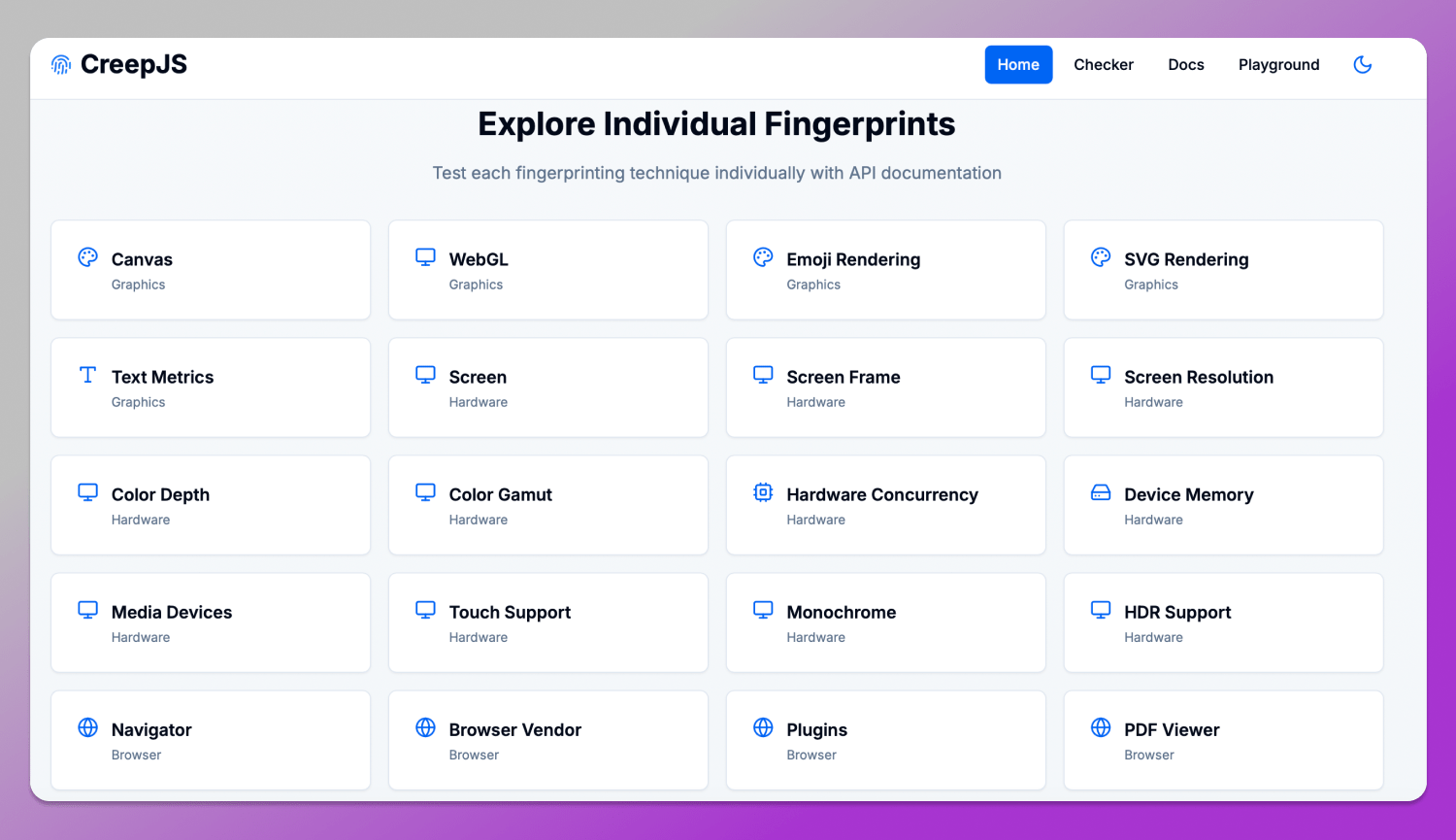

Uma das partes mais fortes é a seção 🔎 Explore Individual Fingerprints, usada para verificar browser leaks no CreepJS. Cada técnica é apresentada como um módulo separado, com uma descrição técnica detalhada, um link para o GitHub e uma explicação de como ela é utilizada no rastreamento real.

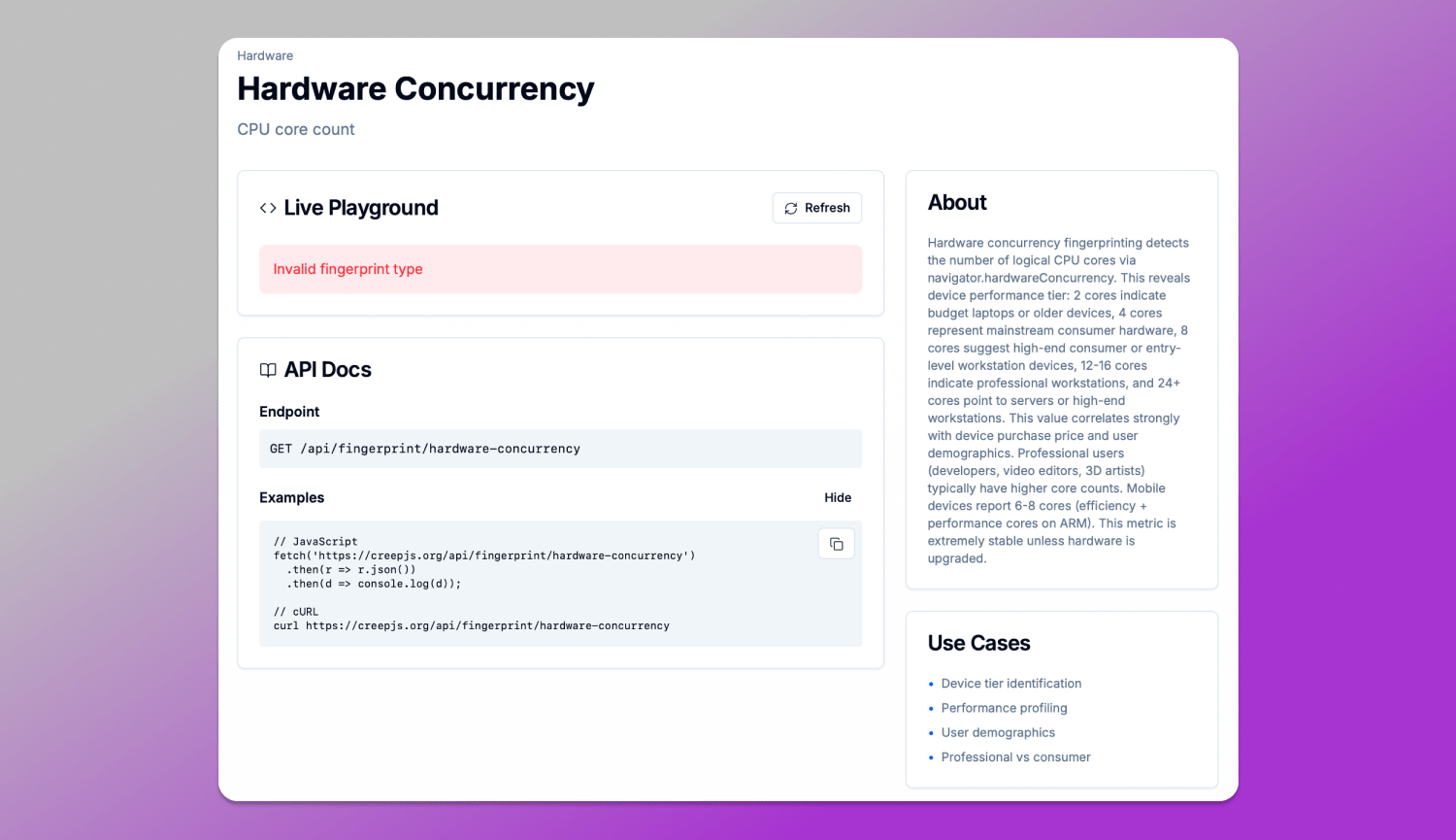

Por exemplo, ao abrir o Hardware Concurrency, você pode encontrar uma explicação de como o navigator.hardawareConcurrency funciona: o que o número de núcleos lógicos de CPU representa, como esses valores são interpretados e por que esse parâmetro está diretamente ligado à classe do dispositivo e ao seu desempenho. Na interface do CreepJS, isso vem acompanhado de uma observação de que esses dados são frequentemente usados para estimar o tipo de dispositivo e podem servir como um identificador estável em rastreamento de longo prazo.

A principal característica desta seção é que ela não mostra apenas o valor do parâmetro, mas também o seu papel dentro do fingerprint. Cada elemento vem acompanhado de uma explicação sobre como exatamente pode ser usado para identificação do usuário e por que essas características são difíceis de modificar sem causar efeitos colaterais no navegador ou no sistema.

CreepJS vs FingerprintJS vs BrowserLeaks: Qual é o Melhor?

Existem muitos serviços no mercado para análise de fingerprints digitais, e é importante entender que eles servem a propósitos diferentes. Um mostra como os sites te enxergam, outro é usado para identificação comercial de usuários, e o terceiro funciona como um conjunto de testes diagnósticos para detectar vazamentos do navegador. Vamos comparar o CreepJS com outras ferramentas populares.

👉 Leia uma análise detalhada do BrowserLeaks aqui.

| Critério | CreepJS | FingerprintJS | BrowserLeaks |

|---|---|---|---|

| Propósito principal | Análise de fingerprint, consistência de sinais | Identificação comercial de usuários | Teste de vazamentos do navegador |

| Abordagem | Testes JS profundos, entropia, detecção de “lies” | Coleta de sinais, correlação server-side | Testes independentes e separados |

| Profundidade de análise | Muito alta | Alta | Muito alta |

| O que mostra | Estrutura completa do fingerprint e inconsistências | Identificador estável do usuário | Parâmetros individuais: IP, Canvas, WebRTC, etc. |

| Métricas | Unicidade, risco de vazamento | Sinais de risco | Sem modelo de score unificado |

| Uso prático | Anonimato, anti-detect, auditoria de configuração | Antifraude, tracking comercial, identificação | Diagnóstico de leaks e análise técnica detalhada |

| Transparência | Total: mostra composição e melhorias | Parcialmente oculta | Totalmente aberta, mas fragmentada |

O CreepJS é uma ferramenta de pesquisa que não apenas coleta dados do navegador, mas verifica sua consistência e mostra o quão único e rastreável o usuário é.

O FingerprintJS é uma solução comercial voltada para empresas, focada não em privacidade, mas na identificação estável de usuários entre sessões e sites, combinando sinais do navegador, dados comportamentais e análise server-side.

O BrowserLeaks é uma ferramenta de diagnóstico mais simples, que exibe parâmetros individuais, mas não os combina em um modelo de análise unificado.

Como alcançar um alto Trust Score no CreepJS

Um alto 📈 Trust Score no CreepJS é obtido por meio da consistência geral do perfil do navegador. O sistema avalia menos os valores brutos dos parâmetros e mais a coerência lógica entre eles.

Um dos fatores principais é o alinhamento entre 🌏 geolocalização, fuso horário e configurações de idioma com o IP em uso. Se o IP aponta para um país, enquanto os demais parâmetros indicam outro, isso imediatamente cria inconsistências que reduzem a confiabilidade do perfil.

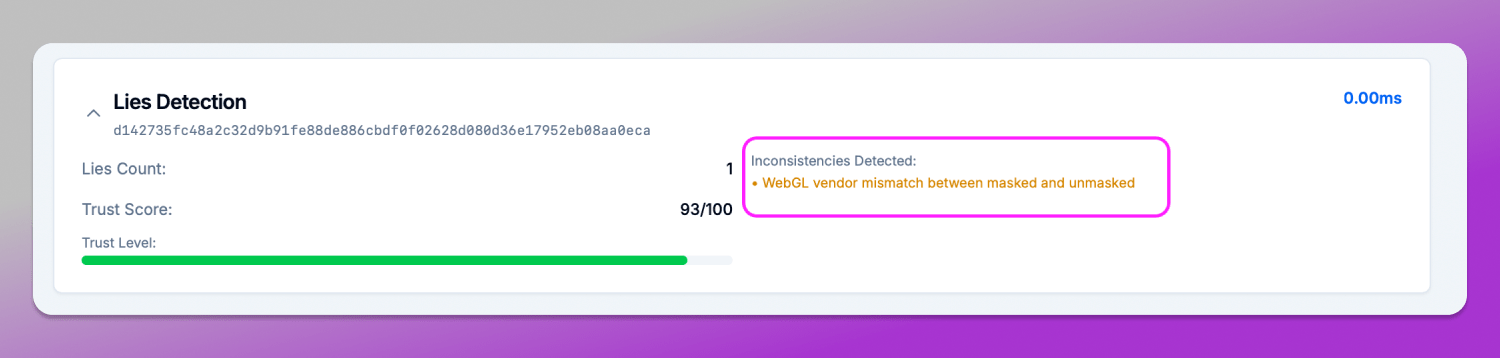

O correto alinhamento dos parâmetros 💻 de hardware também é igualmente importante, especialmente GPU e renderização WebGL. O stack gráfico deve parecer natural para a plataforma declarada: inconsistências entre sistema operacional, drivers e vendor do WebGL frequentemente resultam no status “lies” no CreepJS.

No fim, um alto Trust Score não é resultado de spoofing, mas sim de um ambiente digital consistente, onde todos os sinais do navegador e do dispositivo não se contradizem.

Sinais comuns de detecção: por que seu navegador falha

O CreepJS identifica um conjunto de pequenas inconsistências que, quando combinadas, formam um perfil suspeito. Esses sinais são o que levam à redução do Trust Score ou ao aparecimento de “lies” no relatório.

Na seção Lies Detection, localizada na parte inferior da página, todas as inconsistências detectadas no comportamento do navegador são listadas. Se o problema estiver relacionado a diferenças entre contextos de execução JavaScript, ele aparece como uma inconsistência geral ou como um descompasso mais específico de API/comportamento.

Essas discrepâncias são interpretadas pelo CreepJS como uma violação da integridade do ambiente, já que, em um navegador de usuário real, esses contextos devem permanecer sincronizados.

De modo geral, esses problemas não significam necessariamente que o navegador não mantenha anonimato, mas indicam que seu comportamento se desvia do modelo esperado, o que leva a uma redução no nível de confiança.

Melhores navegadores anti-detect para CreepJS em 2026

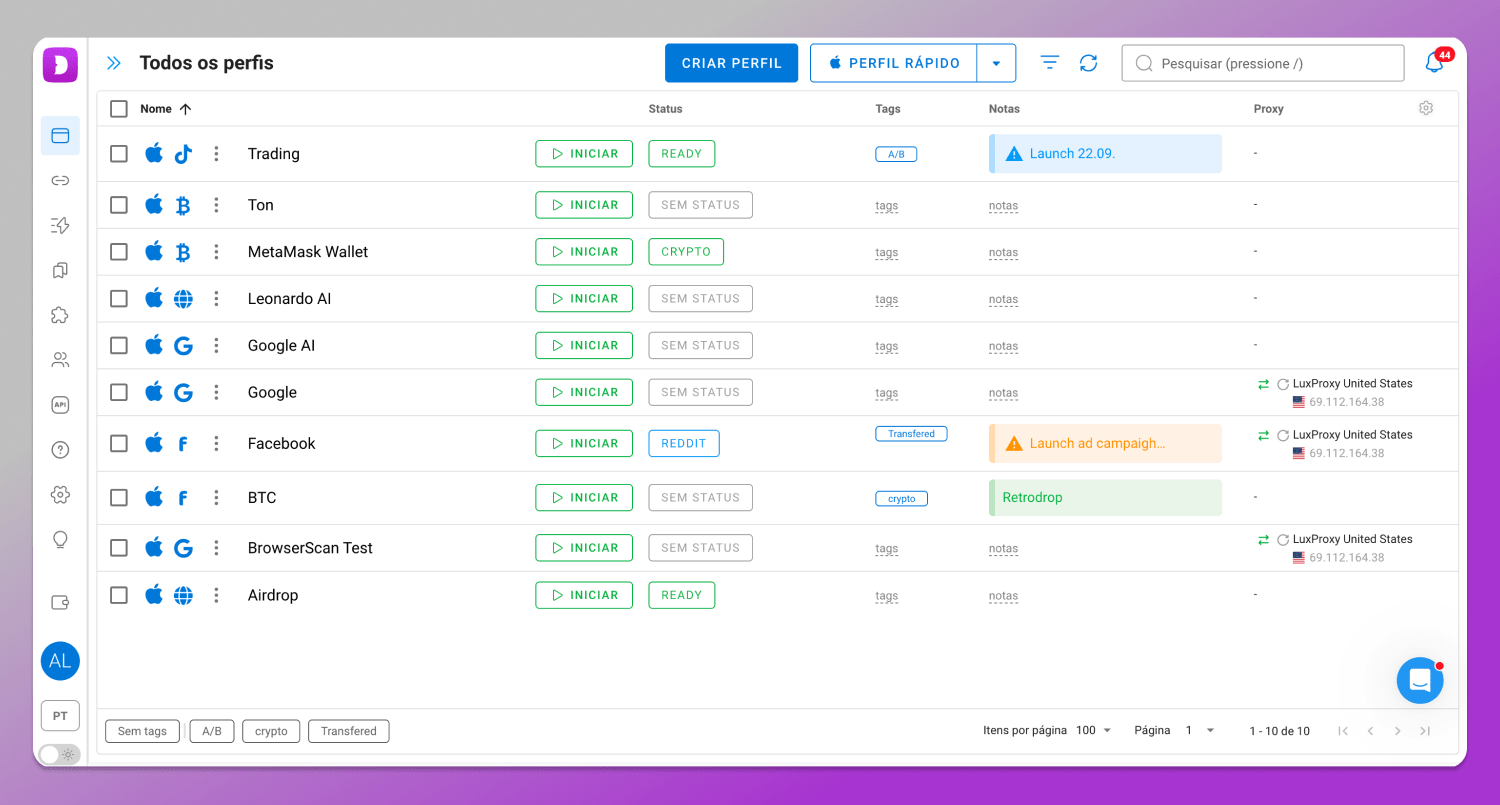

Em 2026, o mercado de navegadores antidetect já está bem estabelecido, com alguns players principais projetados para spoofing e isolamento de fingerprint. Essas ferramentas são usadas para multiaccounting, marketing de afiliados, testes e outros fluxos de trabalho onde a identificação do usuário é relevante.

A ideia central de todas essas soluções é a criação de perfis de navegador separados, com conjuntos únicos e consistentes de características: Canvas, WebGL, Audio, Fonts e outras. No entanto, o nível de implementação e o realismo dessas modificações variam bastante.

Entre as soluções mais conhecidas estão os navegadores antidetect Dolphin Anty, GoLogin, Octo e AdsPower. Todos eles buscam mascarar o fingerprint, mas diferem em profundidade e estabilidade de implementação.

Testando o Dolphin Anty no CreepJS: o navegador stealth consegue esconder as “lies”?

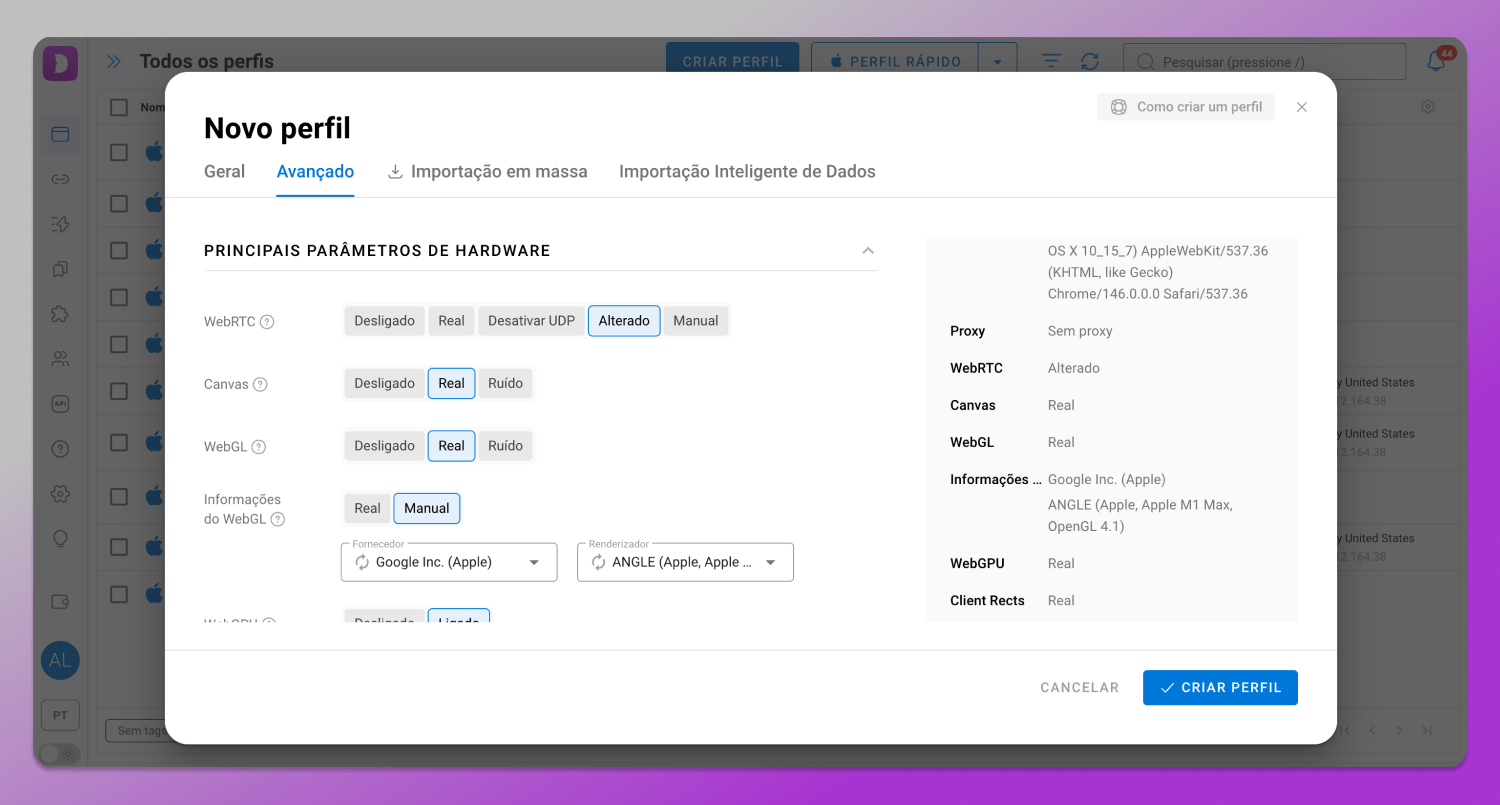

🚀 O Dolphin Anty é um navegador antidetect que permite criar e gerenciar perfis isolados com parâmetros falsificados que formam um fingerprint digital. Como resultado, cada perfil aparece como um usuário separado, com seu próprio conjunto de características, incluindo Canvas, Audio, WebGL e outros sinais de fingerprinting.

Para avaliar a qualidade desse tipo de spoofing, basta criar um perfil no Dolphin Anty e executar o teste do CreepJS. Esse analisador de browser fingerprinting vai verificar a consistência do fingerprint entre diferentes parâmetros e, em seguida, gerar uma pontuação final.

No Dolphin Anty, um grande número de parâmetros do perfil do navegador pode ser configurado. Na configuração padrão, o perfil geralmente aparece consistente e não contém contradições óbvias, enquanto os usuários também têm acesso a ajustes manuais para uma personalização mais detalhada do fingerprint.

O que é o score do CreepJS?

O score do CreepJS é a pontuação de unicidade, por exemplo 22%, como neste caso, o que significa que o perfil está próximo de configurações comuns, reduzindo sua distinção entre outros usuários. No entanto, o nível de unicidade sempre depende da combinação específica de parâmetros e do ambiente em que o perfil é utilizado.

Ao mesmo tempo, qualquer alteração no fingerprint pode aparecer durante o teste não como erros diretos, mas como noise (ruído) ou “lies” (inconsistências). Por exemplo, a spoofing de Canvas ou WebGL vendor e renderer pode retornar corretamente o valor esperado, mas ainda assim criar inconsistências com outros parâmetros do sistema, como GPU, fontes ou renderização. Nesses casos, o CreepJS não detecta a ferramenta em si, mas sim desvios do comportamento normal do fingerprint.

Assim, o CreepJS, quando usado em conjunto com o Dolphin Anty, não atua como um detector de um anti-detect específico, mas como um sistema de verificação da integridade do perfil do navegador. Ele avalia o quão natural o fingerprint parece, independentemente de ter sido gerado por um dispositivo real ou montado com um navegador antidetect.

Conclusão

Se você trabalha com multiaccounting, mantém privacidade ou simplesmente quer entender como seu navegador é visto pelos sistemas de rastreamento, faz sentido rodar perfis reais no CreepJS e observar onde surgem inconsistências. E para uso prático em multiaccounting, existe 🔥 Dolphin Anty.

FAQ

O CreepJS é seguro de usar?

Sim, o CreepJS é uma ferramenta open-source para análise de fingerprint do navegador que roda localmente no próprio navegador. Ele não é um rastreador e não coleta dados do usuário em servidores no sentido tradicional. Seu principal objetivo é mostrar quais sinais o seu navegador expõe aos sites e o quão consistentes eles são.

Por que o CreepJS diz que estou “mentindo”?

O termo “lies” no CreepJS não significa que o usuário esteja realmente falsificando algo. É um termo técnico chamado Prototype Lies — situações em que o comportamento de objetos JavaScript, APIs ou do ambiente não corresponde ao modelo esperado de um navegador “limpo”. Por exemplo, se diferentes contextos (thread principal e ambientes isolados) retornam dados inconsistentes, o sistema marca isso como uma “mentira” no fingerprint.

É possível obter 100% de Trust Score?

Em condições reais, burlar o CreepJS é quase impossível. Mesmo em navegadores padrão, o Trust Score raramente atinge um valor perfeito, porque sistemas modernos de fingerprint usam dezenas de sinais independentes: GPU, WebRTC, fontes, áudio, tempo de execução e comportamento de APIs. Qualquer pequena inconsistência ou combinação rara de parâmetros pode reduzir a pontuação final.

Qual é o URL oficial do CreepJS?

O projeto oficial está disponível no GitHub do desenvolvedor: https://github.com/abrahamjuliot/creepjs e no site https://creepjs.org/.

O CreepJS coleta meus dados pessoais?

Não. O CreepJS não foi projetado para coletar dados pessoais nem rastrear usuários. Ele analisa características do dispositivo e do navegador localmente, diretamente no navegador, para mostrar quais sinais estão sendo expostos aos sites e quão únicos e consistentes eles são.