Visão geral do Browserleaks: guia completo para verificação de digital fingerprint

Blog » Visão geral do Browserleaks: guia completo para verificação de digital fingerprint

Em 2026, a privacidade na internet não se limita apenas à substituição do endereço IP. Mesmo utilizando VPN ou proxy, os sites conseguem 🔎 identificar o usuário por meio do digital fingerprint, que inclui uma ampla variedade de parâmetros — desde configurações do navegador até características de renderização gráfica. Sistemas modernos de rastreamento, potencializados por algoritmos de IA, combinam esses dados em um perfil unificado para combater multicomptas e outras violações.

É justamente por isso que VPNs e proxies tradicionais já não garantem anonimato. Eles mascaram apenas o nível de rede, enquanto ainda existe a análise no nível do navegador e do dispositivo. Como resultado, o usuário não consegue manter a privacidade, já que sua configuração permanece única e facilmente rastreável.

Nesse contexto, o serviço Browserleaks surge como uma ferramenta de diagnóstico completa. Ele permite visualizar quais dados o seu navegador realmente transmite aos sites, onde ocorrem vazamentos e quão consistente está o seu digital fingerprint. Ao ler nosso guia, você vai entender com precisão se os sistemas te enxergam da forma que você deseja — ou não.

O que é o Browserleaks

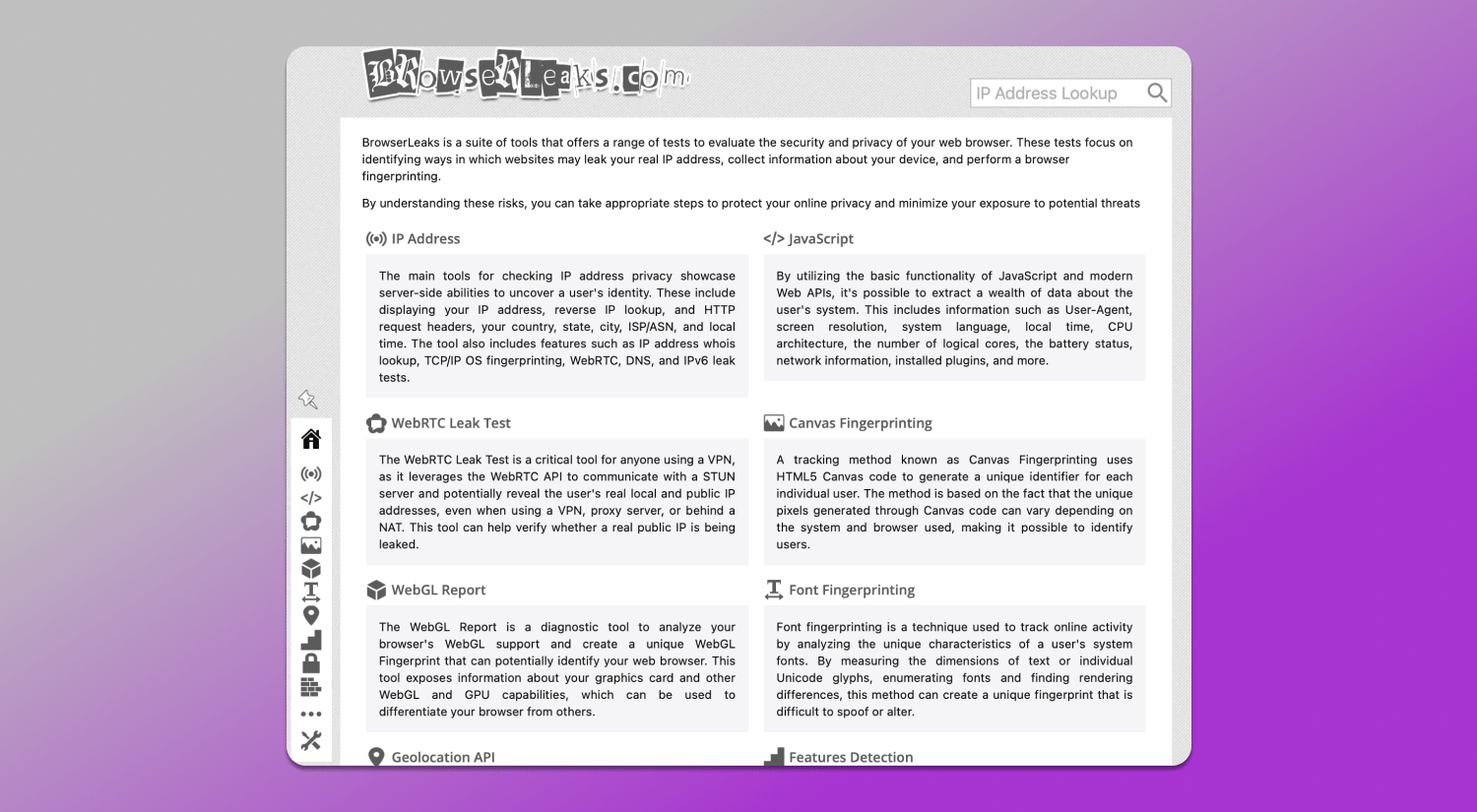

👉 Browserleaks é um serviço para diagnosticar vazamentos de dados e analisar o digital fingerprint do navegador. Diferente da maioria dos checkers populares, ele foi originalmente criado como uma ferramenta técnica que mostra os parâmetros reais que o navegador transmite aos sites.

O serviço surgiu muito antes do interesse массово por multicomptas. Inicialmente, ele era utilizado por desenvolvedores e especialistas em segurança para testar navegadores, configurações de rede e a correção da implementação de padrões web. Com o tempo, à medida que as tecnologias de rastreamento evoluíram, passou a ser amplamente adotado por profissionais de marketing, arbitragem e especialistas em privacidade para entender as causas de bloqueios.

A principal razão pela qual o Browserleaks ainda é considerado um padrão de referência está na sua neutralidade e precisão. Diferente de concorrentes como Whoer ou BrowserScan, ele não tenta simplificar o resultado em um único score ou nível de anonimato. Em vez disso, o serviço detalha diversos parâmetros do fingerprint que impactam a segurança: endereço IP, WebRTC, Canvas, WebGL, assinaturas TLS e outros.

Essa abordagem exige 🤓 um maior entendimento técnico por parte do usuário, mas é justamente o que fornece uma visão realista. Em vez de avaliações como “bom”, “médio” ou “ruim”, você obtém respostas concretas: onde há inconsistências, quais parâmetros fogem do padrão e o que pode ser usado para sua identificação.

Em 2026, quando os sistemas de rastreamento analisam não um único parâmetro, mas combinações entre eles, esse nível de detalhamento se torna критicamente importante. O Browserleaks não tenta tranquilizar o usuário com uma nota. Em vez disso, ele mostra como você realmente é visto pelos sites. E é por isso que continua sendo uma ferramenta essencial para quem precisa de anonimato e multicomptas.

Ferramentas de diagnóstico no Browserleaks

Para entender como os sites identificam usuários, não basta observar um único parâmetro. O rastreamento moderno sempre envolve uma combinação de características de rede, do navegador e do hardware. O Browserleaks divide o processo de verificação do fingerprint em áreas separadas e mostra onde exatamente ocorrem vazamentos ou inconsistências.

Endereço IP e vazamentos via WebRTC

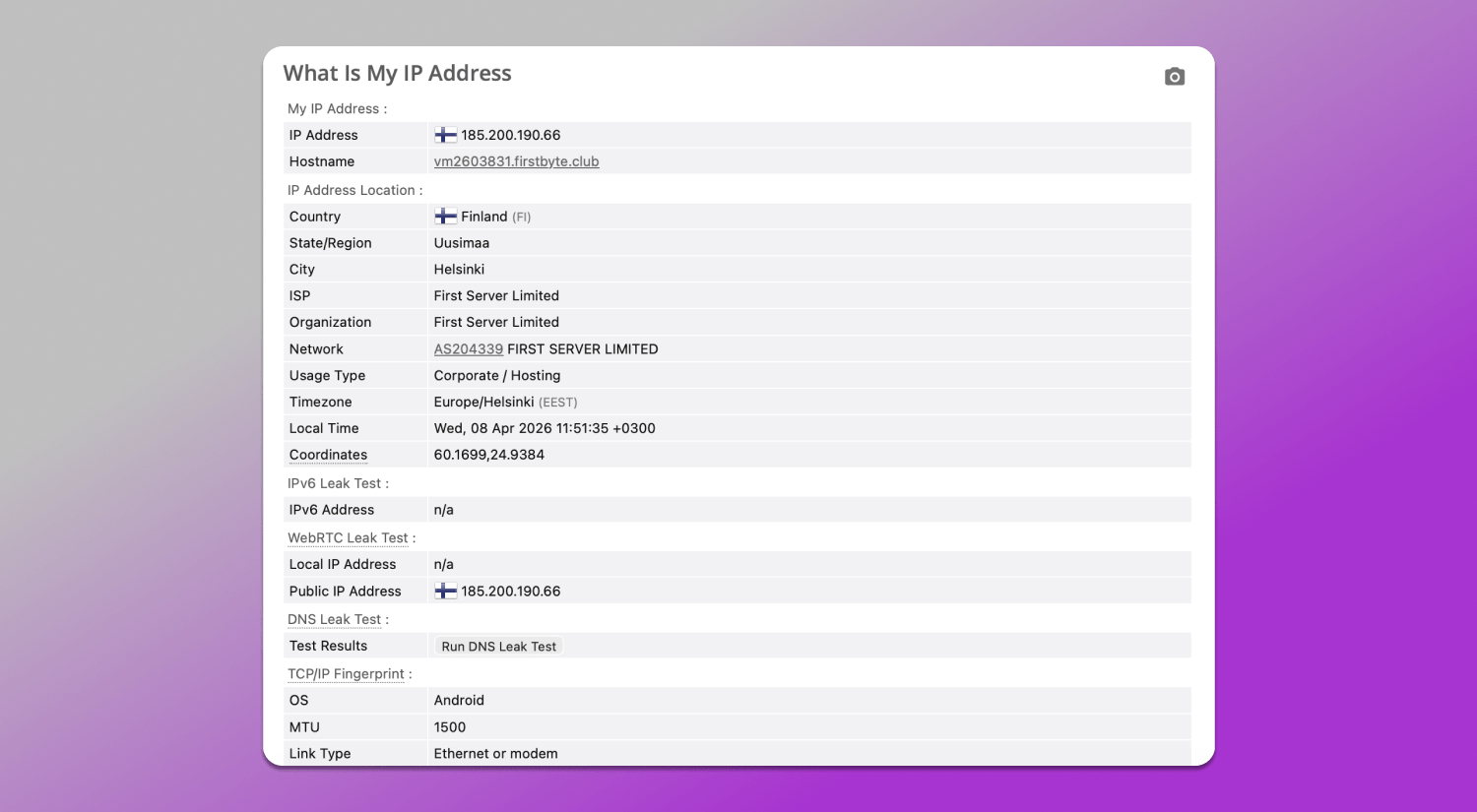

Muitos usuários acreditam que usar VPN ou proxy já é suficiente para ocultar o IP real. No entanto, sites modernos analisam não apenas o endereço em si, mas também parâmetros de rede associados que ficam disponíveis no lado do servidor. No Browserleaks, o bloco 🛠 de verificação de IP reflete justamente essa camada, mostrando quais informações o site pode obter ao processar uma requisição de entrada.

No âmbito da verificação, são exibidos não apenas o endereço IP atual, mas também a geolocalização (país, região, cidade), o provedor, os cabeçalhos HTTP, o horário do sistema, IPv6 e parâmetros TCP/IP. Esses dados não são usados de forma isolada, mas em conjunto: o servidor cruza as informações e avalia a consistência do perfil. Por exemplo, discrepâncias entre a geolocalização do IP e o horário do sistema, ou incompatibilidade entre o provedor e a localização escolhida, podem indicar uma anomalia na configuração.

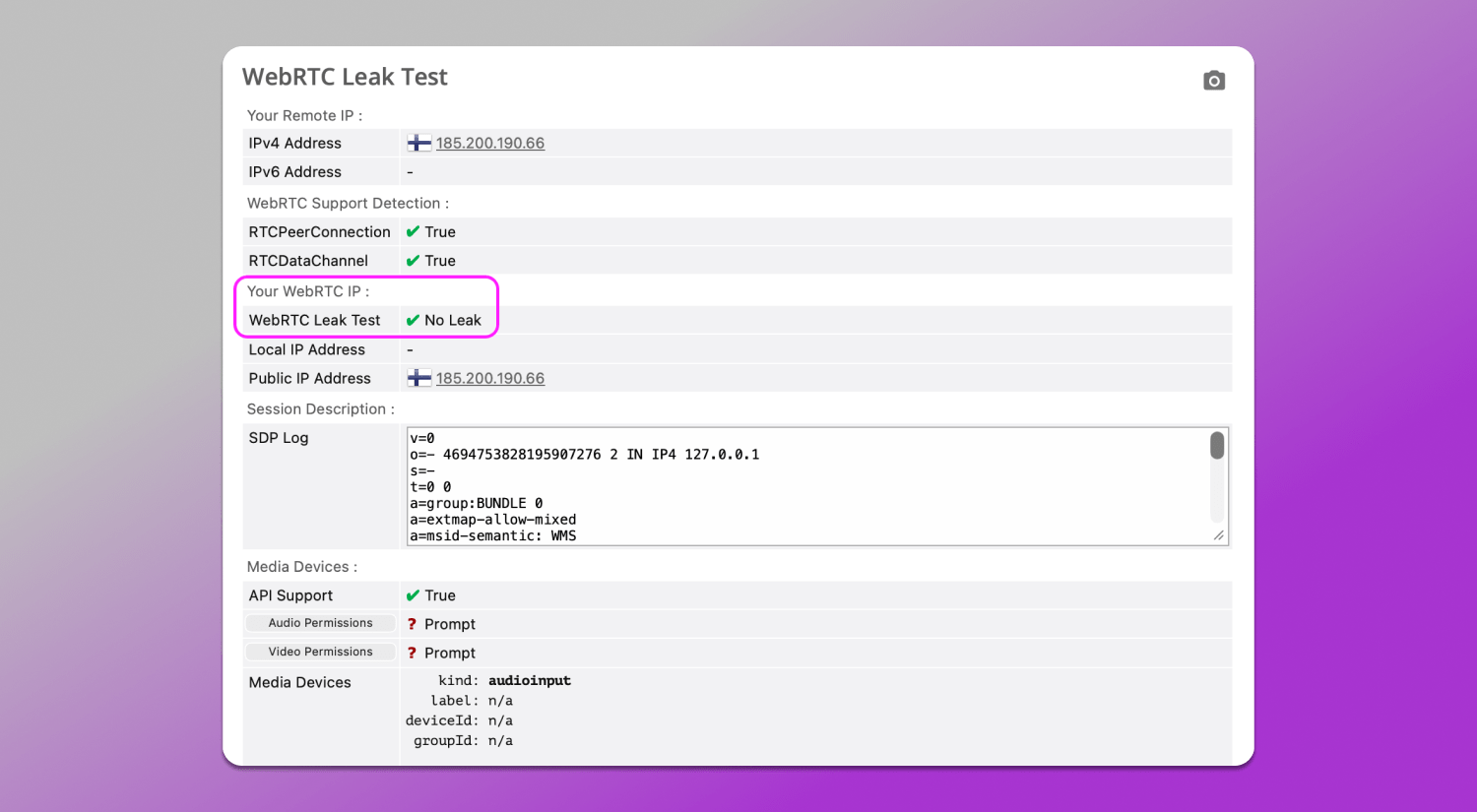

Outro elemento importante é o WebRTC. Essa tecnologia foi criada para permitir a troca direta de dados entre navegadores, mas durante seu funcionamento utiliza servidores STUN para identificar os endereços de rede do dispositivo. Como resultado, o navegador pode expor endereços IP reais, incluindo locais e públicos, mesmo quando o tráfego principal passa por VPN ou proxy. Isso gera vazamentos via WebRTC.

O Browserleaks, na seção WebRTC Leak Test, verifica 💻 quais endereços IP são retornados por essas requisições e os compara com aqueles visíveis no nível HTTP. Se nos resultados aparecem simultaneamente o IP do proxy e o IP real, isso indica que parte do tráfego de rede está contornando a camada de mascaramento utilizada. No nosso caso, não há vazamentos.

Análise profunda do digital fingerprint: Canvas, WebGL e Audio

Mesmo com o IP totalmente oculto e consistente com os demais parâmetros, o usuário ainda pode ser identificado por outras características do dispositivo, do sistema e do ambiente. No Browserleaks, existem três principais formas de verificação de fingerprint que mostram como os sites podem obter dados adicionais do seu dispositivo. Elas ajudam a avaliar o quão único e consistente o perfil parece.

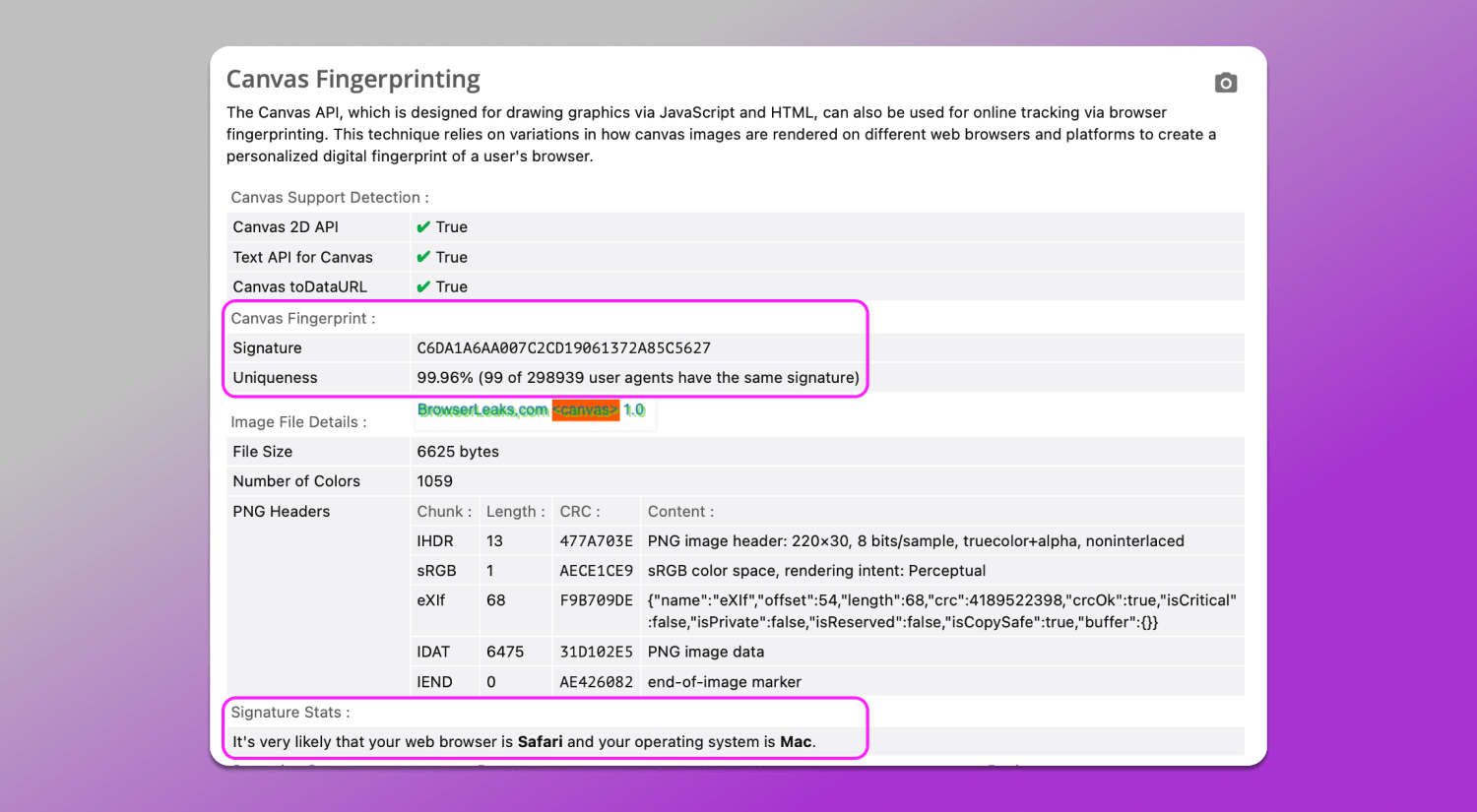

📌 Via Canvas. Nesse caso, o navegador desenha de forma invisível 🎨 uma imagem (texto, formas, fontes) e, em seguida, o resultado da renderização é capturado. A imagem final depende da placa de vídeo, drivers, sistema operacional e até das configurações de fontes. Pequenas diferenças nesses parâmetros geram resultados ligeiramente distintos, o que permite diferenciar dispositivos entre si. Um alto nível de unicidade indica que esse fingerprint aparece com muita raridade entre todos os perfis testados.

A verificação de Canvas no screenshot acima parece correta e corresponde à configuração nativa do Safari no macOS. A assinatura do Canvas e o indicador de unicidade estão dentro do comportamento esperado para esse ambiente, enquanto a distribuição estatística aponta para a correspondência com perfis típicos de Mac e Safari. Além disso, o serviço cruza esse resultado com outros parâmetros e classifica o perfil como compatível com uma combinação padrão de dispositivos e navegadores da Apple.

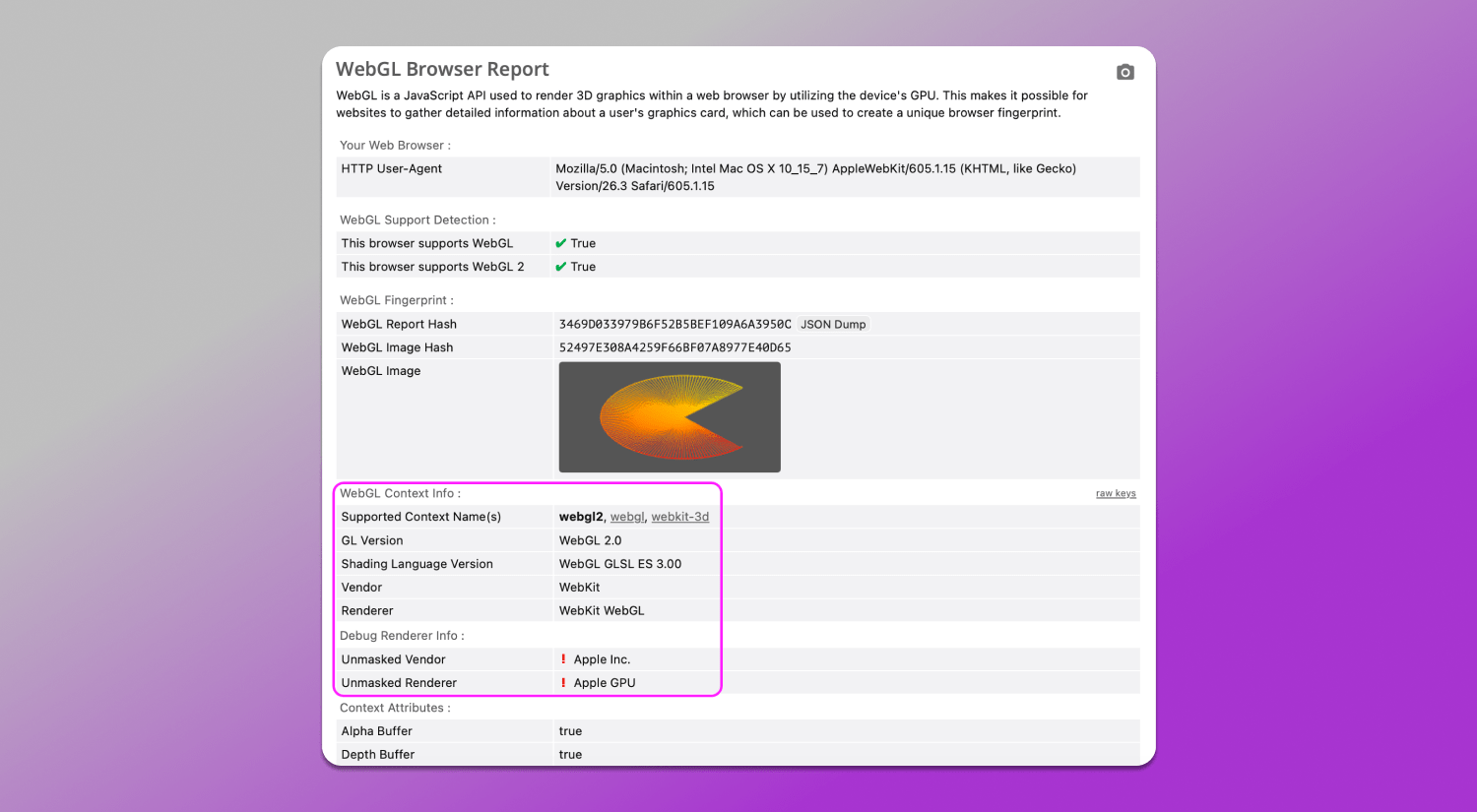

📌 Via WebGL. O WebGL é uma interface para processamento gráfico que dá acesso às características da GPU e ao modo como ela lida com renderização. Por meio dele, é possível identificar indiretamente o modelo da placa de vídeo, a versão dos drivers e a forma de processamento gráfico. Isso adiciona ao perfil uma camada de informação de hardware que é difícil de padronizar completamente.

A verificação no screenshot acima parece correta e não apresenta sinais evidentes de spoofing. Os valores de WebGL estão consistentes com o User-Agent declarado do Safari no macOS e correspondem a uma configuração nativa típica de dispositivos Apple. Do ponto de vista da análise de fingerprint, não há conflito entre o navegador, o stack gráfico e a parte de hardware — o que indica um perfil consistente e plausível.

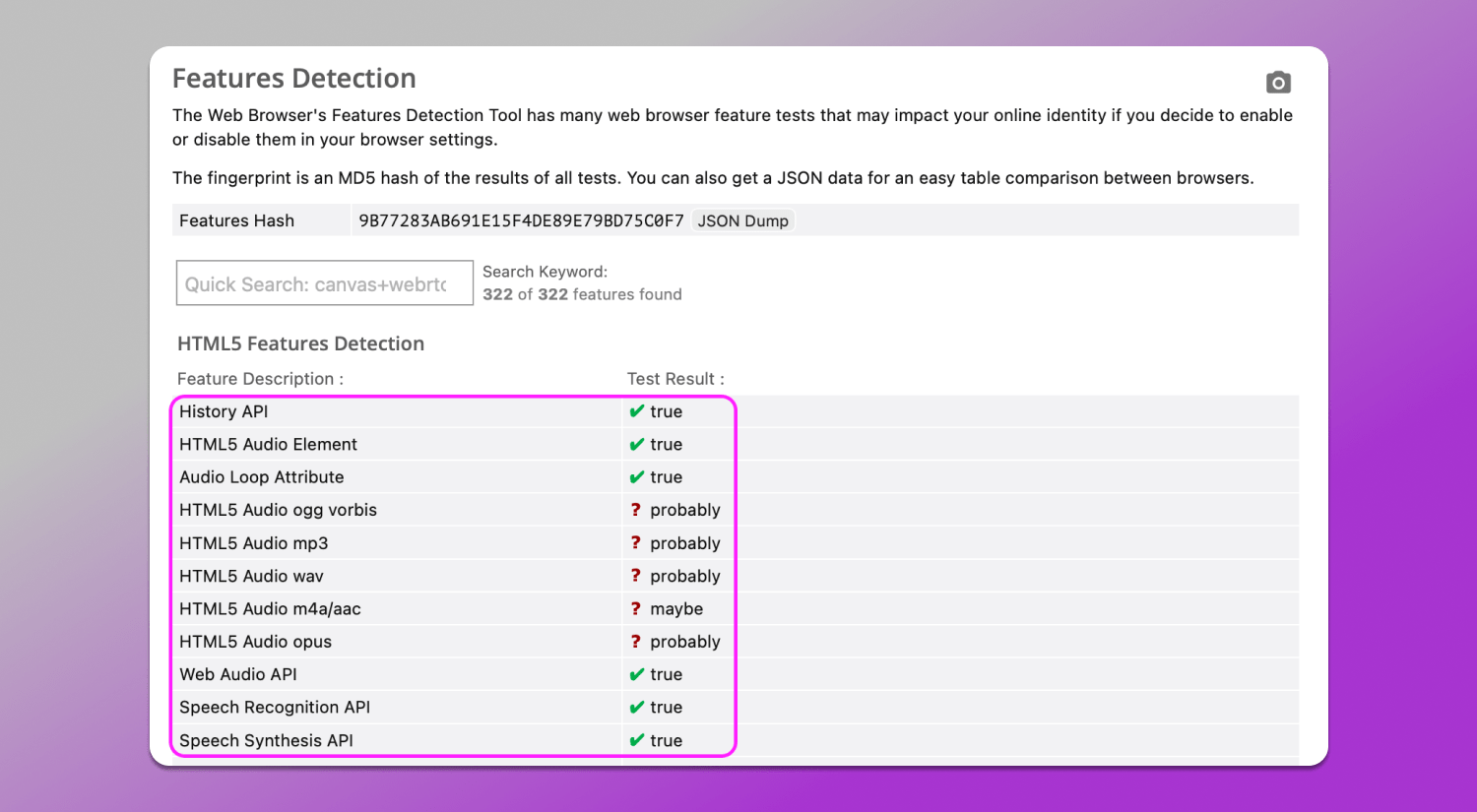

📌 Via Audio (WebAudio API). Nesse caso, é feita a verificação de como o dispositivo processa um sinal de áudio. O navegador executa um som gerado artificialmente por uma cadeia de processamento e retorna um resultado numérico que depende do sistema de áudio, drivers e hardware. Mesmo em dispositivos semelhantes, esses valores podem apresentar pequenas variações.

Essa verificação mostra que o navegador suporta os recursos padrão de áudio do HTML5 e da Web Audio API, sem limitações evidentes ou funções desativadas.

O ponto principal aqui são as seguintes indicações:

- History API, HTML5 Audio Element, Web Audio API — todos marcados como disponíveis (true), o que é esperado em qualquer navegador moderno;

- Suporte a diferentes formatos de áudio (ogg, mp3, wav, opus e outros) é identificado como probably/maybe, o que também é um resultado normal de verificações automáticas e não indica problema.

Do ponto de vista da análise de fingerprint, isso significa que o áudio stack do navegador está funcionando em modo padrão e não apresenta sinais de restrições artificiais ou configuração fora do comum. Esses resultados geralmente são considerados consistentes com um ambiente padrão e não destacam o perfil.

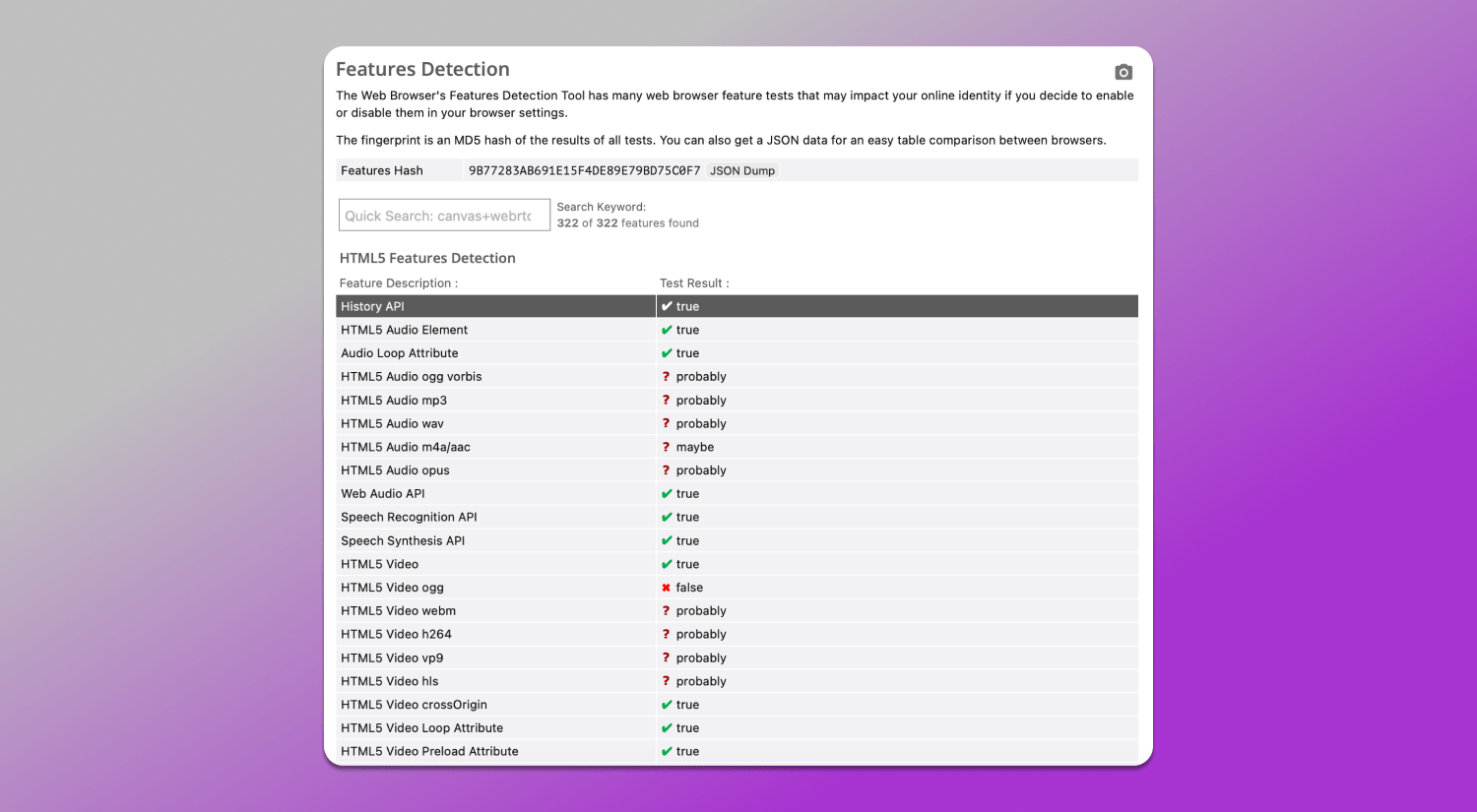

Seções Features Detection e Client Hints

Na seção ⚙️ Features Detection, é feita a verificação das funcionalidades disponíveis do navegador em nível de APIs, CSS, JavaScript e multimídia. No nosso perfil, o conjunto de recursos suportados parece comum para um navegador moderno no macOS: há suporte a HTML5, Canvas, WebGL, Web Audio, WebRTC, ES6+ e a maioria dos mecanismos modernos de CSS.

Parte das funcionalidades está marcada como indisponível, como alguns formatos de vídeo, certos APIs legados ou recursos CSS menos comuns. Isso não está relacionado a anomalias, mas sim às particularidades do WebKit específico e da plataforma. O ponto principal é que o conjunto de parâmetros parece consistente e corresponde a um ambiente real, sem contradições.

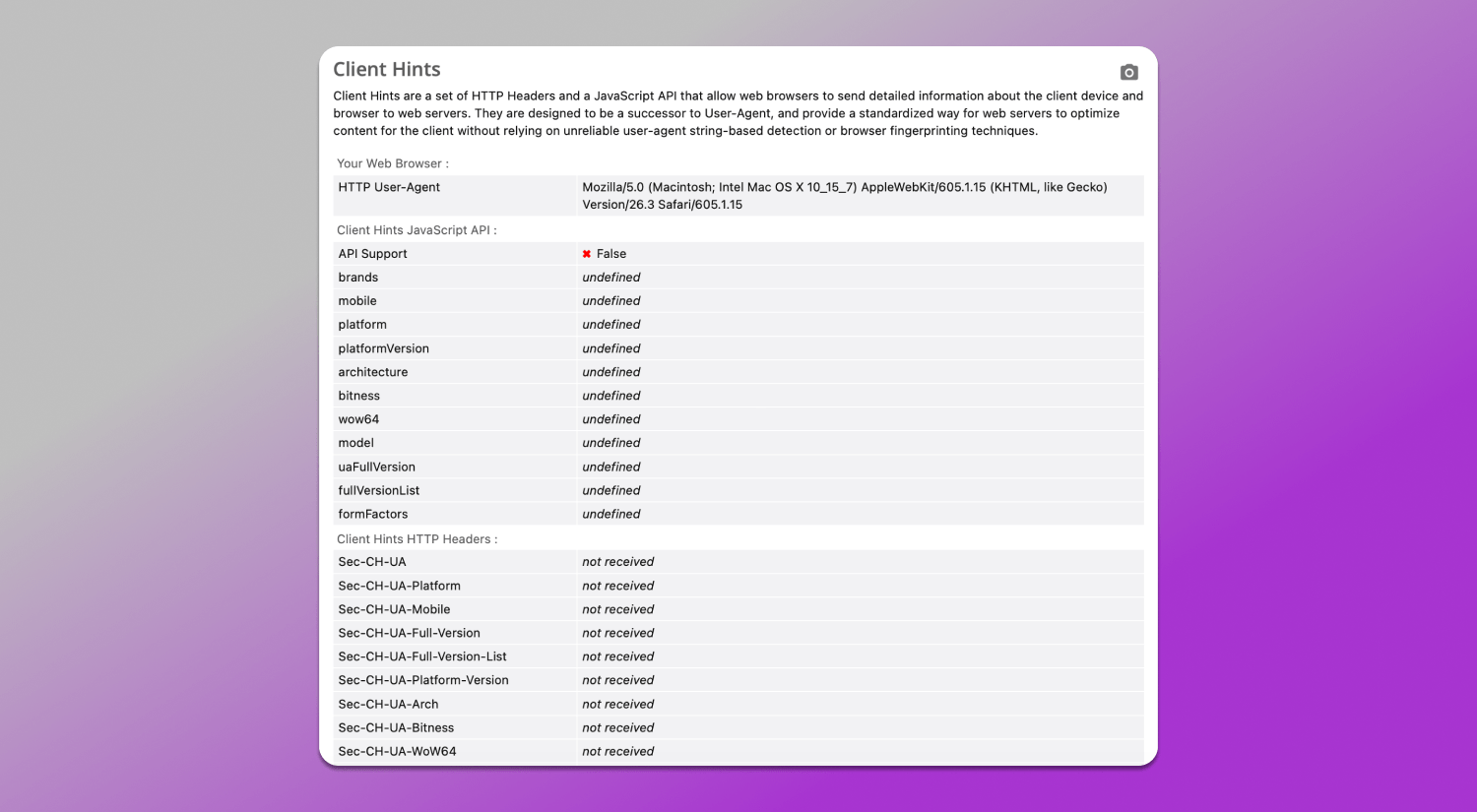

Client Hints é um mecanismo que permite ao navegador enviar características adicionais do dispositivo por meio de cabeçalhos HTTP e da API JavaScript, em vez do tradicional User-Agent. O teste correspondente pode ser encontrado na seção More Tools.

No nosso caso, a API Client Hints não é suportada e os cabeçalhos HTTP correspondentes não são enviados. Isso significa que o site recebe apenas o User-Agent básico, sem sinais adicionais sobre plataforma, arquitetura, parâmetros do dispositivo e da rede.

Esse comportamento é característico do Safari: o navegador limita a transmissão de Client Hints e não expõe detalhes adicionais, mantendo um modelo mais fechado de identificação.

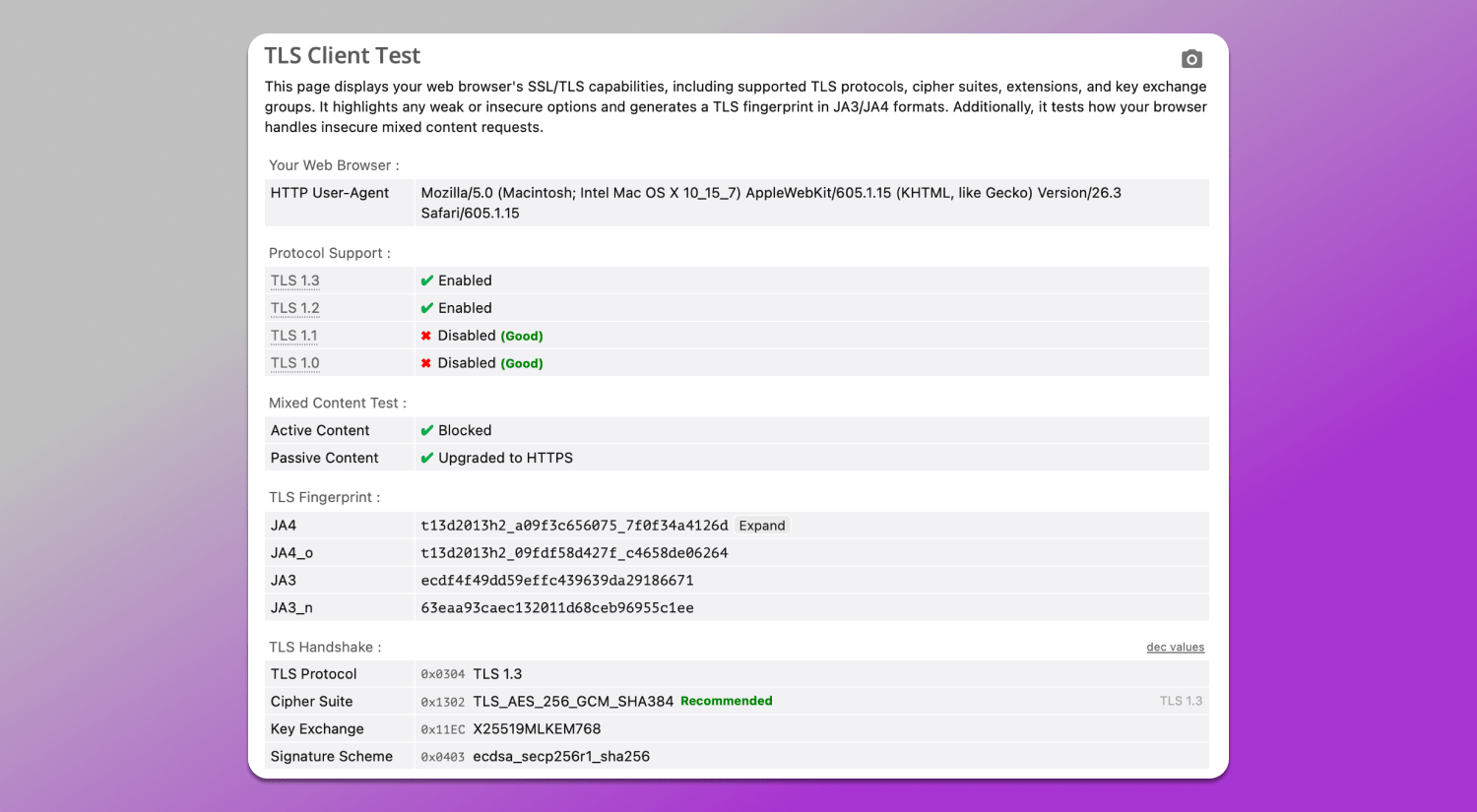

SSL/TLS e fingerprints JA3/JA4

SSL/TLS é a camada de conexão de rede na qual é estabelecido o canal HTTPS seguro. Mesmo na ausência de dados de JavaScript, o navegador transmite parâmetros durante o TLS handshake: versões de protocolo, conjuntos de cifras (cipher suites), extensões e grupos de chaves. Com base nesses parâmetros, é criado um fingerprint de rede.

JA3 e JA4 são formas de representar esse fingerprint:

- JA3 — hash clássico do cliente TLS baseado no conjunto de parâmetros do handshake;

- JA4 — uma versão mais moderna e detalhada, que considera sinais adicionais e a estrutura da conexão.

Esses fingerprints permitem avaliar a compatibilidade do navegador com o ambiente declarado, as características do TLS stack e sua implementação, além de identificar parâmetros de conexão atípicos ou modificados.

No nosso caso, os parâmetros de TLS correspondem a um navegador moderno padrão: são utilizados TLS 1.3 e TLS 1.2, protocolos antigos estão desativados, e um conjunto atualizado de cifras e extensões é aplicado. O comportamento em relação a mixed content também é padrão: bloqueio e upgrade.

Ambos os fingerprints, JA3 e JA4, também são formados corretamente e correspondem à configuração típica do TLS stack do navegador. Não são observadas divergências significativas nem sinais de spoofing. Esse perfil parece consistente.

Como usar o Browserleaks para multicomptas

No contexto de multicomptas, o Browserleaks é usado para 📋 verificar a consistência do digital fingerprint dos perfis. O objetivo principal é garantir que cada perfil pareça um dispositivo real separado e não contenha sobreposições em parâmetros-chave. Para isso, é necessário tempo e compreensão do significado de cada parâmetro.

A verificação é baseada na análise das seguintes características:

- Geolocation API — verifica a localização geográfica do dispositivo. Esse teste avalia a correspondência entre a geolocalização, as configurações do dispositivo e os dados que podem ser enviados a sites terceiros.

- Features Detection — analisa o conjunto de APIs, CSS e funcionalidades JavaScript suportadas. Os perfis devem ser internamente consistentes e compatíveis com a plataforma declarada. Por exemplo, Safari com macOS ou Chrome com Windows.

- Canvas / WebGL / Audio — verifica fingerprints gráficos e de áudio. Eles devem diferir entre perfis e não se repetir entre contas quando a unicidade é necessária.

- JavaScript e Client Hints — avalia quais dados adicionais o navegador transmite. Idealmente, devem estar alinhados com o User-Agent e não conter valores conflitantes.

- TLS — analisa o fingerprint de rede no nível TLS. O perfil deve ter uma assinatura estável e plausível, correspondente ao navegador escolhido.

Um perfil é considerado “limpo” quando todos os níveis do fingerprint não entram em conflito entre si e correspondem ao mesmo ambiente.

Browserleaks vs Pixelscan vs BrowserScan

Essas ferramentas são usadas para análise de digital fingerprint e verificação da consistência do perfil em diferentes níveis — desde APIs JavaScript até parâmetros de rede e TLS. Apesar do objetivo semelhante, elas diferem em profundidade de verificação, nível de detalhe e forma de interpretação dos resultados.

👉 Leia uma análise detalhada do Pixelscan aqui.

👉 Leia uma análise detalhada do BrowserScan aqui.

|

Parâmetro |

Browserleaks | Pixelscan |

BrowserScan |

| Profundidade da análise | Alta, verificação em múltiplos níveis incluindo JavaScript, gráficos, rede e TLS | Média | Média |

| TLS (JA3/JA4) | Análise detalhada e exibição completa | Informação limitada | Informação limitada |

| Canvas/WebGL/Audio | Diagnóstico detalhado de fingerprints | Verificação básica | Verificação básica |

| Features Detection | Ampla cobertura de APIs e recursos CSS | Conjunto limitado | Suporte parcial |

| Client Hints | Análise detalhada | Não disponível | Não disponível |

| Interpretação | Técnica e detalhada, próxima dos dados brutos | Mais simplificada | Superficial |

| Adequado para auditoria de perfil | Sim, ideal para verificação profunda de consistência | Parcialmente | Para avaliação básica |

Assim, ✅ o Browserleaks oferece a análise mais profunda e tecnicamente precisa do fingerprint, incluindo o nível de rede e a consistência entre as diferentes camadas de dados expostos. Já o Pixelscan e o BrowserScan são mais adequados para uma avaliação inicial rápida, porém ficam atrás em termos de abrangência e nível de detalhamento.

Sinais de inconsistência no fingerprint nos resultados

Ao analisar o fingerprint, é importante observar não apenas parâmetros isolados, mas a sua 👯 consistência entre si. Um alto nível de unicidade do perfil, por si só, não é um erro, porém pode indicar uma combinação rara ou atípica que se destaca em relação à maioria dos usuários. Nesses casos, vale verificar o quão consistentes estão entre si o User-Agent, os fingerprints gráficos e os parâmetros de rede do navegador.

Em primeiro lugar, deve-se prestar atenção a inconsistências entre 🕓 fuso horário, 🌏 geolocalização e 👅 configurações de idioma. Se o sistema, o idioma da interface e os dados geográficos indicam regiões diferentes, isso cria uma contradição lógica que pode ser detectada na análise do perfil.

Também são importantes as divergências entre diferentes camadas de dados: por exemplo, quando o fingerprint de rede TLS não corresponde ao navegador declarado, ou quando o comportamento dos Client Hints não coincide com o User-Agent. Esse tipo de inconsistência quebra a integridade do perfil e o torna menos plausível. Como resultado, ele passa a parecer apenas um conjunto de características isoladas, e não um dispositivo único.

Assim, o principal critério é a consistência interna dos parâmetros do fingerprint: o perfil deve parecer um sistema coeso e logicamente não contraditório.

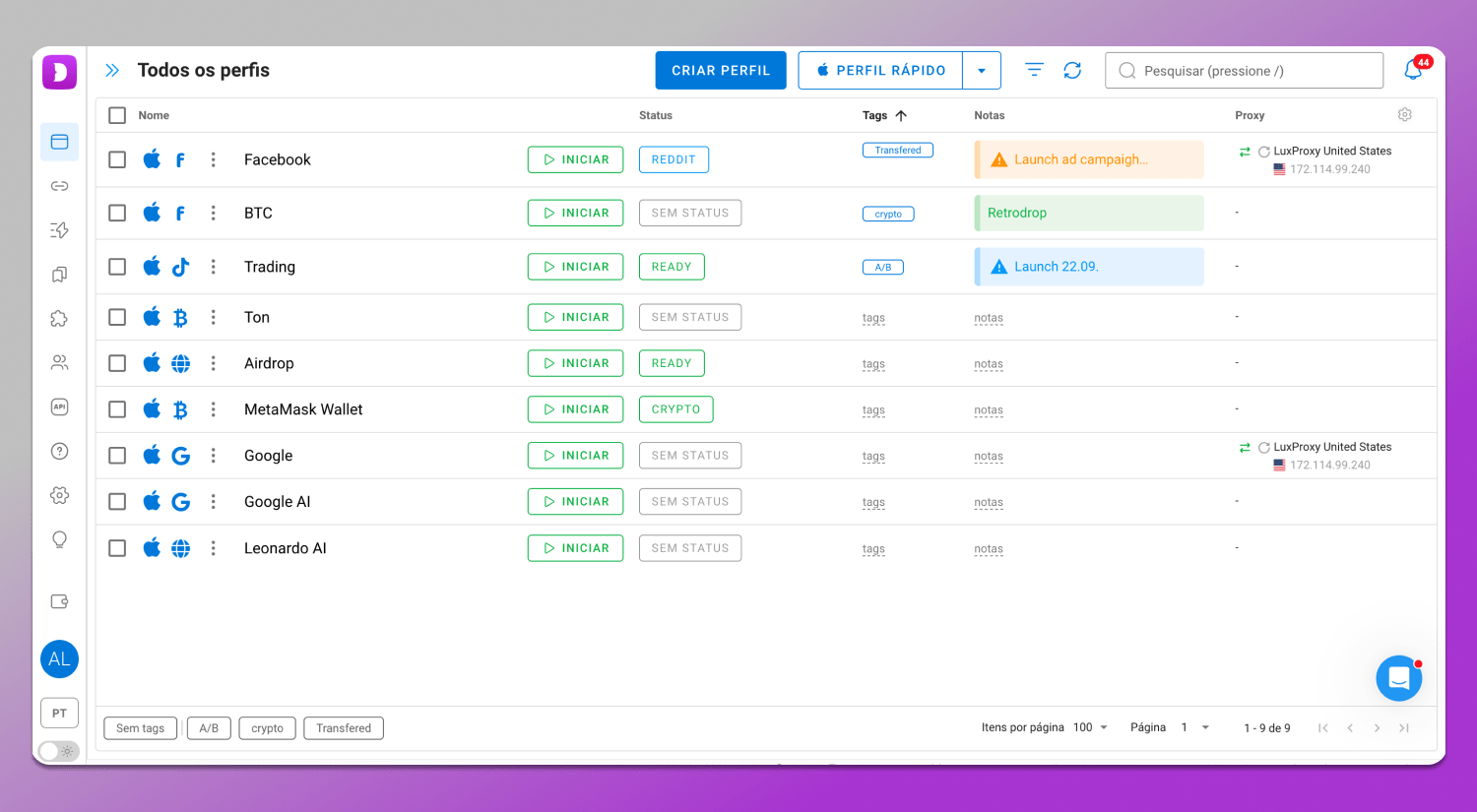

Navegador antidetect Dolphin Anty: solução para anonimato em 2026

No trabalho com múltiplas contas, o papel principal não é apenas a substituição de parâmetros individuais, mas a consistência geral do fingerprint do navegador. 🚀 O Dolphin Anty é utilizado como uma ferramenta que permite criar perfis isolados e gerenciá-los de forma que pareçam dispositivos reais e independentes entre si.

Por que o Dolphin Anty passa na maioria das verificações

Diferente de soluções que geram perfis digitais a partir de valores aleatórios, o Dolphin Anty utiliza configurações consistentes e realistas de fingerprint. Parâmetros de diferentes níveis, incluindo configurações gerais, de hardware, de tela e de mídia, são inicialmente ajustados para evitar contradições internas entre si. Isso permite que cada perfil pareça um dispositivo único, e não um conjunto de características desconexas.

Principais vantagens do Dolphin Anty

A substituição inteligente garante ✅ a configuração correta de parâmetros como Canvas, WebGL, WebRTC e outros, sem conflitos entre os níveis do fingerprint. Isso é essencial para que todas as características do perfil pareçam lógicas e não levantem suspeitas durante verificações.

O trabalho com perfis permite gerenciar um grande número de perfis isolados, cada um com seu próprio identificador único. Essa abordagem simplifica o escalonamento das tarefas e reduz o risco de cruzamento entre contas.

🔄 A automação permite configurar ações dentro dos perfis. Isso é especialmente útil para operações rotineiras e para o trabalho com grandes volumes de tarefas. Dentro da automação, são utilizados ferramentas adicionais:

- O Sincronizador permite repetir simultaneamente as ações do usuário em vários perfis, acelerando a execução de tarefas repetitivas e garantindo consistência nas operações.

- Os Cenários são sequências de ações previamente definidas que são executadas automaticamente nos perfis e ajudam no aquecimento (warm-up) deles.

- O Cookie Robot é uma ferramenta para trabalhar automaticamente com cookies, permitindo coletar, carregar e atualizar cookies dos perfis, simulando sessões reais e aumentando a estabilidade das contas por meio de um comportamento mais natural.

As funcionalidades para trabalho em equipe incluem a distribuição de funções e permissões de acesso entre os participantes, mantendo a isolação dos perfis. Isso permite que vários usuários trabalhem no mesmo sistema sem risco de vazamento de dados.

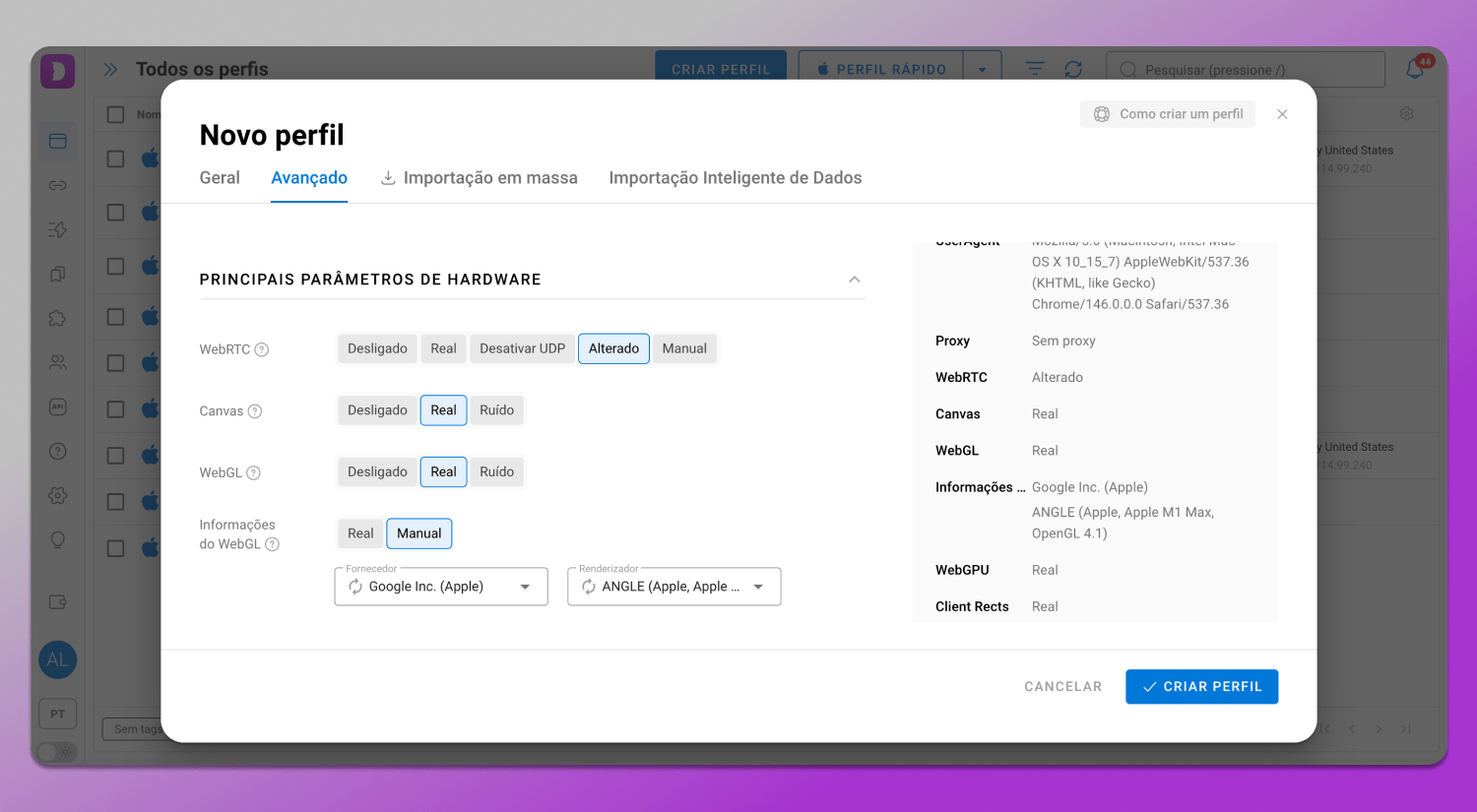

Criação de um perfil consistente no Dolphin Anty para verificação no Browserleaks

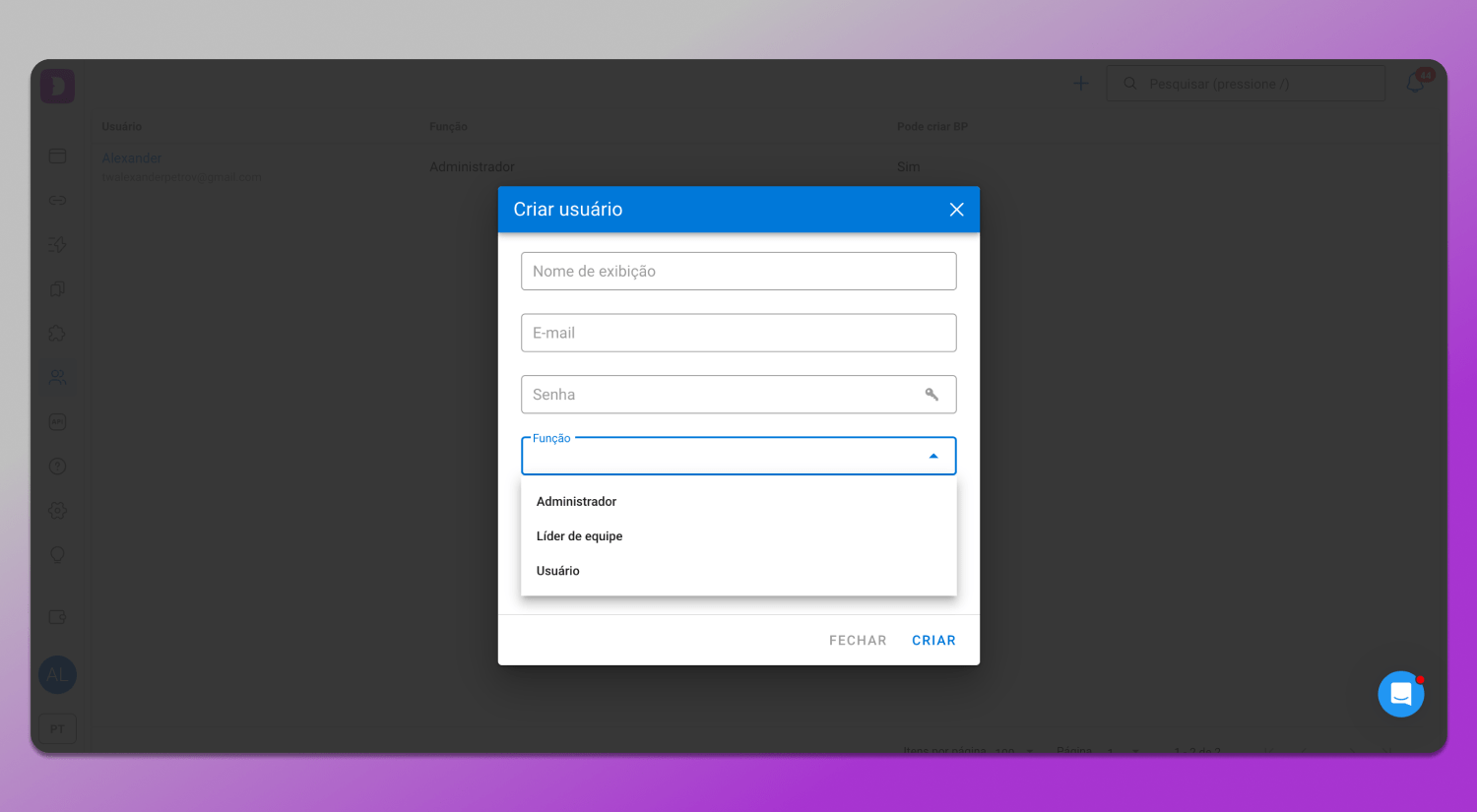

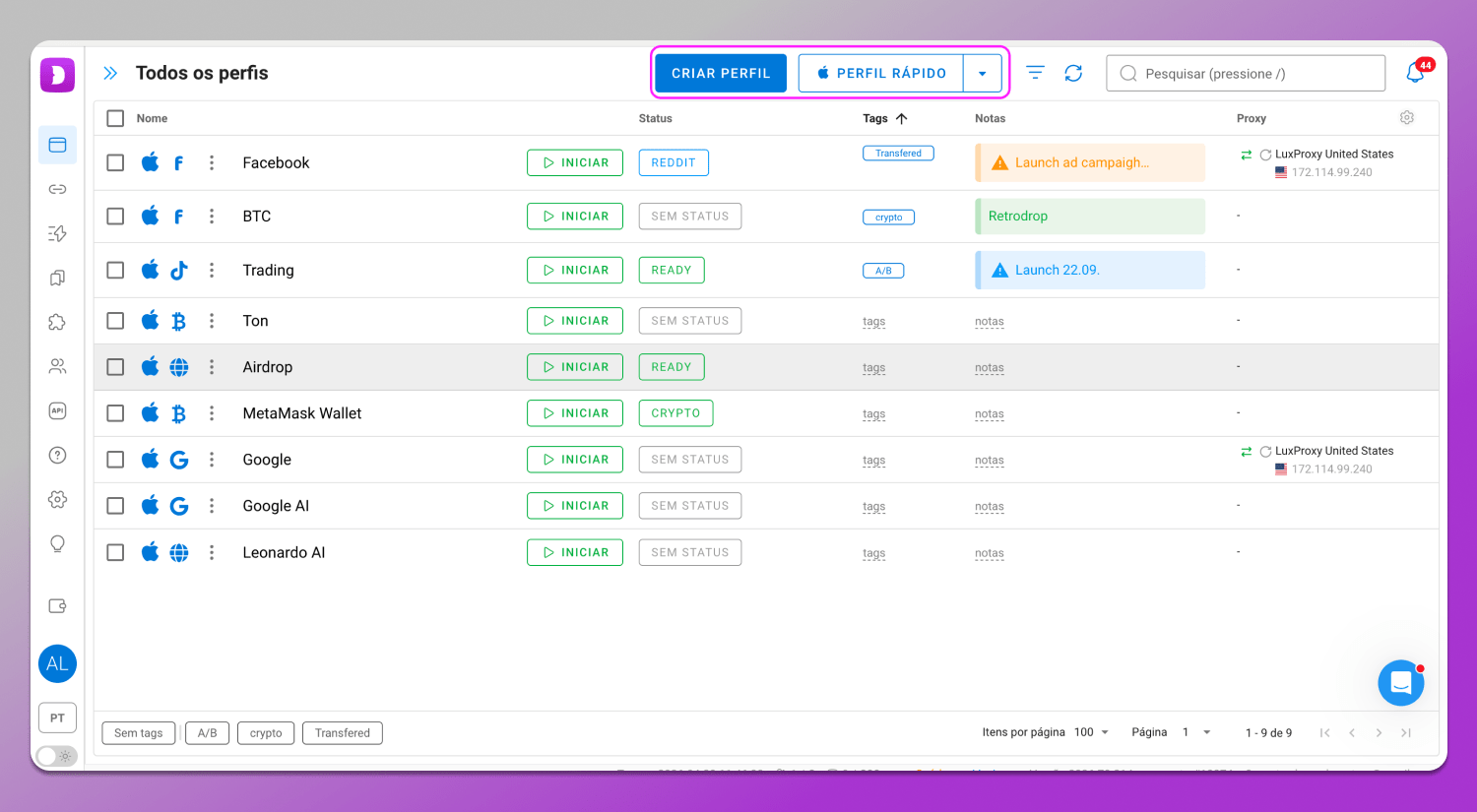

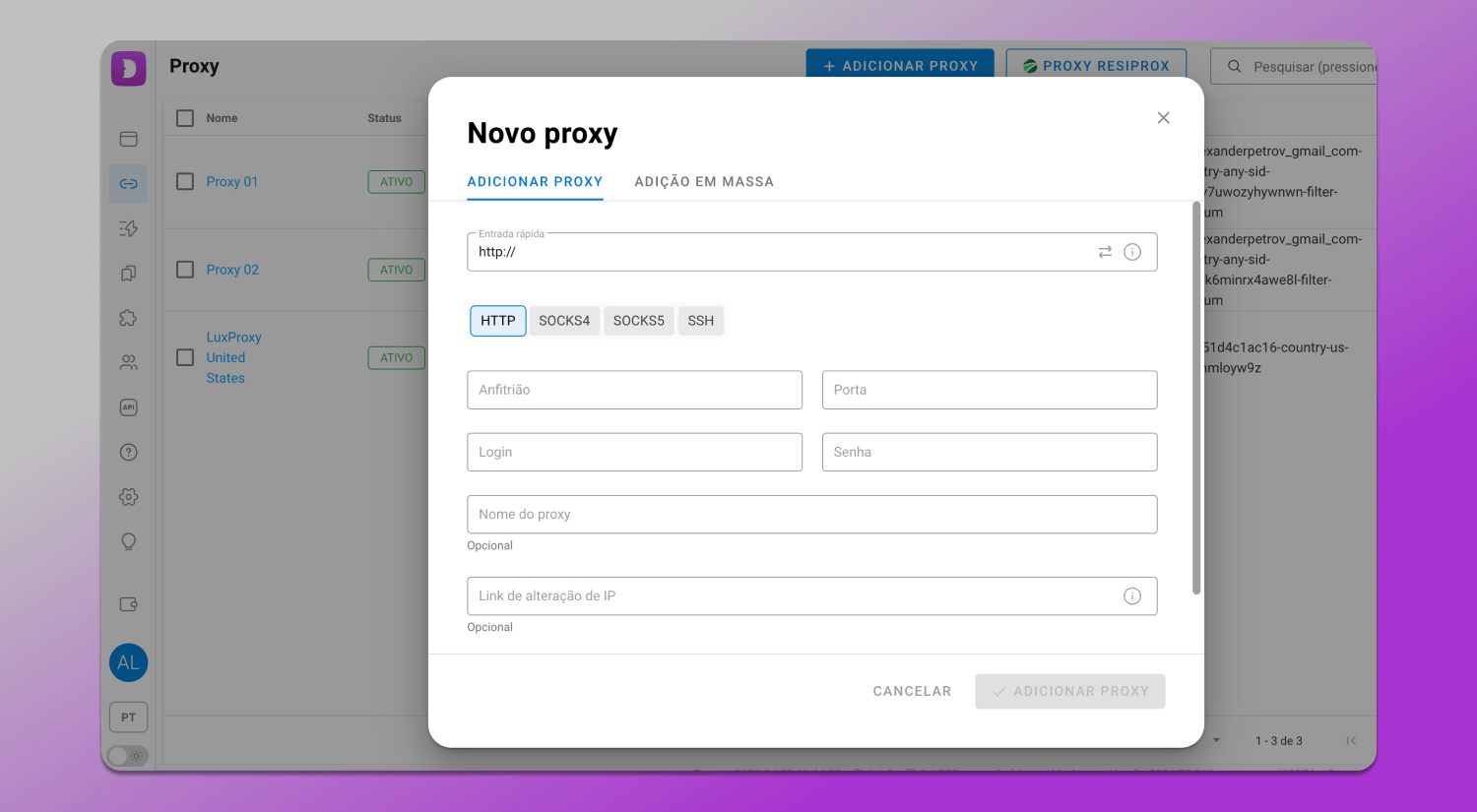

A configuração de um perfil consiste em três etapas e inclui a criação do perfil, a conexão de um proxy adequado e, posteriormente, a verificação dos parâmetros via Browserleaks para avaliar a consistência do digital fingerprint e identificar possíveis vazamentos ou inconsistências.

Etapa 1. Criação do perfil. O perfil é criado na seção “Perfis do navegador” pelo botão “Criar perfil” ou “Perfil rápido”. Todos os parâmetros do fingerprint já vêm inicialmente consistentes entre si. Para cada um deles há um tooltip explicativo com a descrição do que significa. A alteração manual é recomendada apenas nos casos em que você realmente sabe o que está fazendo.

Etapa 2. Conexão de proxy. O proxy pode ser conectado durante a criação do perfil ou na seção separada “Proxies”. O processo é, em geral, o mesmo: você insere os dados e clica no botão de conectar. A diferença é que, na seção “Proxies”, é possível adicioná-los em massa e depois selecioná-los a partir de uma lista ao criar o perfil. O Dolphin Anty também possui provedores de proxy integrados, alguns dos quais oferecem tráfego gratuito.

Ao adicionar um proxy, o fuso horário, o idioma e a geolocalização são ajustados automaticamente. No entanto, esses parâmetros também podem ser definidos manualmente.

Etapa 3. Verificação no Browserleaks. Ao abrir o site através do perfil, é necessário realizar a verificação e avaliar a consistência do fingerprint em cada seção. Se você seguir as recomendações e utilizar proxies de qualidade, o perfil terá alta probabilidade de consistência, próxima de 100%.

Conclusão

O Browserleaks é considerado uma das ferramentas-chave para desenvolvedores, profissionais de marketing e especialistas em multicomptas, pois permite avaliar rapidamente o fingerprint do navegador em múltiplos parâmetros: desde configurações de rede e WebRTC até Canvas e WebGL. Essa análise profunda ajuda a identificar inconsistências entre os componentes do sistema que podem expor configurações fora do padrão ou suspeitas. E, se for necessário uma ferramenta para manter anonimato na internet, definitivamente vale a pena considerar 🔥 Dolphin Anty.

FAQ

O Browserleaks é seguro e garante anonimato?

Sim, o Browserleaks funciona como uma ferramenta de leitura dos parâmetros que o navegador envia ao carregar uma página. Ele não exige inserção de dados pessoais nem realiza rastreamento ativo do usuário. O serviço analisa apenas informações técnicas disponíveis e não armazena dados do usuário obtidos durante a verificação.