Errores comunes al trabajar con multicuenta en un navegador antidetect

Blog » Errores comunes al trabajar con multicuenta en un navegador antidetect

Hoy en día, el multicuenta no solo se utiliza en el arbitraje de tráfico y la publicidad, sino también en e‑commerce, SMM, reclutamiento y otros nichos. Sin embargo, a medida que se expande su uso, también aumenta el nivel de los sistemas antifraude. Las plataformas luchan por la 🕵️ unicidad de los usuarios y analizan no solo la dirección IP, sino también la huella digital del dispositivo y el comportamiento del usuario para detectar la vinculación entre cuentas. En la mayoría de los casos, la detección y el baneo no se producen por el hecho mismo de usar múltiples cuentas, sino por errores en su configuración.

El principal problema es que muchos usuarios perciben el navegador antidetect como una herramienta universal: crearon perfiles, los lanzaron… y listo. En la práctica, la situación es diferente: cruces de IP, coincidencia de huellas digitales, reutilización de recursos, asignación incorrecta de proxies, comportamiento poco natural y discrepancias geográficas. Hoy analizaremos los 🔎 errores más comunes al trabajar con multicuenta y explicaremos cómo las plataformas lo detectan.

Cómo detectan las plataformas el multicuenta

Los sistemas antifraude modernos han dejado atrás las simples comprobaciones de IP. Hoy en día, la detección del multicuenta se basa en la correlación de múltiples señales: parámetros técnicos del entorno, información de red, patrones de comportamiento y vínculos entre cuentas. Incluso si señales individuales parecen limpias, su conjunto casi siempre forma un perfil de usuario único. Por eso, el multicuenta suele descubrirse porque los mismos datos se cruzan entre varias cuentas.

Qué analizan las plataformas 🤔

Las plataformas realizan una evaluación integral de los usuarios para construir su retrato digital. Veamos las principales áreas de análisis.

![]()

Pixelscan — un servicio popular para comprobar la huella digital.

🌏 IP y geografía. Las plataformas evalúan no solo la dirección IP en sí, sino también su tipo, reputación, historial de uso y la coherencia con la geografía de la cuenta. Importan el rango, la frecuencia de cambio, las coincidencias entre cuentas y el tipo de red. Si varias cuentas inician sesión regularmente desde el mismo pool de IP o cambian de país de forma brusca, el sistema las agrupa en un clúster.

🦶 Huella digital. Incluye decenas de parámetros: user‑agent, firmas WebGL/Canvas, fuentes, resolución de pantalla, audio, zona horaria, características de hardware y su coherencia. El antifraude observa no solo coincidencias, sino también la rareza de la combinación. Si varias cuentas tienen una huella idéntica o estadísticamente inusual, es una señal clara para examinar al usuario con mayor atención.

🤸♂️ Patrones de comportamiento. Se analiza la dinámica de acciones: velocidad de clics, secuencias de páginas, tiempos, сценарios de registro y lanzamiento de campañas, режимы de actividad según la hora del día. Incluso con IP y dispositivos distintos, los mismos escenarios —por ejemplo, creación masiva de cuentas y lanzamiento rápido de campañas— forman la huella conductual del operador.

👯 Vinculación de cuentas. Las plataformas construyen mapas de relaciones entre cuentas: correos, teléfonos, dominios, píxeles, métodos de pago, business managers, dispositivos, cookies y pools de IP. La reutilización de al menos un elemento o sus cruces indirectos va conectando gradualmente toda la red.

Diferencias en los enfoques de las plataformas

Las plataformas publicitarias invierten enormes recursos en 🔐 algoritmos de protección, porque sus ingresos dependen de la unicidad de los usuarios y de la publicidad que se les muestra. Sin embargo, sus enfoques para detectar el multi‑accounting difieren.

Por ejemplo, Google se basa en señales generales (sistémicas): cuentas, dispositivos, cookies, comportamiento dentro de sus servicios, pagos e historial de actividad. En publicidad, la confianza en el anunciante y en el billing juega un papel clave: la reutilización de datos de pago o de la infraestructura de dominios vincula rápidamente las cuentas.

TikTok, Facebook y otras redes sociales, por su parte, se centran en la conectividad social y conductual: grafos de interacción, dispositivos, sesiones, clústeres de IP y estructuras de negocio (BM, páginas, píxeles). El sistema detecta eficazmente redes de cuentas gestionadas por un mismo operador, incluso cuando se separan mediante proxies y perfiles de navegador.

En el e‑commerce, los marketplaces ponen énfasis en las señales comerciales: vendedores, listados, pagos, direcciones, logística y dispositivos de acceso. A menudo se aplica la regla de «un vendedor — una cuenta», por lo que coincidencias en documentos, datos de pago u operaciones pueden provocar el bloqueo de toda la red de tiendas vinculadas.

Al mismo tiempo, nunca dirán exactamente por qué un usuario fue bloqueado, para no revelar los disparadores específicos, los umbrales de bloqueo ni los métodos de detección, ya que esa información podría utilizarse para eludir los sistemas antifraude.

Errores en el multi‑accounting

A continuación, analizaremos los errores más comunes en el multi‑accounting: qué hacen mal exactamente los usuarios, cómo lo interpreta la plataforma y a qué consecuencias conduce en la práctica.

Error n.º 1: IP iguales o vinculadas

Uno de los problemas más comunes en el multi‑accounting es el uso de direcciones IP iguales o relacionadas para distintas cuentas. Esto ocurre cuando el operador trabaja sin proxy, utiliza proxies del mismo rango, emplea IP revendidas o ejecuta varios perfiles a través del mismo proxy.

Estas cuentas se iniciarán sin proxy desde una misma IP.

Los sistemas antifraude analizan la IP no como un parámetro aislado, sino dentro de su contexto de red. Si varias cuentas aparecen regularmente desde un mismo pool o subredes vecinas, se forma un clúster de IP. Incluso sin inicios de sesión simultáneos, el sistema detecta que las cuentas están en el mismo entorno de red.

Cuando la plataforma vincula cuentas por IP, comienza a aplicar medidas a nivel de todo el grupo y no de un perfil individual. Al principio puede reducirse el trust: limitaciones de funciones, verificaciones, retrasos en la moderación. Después, ante una infracción o sospecha, no se bloquea solo una cuenta, sino toda la red vinculada, incluidas aquellas donde no hubo violaciones directas. Como resultado, se pierden cuentas publicitarias, campañas activas, perfiles calentados y recursos asociados, y volver a lanzar desde el mismo entorno IP a menudo conduce a un baneo inmediato повторный.

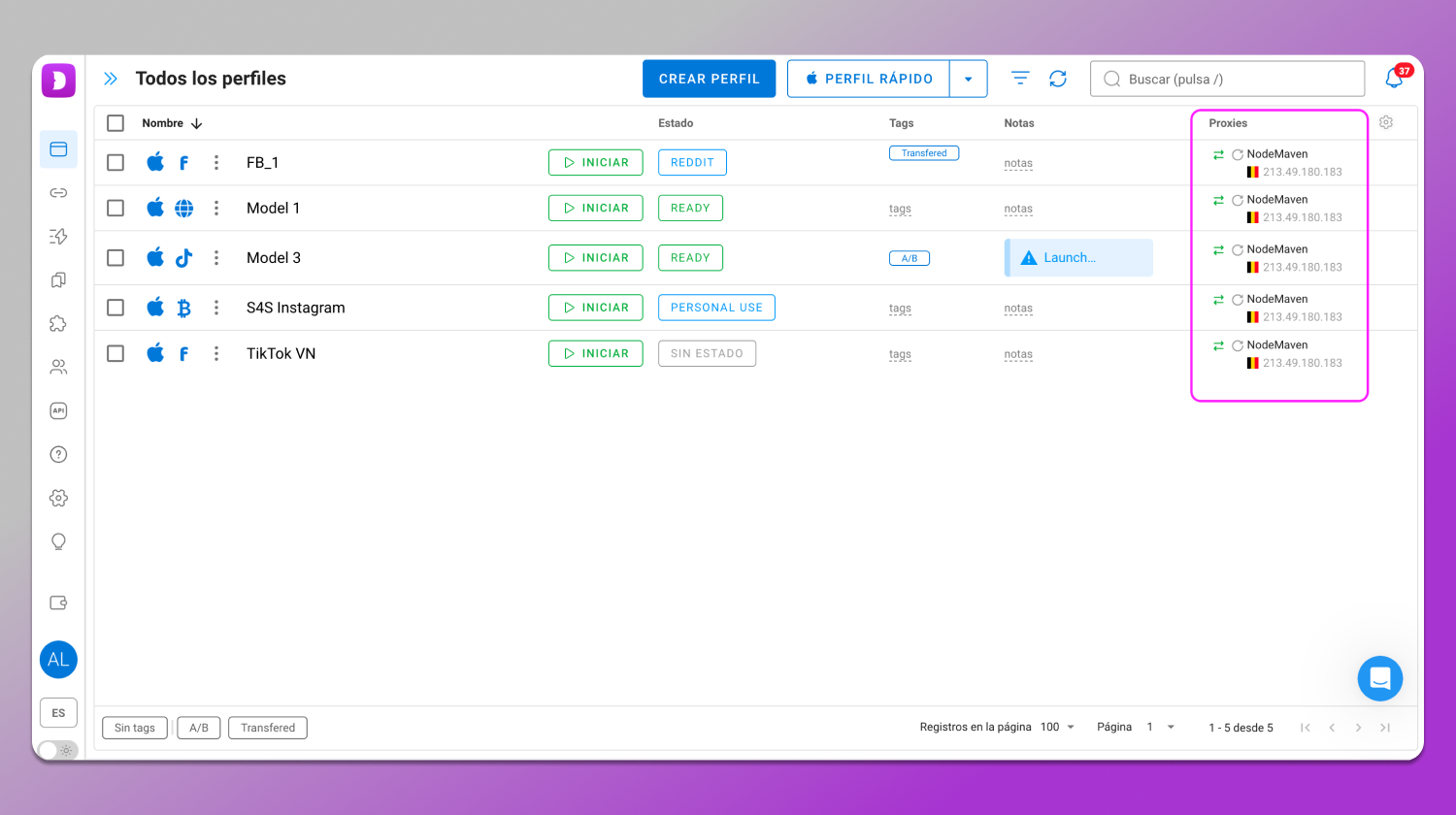

Error №2: Uso incorrecto de proxies

El segundo error común es creer que cualquier proxy residencial o estático es seguro por defecto para el multiaccounting. En la práctica, la calidad de un proxy no la determina su tipo en el nombre, sino el origen de la IP, su historial de uso, el tamaño del pool y lo natural que resulte el entorno de red. Como resultado, incluso con direcciones formalmente únicas, las cuentas reciben restricciones o baneos porque su IP parece antinatural para usuarios reales.

Tampoco se recomienda ejecutar cuentas con el mismo proxy.

Los sistemas antifraude evalúan la IP de forma integral: tipo de red, reputación del rango, historial de actividad, frecuencia de cambio de direcciones, coherencia geográfica y estabilidad de la conexión. Si las IP provienen de un pool estrecho o muy utilizado, cambian a menudo de región o proveedor, presentan latencias atípicas o han sido usadas masivamente antes, el sistema 📉 reduce el nivel de confianza de la cuenta. Incluso sin intersecciones directas entre perfiles, estas señales indican que el acceso se realiza a través de infraestructura de proxies y no desde una red de usuario normal.

Errores típicos al configurar proxies:

- Geotargeting excesivamente preciso que reduce el pool de IP;

- Reasignación de direcciones ya utilizadas o quemadas;

- Intersecciones de IP entre cuentas durante la rotación;

- Cambios bruscos de proveedor o región entre sesiones;

- Alta latencia y velocidad inestable, atípicas para un usuario real.

A diferencia de las intersecciones directas de IP, aquí suele verse afectada no toda la red a la vez, sino la confianza de cada cuenta por separado. Esto se manifiesta en verificaciones adicionales, límites, rechazos en moderación y menor confianza en pagos o anuncios. Cuando se acumulan señales sospechosas, puede producirse el baneo de la cuenta.

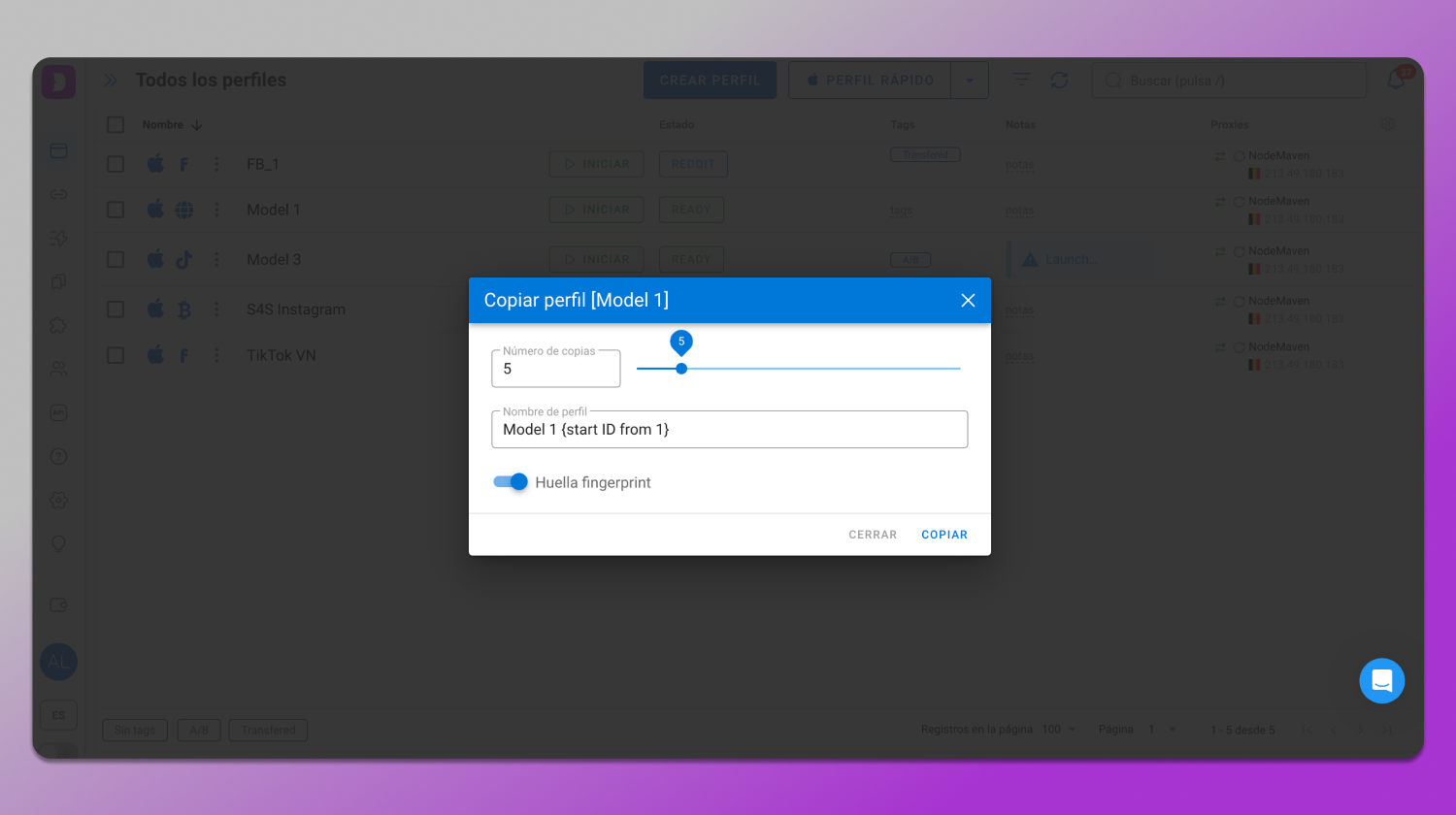

Error n.º 3: Copiar la huella digital

La clonación masiva de perfiles de navegador es una práctica común al escalar, cuando se crea un perfil de referencia que luego se copia con cambios mínimos. Como resultado, los parámetros de huella digital de las cuentas coinciden casi por completo. Para los sistemas antifraude, estos perfiles se ven prácticamente idénticos.

Al copiar perfiles en Dolphin Anty, es mejor aleatorizar (randomizar) la huella digital.

La huella incluye decenas de parámetros interrelacionados: user‑agent, resolución de pantalla, firmas WebGL/Canvas, fuentes, audio, zona horaria, idioma, características de hardware y su coherencia (o, como se dice hoy, consistencia). Cuando varias cuentas tienen la misma o una combinación estadísticamente rara, el sistema las vincula rápidamente. En este caso, los cambios menores no ayudan, porque el antifraude analiza el perfil de entorno como un todo.

A diferencia del IP o de los proxies, la huella se lee 🪄 de forma instantánea. No requiere analizar el historial de uso, y todas las coincidencias se registran ya en el primer inicio. Además, los clones suelen mostrar la misma evolución (actualizaciones del navegador, fuentes, sistema operativo), lo que confirma aún más su origen común. Por eso, los perfiles copiados masivamente suelen bloquearse en bloque en etapas tempranas de su vida, incluso antes de empezar a hacer publicidad activa.

Error nº4: Comportamiento similar de las cuentas

Incluso con IP y perfiles únicos, las cuentas a menudo ⚙️ se gestionan según el mismo guion: misma secuencia de acciones, timings e intervalos entre pasos. Esto ocurre con la automatización, cuando las cuentas se registran, se “calientan” y se lanzan siguiendo una plantilla idéntica.

Para detectar el multicuenteo, las plataformas construyen perfiles de comportamiento: velocidad de clics, profundidad de navegación, secuencias de páginas, duración de los pasos, horas de actividad y reacción a la interfaz. Estos datos se agregan en un modelo conductual de cómo un usuario concreto interactúa con el sistema. Cuando varias cuentas muestran escenarios coincidentes, los algoritmos las vinculan incluso sin cruces técnicos.

Los usuarios reales actúan de forma caótica: cambian el ritmo, se distraen, realizan transiciones innecesarias. Cuando decenas de cuentas se comportan de manera demasiado sincronizada o demasiado consistente, su nivel de confianza cae drásticamente. Como resultado, las plataformas pueden enviar las cuentas a revisión o bloquear grupos de perfiles unidos por un mismo grafo de comportamiento.

Error nº5: Reutilización de consumibles

En el multicuenteo, los “consumibles” son todos los elementos auxiliares: cuentas, correos, teléfonos, métodos de pago, etc. El error típico aquí es reutilizarlos entre distintas cuentas o permitir que se crucen indirectamente. Los ejemplos más comunes son la misma 💳 tarjeta en varios paneles o un mismo número para verificaciones. Incluso si el entorno técnico y la IP son únicos, esas coincidencias vinculan directamente las cuentas a nivel de facturación.

Las plataformas construyen 🔗 cadenas de confianza alrededor de la cuenta, recopilando métodos de pago, nombres de los titulares de las tarjetas, direcciones de facturación, teléfonos, dominios, datos legales e historial de transacciones. Todo esto desempeña un papel clave en el antifraude, porque estos identificadores se consideran los más persistentes. La repetición de cualquier elemento o sus cruces a través de pagos, confirmaciones o datos bancarios vincula automáticamente las cuentas en un mismo clúster, independientemente del dispositivo y la IP.

La vinculación por consumibles es uno de los tipos de detección más severos. Si una cuenta recibe sanciones, las restricciones suelen extenderse a todas las cuentas y métodos de pago relacionados. Esto provoca el bloqueo de cuentas publicitarias, rechazos de pago, imposibilidad de pasar verificaciones y la pérdida de toda la infraestructura asociada.

Ejemplos de bloqueo de cuentas por grandes plataformas

En internet, los usuarios en foros como Reddit a menudo discuten bloqueos de cuentas por parte de plataformas publicitarias. A continuación, presentamos algunos casos representativos.

Caso nº1: Una tarjeta de crédito para dos cuentas

Un anunciante creó una nueva cuenta de Google Ads para un cliente, pero agregó la misma tarjeta de crédito que ya se había usado en otra cuenta publicitaria. Después de unos días, la nueva cuenta fue suspendida por Google con el mensaje «suspicious payment activity» (actividad de pago sospechosa). Más tarde se descubrió que el uso de la misma tarjeta en varias cuentas puede ser considerado por el sistema como un indicio de multicuenteo y de intento de eludir restricciones.

Caso nº2: Bloqueo de varias cuentas por eludir las normas de la plataforma

Un usuario gestionaba varias cuentas publicitarias de Google. En un momento, 5 de 7 cuentas fueron bloqueadas simultáneamente. Google indicó como motivo eludir las normas de la plataforma. El sistema determinó que las cuentas estaban de alguna manera conectadas entre sí: por IP, dispositivos, datos de pago o comportamiento del usuario, incluso si externamente parecían perfiles independientes.

El bloqueo se produjo de forma automática, sin intervención del personal. El soporte solo recomendó presentar una apelación, pero no garantizó la recuperación. El usuario notó que los algoritmos de la plataforma vinculan cuentas mediante la combinación de múltiples señales, y tener varias cuentas relacionadas aumenta el riesgo de que todo el grupo sea bloqueado al mismo tiempo.

Caso nº3: Bloqueo de la cuenta publicitaria de Meta

Un usuario se enfrentó a un bloqueo a largo plazo de su cuenta publicitaria de Meta. En la notificación se indicó que la cuenta había violado los estándares de publicidad: demasiados anuncios rechazados, intentos de eludir la revisión de anuncios y conexión con cuentas poco confiables.

Como consecuencia, se impusieron restricciones estrictas:

- No se puede crear ni lanzar anuncios;

- No se pueden usar ni compartir audiencias;

- Meta Pixel, la herramienta para rastrear conversiones personalizadas y offline, no está disponible;

- Prohibición de enviar eventos a través de App SDK.

Los intentos de contactar con el soporte no dieron resultado, y la apelación a través de la interfaz tampoco estaba disponible. Por lo tanto, las cuentas pueden ser bloqueadas debido a la combinación de señales relacionadas con la calidad de la publicidad, el historial de rechazos y la conexión con otras cuentas.

Cómo Dolphin Anty reduce el riesgo de detección

La mayoría de los errores en el multiaccounting surgen por ☝️ cruces y falta de coherencia del entorno: parámetros de dispositivo contradictorios, huellas digitales repetidas, intersecciones de IP y comportamientos poco naturales. El navegador antidetección 🚀 Dolphin Anty reduce estos riesgos mediante un enfoque integral para la creación de perfiles.

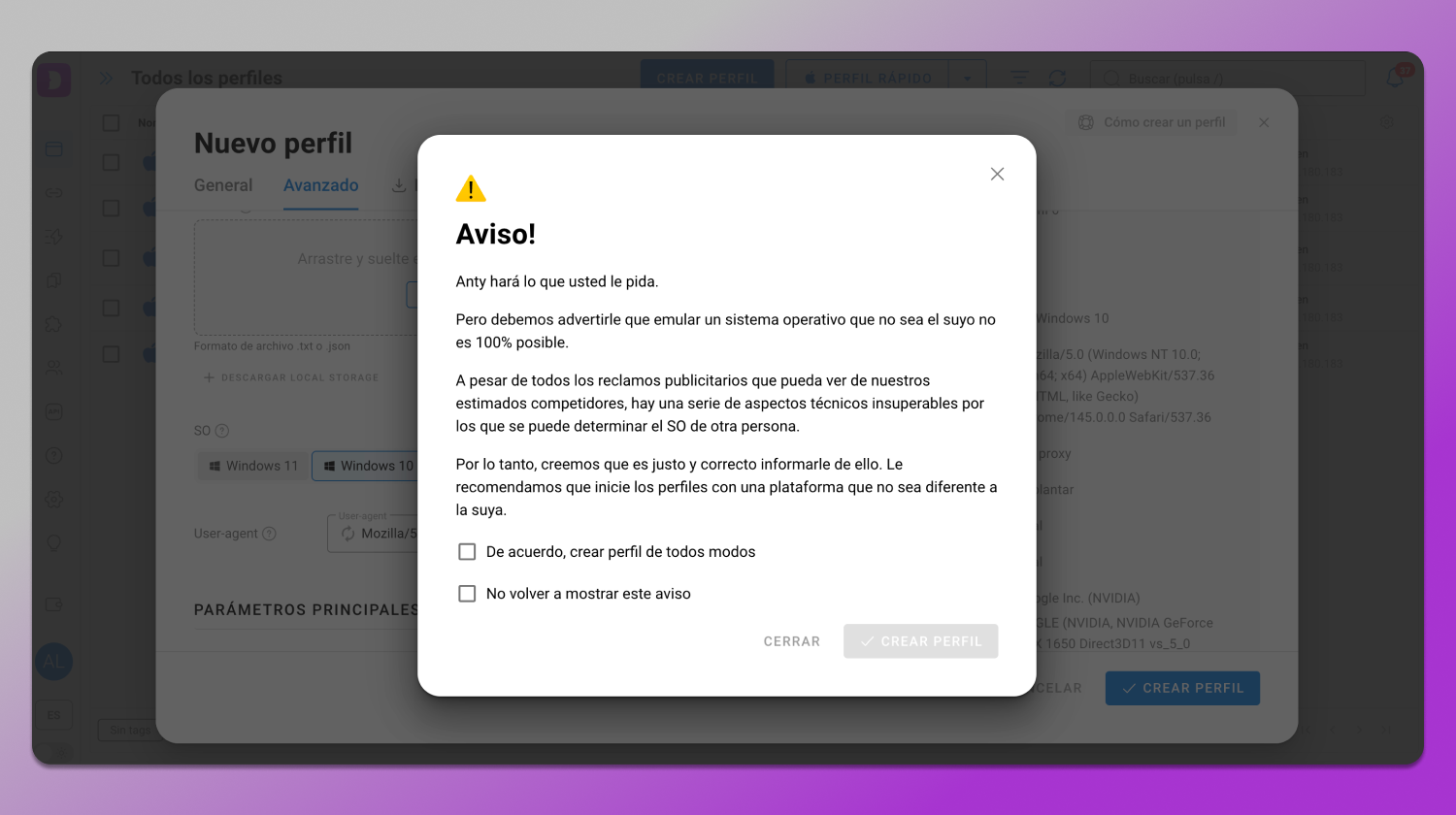

Aislamiento y coherencia de los perfiles

Cada perfil se crea como un entorno independiente con parámetros de dispositivo y navegador coherentes, lo más cercanos posible a configuraciones reales de usuario. El sistema verifica posibles contradicciones lógicas y advierte sobre riesgos potenciales, por ejemplo, si el sistema operativo seleccionado no coincide con el instalado en el dispositivo.

Todo esto reduce la probabilidad de generar huellas digitales sospechosas.

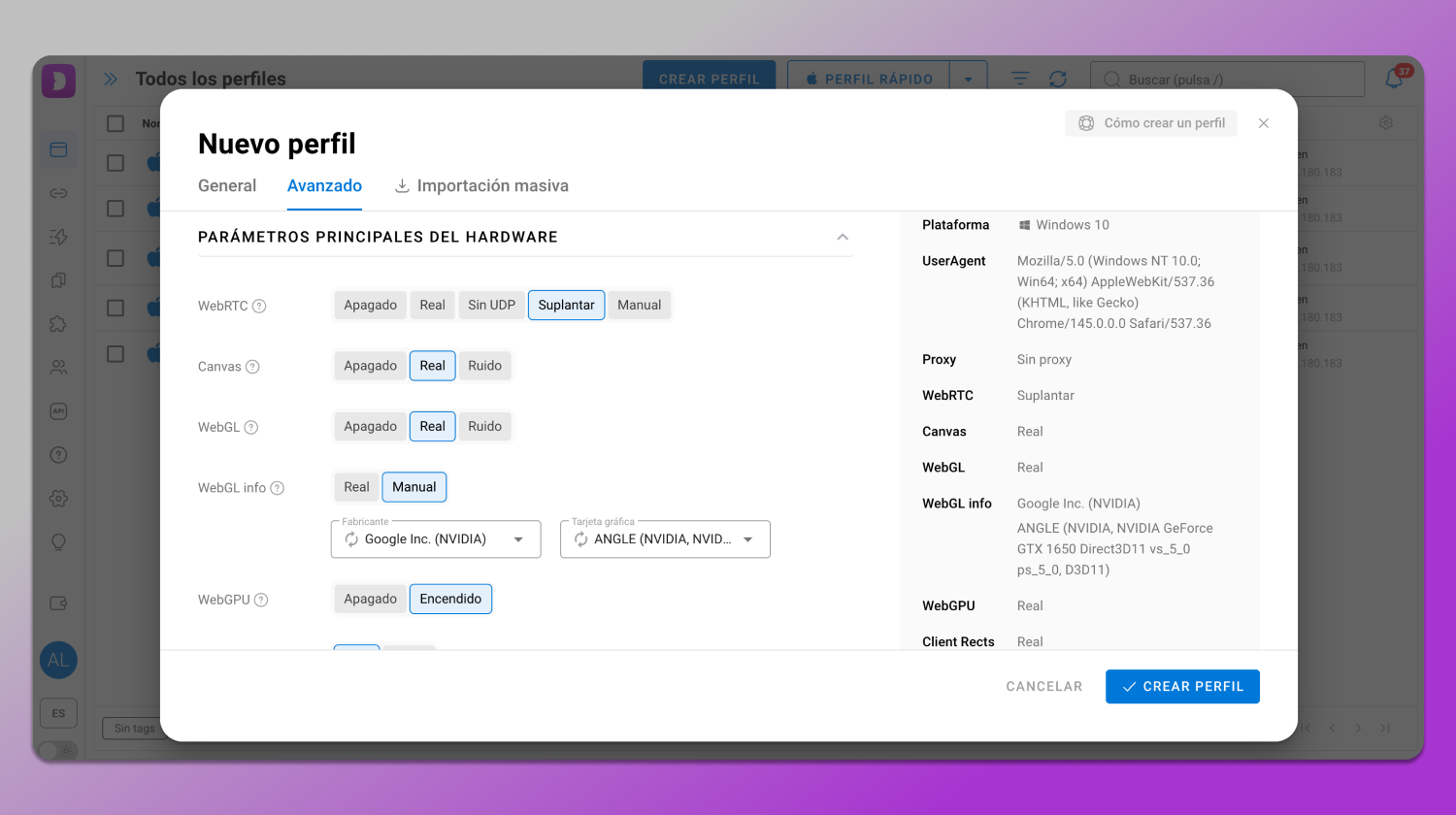

Gestión de la huella digital

Los perfiles pueden configurarse tanto ⚙️ automáticamente como 🛠 de forma manual cuando se requiere un control preciso de los parámetros. Al mismo tiempo, la interfaz incluye todo tipo de sugerencias y ayuda a mantener la naturalidad del entorno.

Como resultado, incluso con la aleatorización, la huella digital sigue siendo estadísticamente plausible y estable.

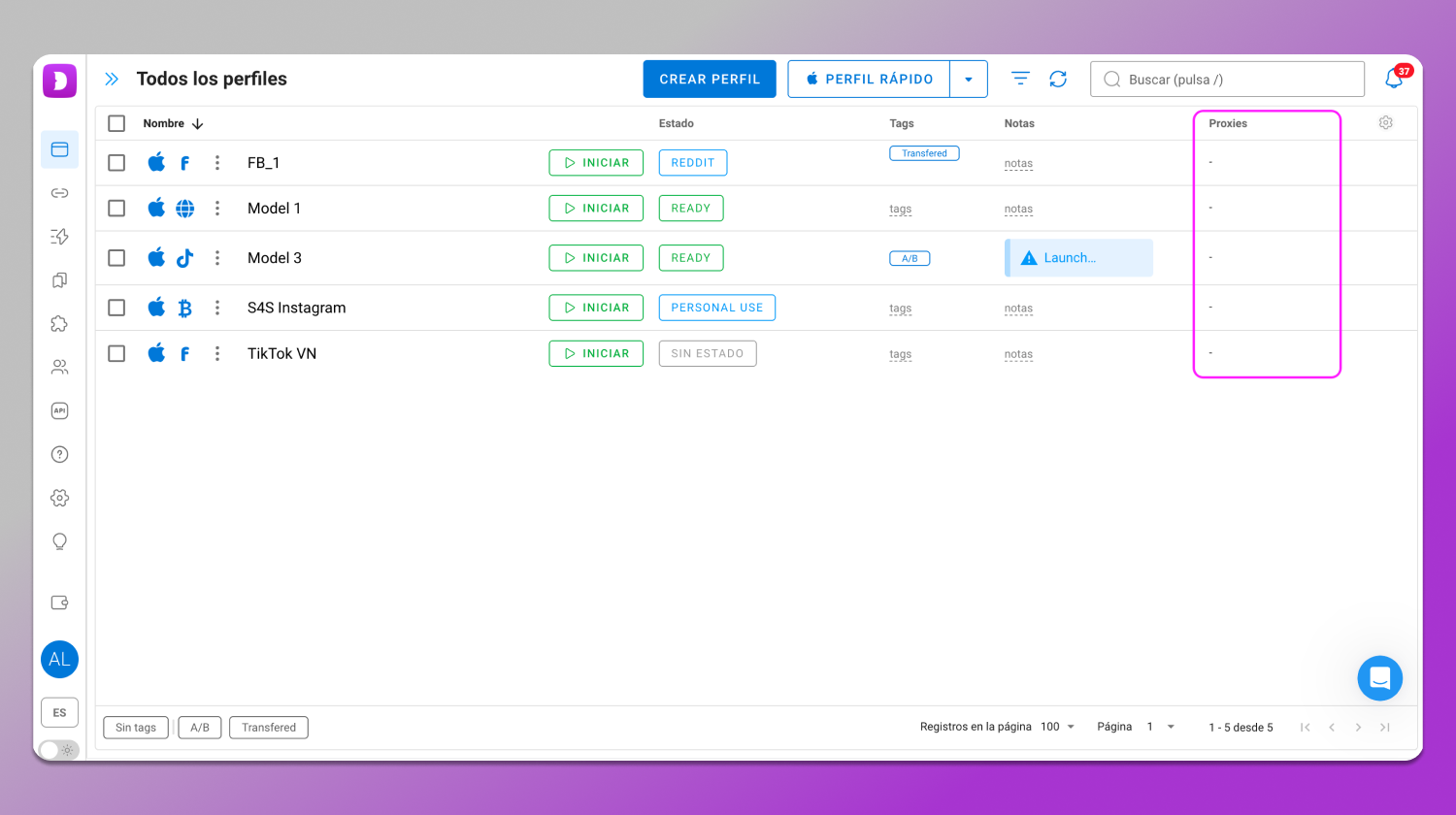

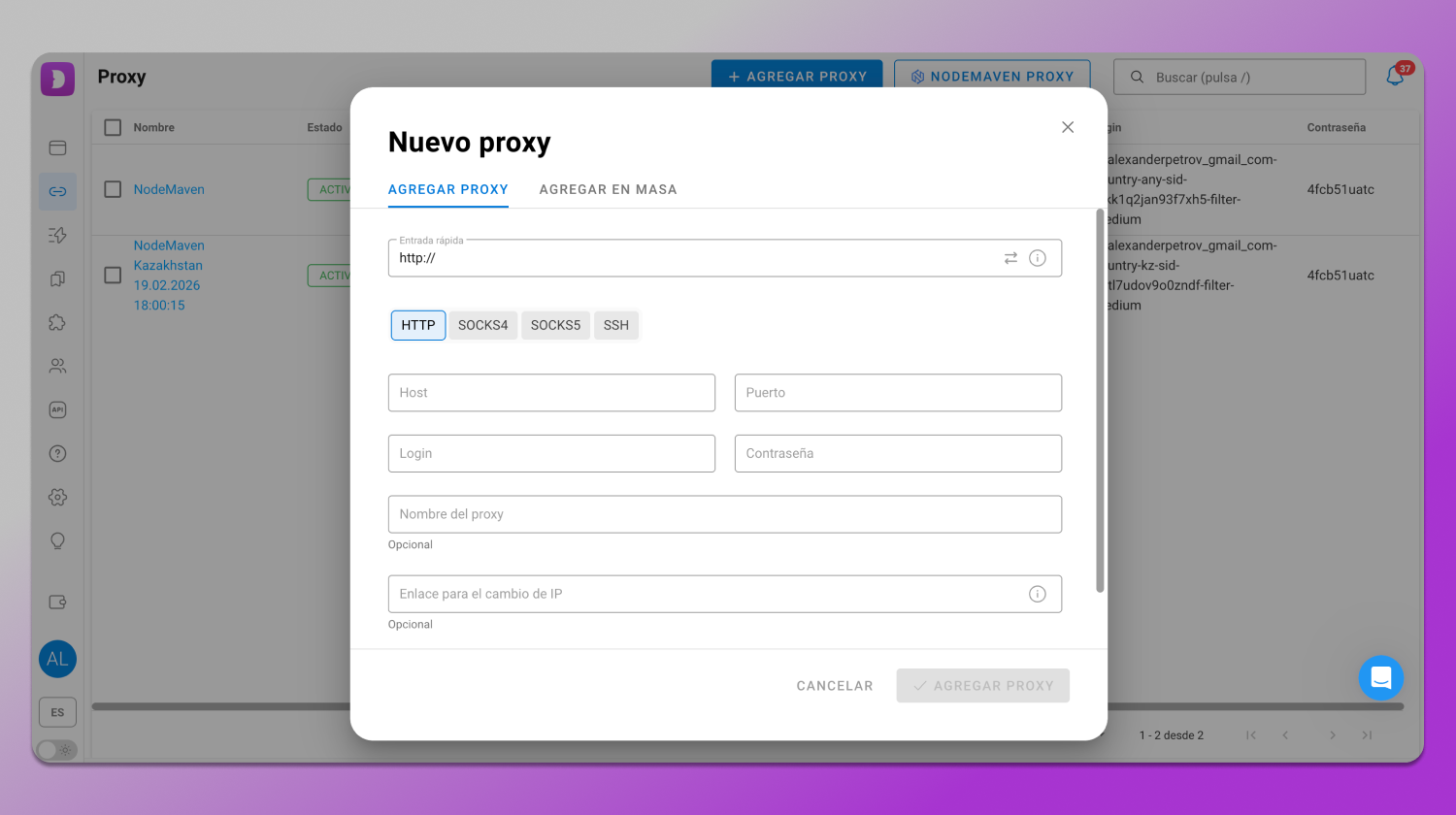

Proxies

Los proxies se pueden asignar a los perfiles de forma individual o masiva y distribuir automáticamente o manualmente, sin solapamientos entre cuentas.

Se admiten distintos tipos de proxies e integraciones con proveedores que suministran únicamente proxies de alta calidad.

Automatización inteligente

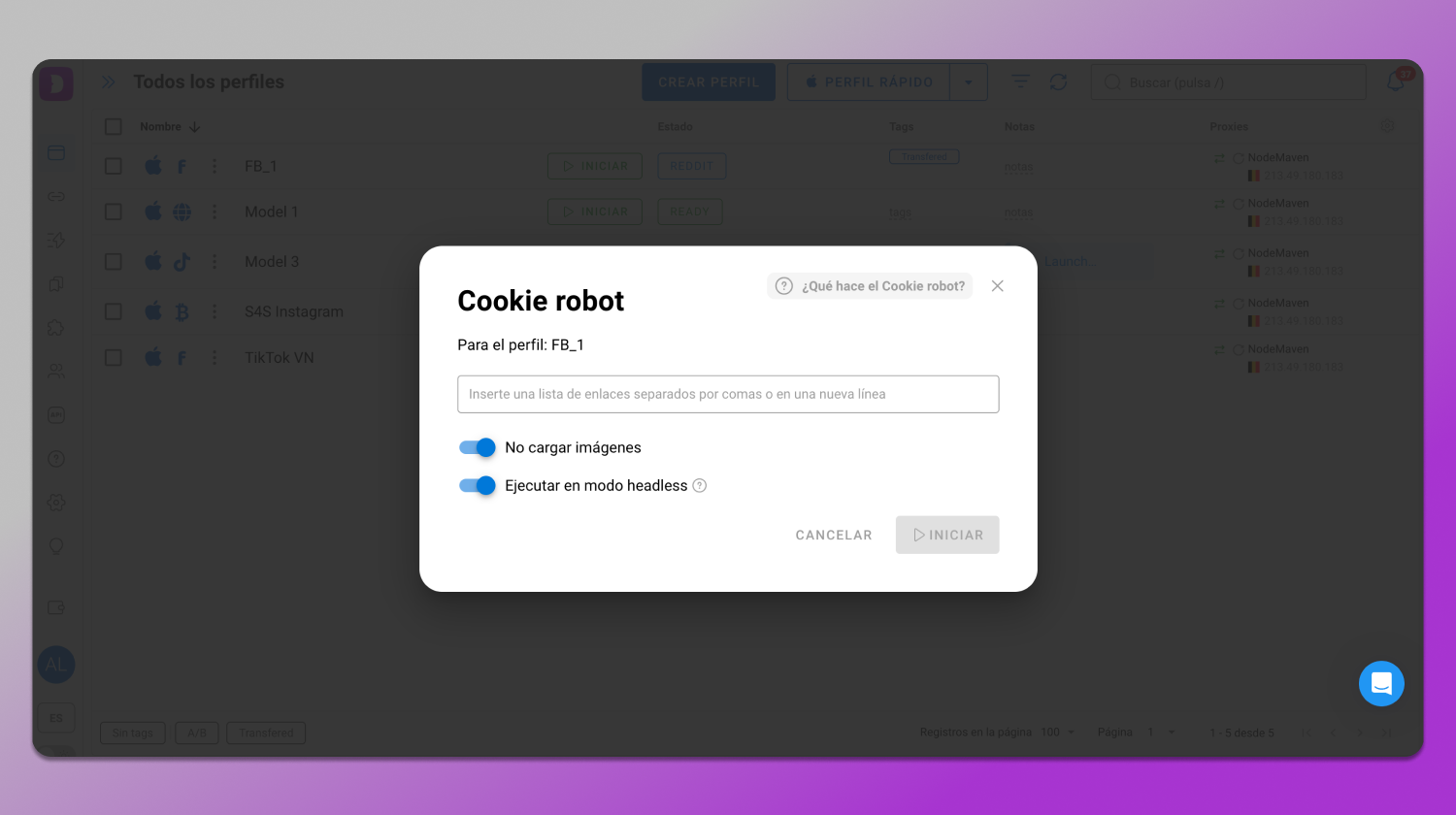

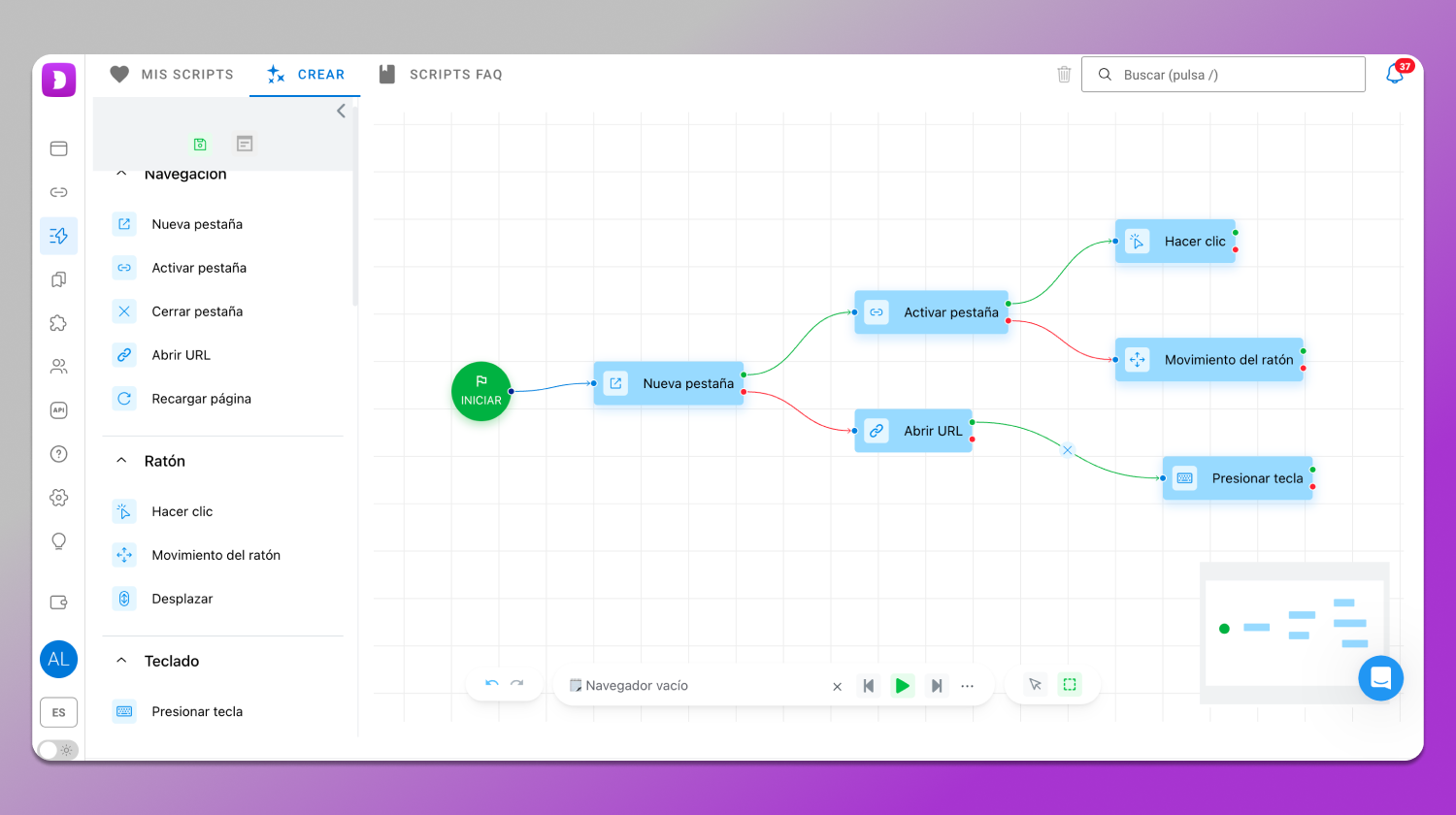

En Dolphin Anty hay herramientas de 🔁 automatización que ayudan a ahorrar tiempo en acciones repetitivas.

El robot de cookies permite 🍪 recopilar cookies en los sitios indicados en segundo plano. La función es útil para el calentamiento de cuentas. Para aumentar la velocidad y ahorrar tráfico, en los proxies se puede desactivar la carga de imágenes.

Los escenarios son otra herramienta de automatización. En un mapa interactivo se crean secuencias de acciones, por ejemplo, clics, introducción de datos, desplazamiento, apertura de sitios en perfiles de navegador. Todo esto se hace sin necesidad de escribir código.

Esto ayuda en la creación masiva de cuentas, el calentamiento, el autorregistro y el trabajo con publicidad. Además, las cuentas se pueden compartir con colegas.

En conjunto, todas estas herramientas aíslan las cuentas a nivel técnico, de red y de comportamiento. Es decir, exactamente donde las plataformas suelen detectar el multi‑accounting.

Conclusión

La principal causa de los bloqueos en el multi‑accounting no es el hecho de trabajar con varias cuentas en sí, sino su vinculación. Las plataformas no detectan el multi‑accounting como tal, sino las intersecciones entre perfiles. Cuantos más puntos de contacto haya, mayor es la probabilidad de que las cuentas se agrupen y que las restricciones se apliquen a todas a la vez.

En resumen, repasemos ❌ qué no se debe hacer:

- Usar IP iguales o que se crucen;

- Trabajar con un pool de proxies reducido;

- Copiar masivamente perfiles y huellas;

- Gestionar cuentas con escenarios idénticos;

- Reutilizar correos, teléfonos, métodos de pago y dominios.

Estos riesgos pueden reducirse con un enfoque sistemático de aislamiento y gestión del entorno de cuentas. 🔥 Dolphin Anty crea perfiles independientes entre sí, controla la consistencia de la huella, el entorno de red, ayuda a evitar cruces y comportamientos plantilla. Como resultado, las cuentas operan de forma aislada y, por tanto, la probabilidad de bloqueos en grupo se reduce. Si el multi‑accounting se utiliza en el trabajo, un entorno correctamente configurado deja de ser solo una herramienta adicional y se convierte en una infraestructura básica.